تتسارع عمليات التصيد الاحتيالي عبر العملات المشفرة، وتزداد ذكاءً مع

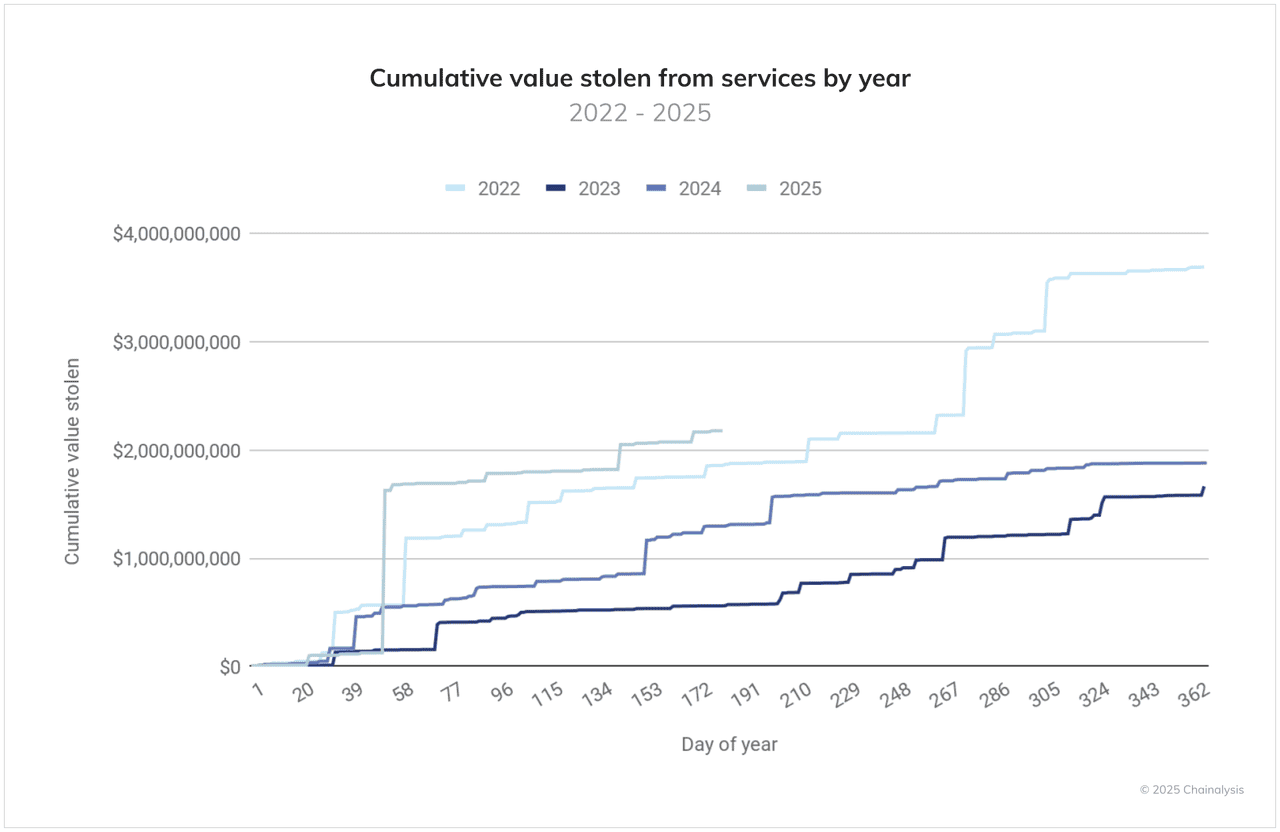

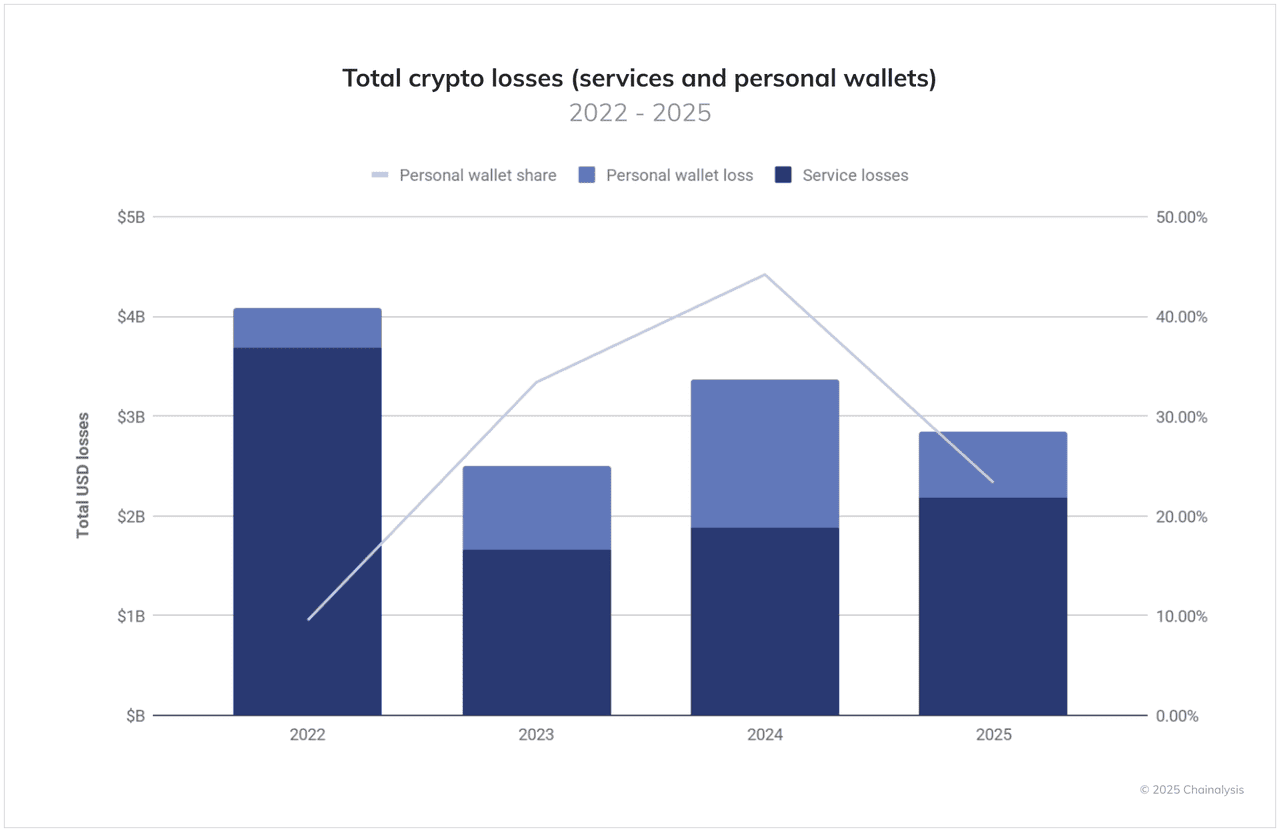

الذكاء الاصطناعي. تُعزو مراجعة CertiK لعام 2024 خسائر بقيمة 1.05 مليار دولار إلى 296 حادث تصيد فقط، مما يجعلها أكثر متجهات الهجوم تكلفة خلال العام. في عام 2025، تجاوزت الأموال المسروقة بالفعل 2.17 مليار دولار بحلول نوفمبر، مدفوعة بانتهاكات البورصات الكبيرة و

الهندسة الاجتماعية المتطورة بشكل متزايد، بما في ذلك الطُعم بمساعدة الذكاء الاصطناعي والتزييف العميق.

القيمة التراكمية المسروقة من الخدمات بين عامي 2022 و2025 | المصدر: Chainalysis

تشير كل من Chainalysis وReuters إلى GenAI كقوة رئيسية وراء عائدات الاحتيال القياسية البالغة 9.9 مليارات دولار على الأقل في عام 2024، بينما تُظهر بيانات الامتثال أن عمليات الاحتيال بالهندسة الاجتماعية تمثل 40.8% من حوادث الأمان هذا العام، متقدمة بكثير على الاستغلال الفني الصرف. مثال صارخ: فقد ضحية واحدة 783 بيتكوين بقيمة حوالي 91 مليون دولار في أغسطس 2025 بعد أن خُدع من قبل وكيل "دعم"

محفظة الأجهزة المزيف.

كمستخدم لـ BingX، هذا السياق مهم: المحتالون الآن يمزجون المواقع المشابهة، والدعم المزيف، وانتحال شخصية WhatsApp/Telegram، والأصوات المولدة بالذكاء الاصطناعي لدفعك للوقوع في الأخطاء.

يشرح هذا الدليل كيف يعمل التصيد في العملات المشفرة، وكيفية اكتشاف العلامات الحمراء بسرعة، وأي من

ضوابط الأمان في BingX مثل رمز مكافحة التصيد، والقائمة البيضاء للسحب، وقفل الحساب الطارئ تساعد في الحفاظ على أمان أموالك، حتى تتمكن من التداول بثقة.

ما هو احتيال التصيد في العملات المشفرة؟

احتيال التصيد في العملات المشفرة هو نوع من الهجمات السيبرانية حيث يتظاهر المحتالون بأنهم شخص تثق به، مثل بورصة العملات المشفرة، أو مزود المحفظة، أو وكيل دعم العملاء، لسرقة معلوماتك الحساسة. هدفهم هو الحصول على مفاتيحك الخاصة، أو عبارات البذور للمحفظة، أو بيانات اعتماد تسجيل الدخول للحساب حتى يتمكنوا من السيطرة على أصولك المشفرة.

إجمالي خسائر العملات المشفرة، بما في ذلك الخدمات والمحافظ الشخصية | المصدر: Chainalysis

أشكال مختلفة من هجمات التصيد

• التصيد عبر البريد الإلكتروني: يرسل المحتالون رسائل بريد إلكتروني مشابهة مع تحذيرات عاجلة وروابط إلى صفحات تسجيل دخول أو إعادة تعيين كلمة مرور مزيفة مصممة لسرقة بيانات اعتمادك. كان متجه الخسارة الأول في العملات المشفرة في عام 2024، وفقاً لشركات الأمان.

• التصيد عبر الرسائل النصية (SMS): تحتوي النصوص المزيفة على روابط مُقصرة أو مشابهة تدعي التحقق من حسابك أو تقديم التوزيع المجاني، لكنها تُعيد التوجيه إلى مواقع سرقة بيانات الاعتماد. تستهدف هذه الهجمات المستخدمين الذين يثقون في تنبيهات الهواتف المحمولة.

• التصيد الصوتي: هويات المتصلين المزيفة، والآن استنساخ الأصوات بالذكاء الاصطناعي، تتظاهر بأنها دعم العملاء وتخدع الضحايا للكشف عن رموز

المصادقة الثنائية (2FA) أو عبارات البذور. كانت عمليات الاحتيال الصوتية بالهندسة الاجتماعية واحدة من أكبر دوافع الخسائر في عام 2025.

• النوافذ المنبثقة/الطبقات المزيفة: النوافذ المنبثقة الضارة على المواقع المكتوبة خطأً أو المصابة تطلب من المستخدمين "إعادة إدخال" كلمات مرور المحفظة أو إجراء فحوصات أمنية مزيفة لحصاد البيانات الحساسة.

• تسميم العناوين/التحويلات ذات القيمة الصفرية: يرسل المهاجمون معاملات بقيمة صفرية من عناوين محافظ مشابهة، على أمل أن تنسخ العنوان الخطأ لاحقاً؛ فقد ضحية واحدة حوالي 91 مليون دولار من البيتكوين بهذا التكتيك.

• انتحال شخصية التطبيقات/الرسائل الفورية: ينشئ المحتالون حسابات WhatsApp أو Telegram مزيفة بعلامات تجارية رسمية ليطلبوا أموالاً أو مفاتيح خاصة، رغم أن المنصات الشرعية تُحذر علناً من أنها لن ترسل أبداً رسائل مباشرة للمستخدمين بفرص استثمارية.

ما هي بعض الأنواع الشائعة لعمليات الاحتيال بالتصيد في العملات المشفرة؟

تصبح عمليات الاحتيال بالتصيد في العملات المشفرة أكثر تقدماً كل عام. أبلغت كل من Chainalysis وCertiK عن خسائر تصيد قياسية في بداية عام 2025، مع سرقة أكثر من 2.17 مليار دولار في النصف الأول من العام وحده من خلال مزيج من فخاخ البريد الإلكتروني، والمواقع المزيفة، والمكالمات المولدة بالذكاء الاصطناعي، وهجمات تسميم المحافظ. تهدف كل هذه الاحتيال إلى سرقة بيانات اعتماد تسجيل الدخول، أو عبارة البذور، أو موافقات التوقيع على السلسلة.

فيما يلي أمثلة على بعض أكثر هجمات التصيد شيوعاً وكيف تعمل.

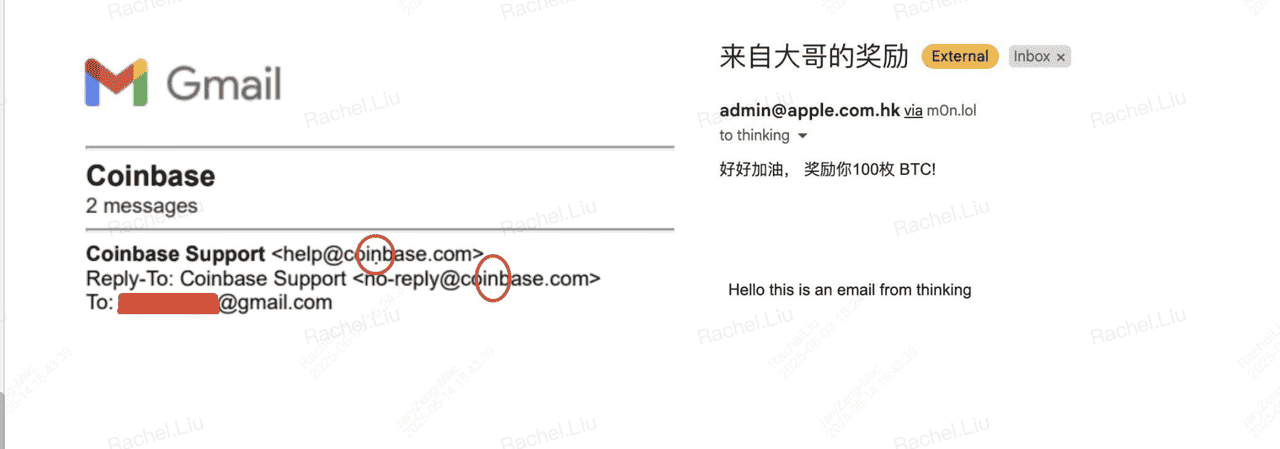

1. رسائل البريد الإلكتروني المزيفة: التصيد عبر البريد الإلكتروني

مثال على محاولة تصيد عبر البريد الإلكتروني

يبقى البريد الإلكتروني واحداً من أكثر أدوات التصيد فعالية لأن المحتالين يمكنهم بسهولة جعل الرسائل تبدو رسمية. يقومون بنسخ الشعارات والألوان وأساليب الكتابة من المنصات الموثوقة، وأحياناً حتى تزييف اسم المرسل.

قد تتلقى بريداً إلكترونياً يقول:

• "تم اكتشاف تسجيل دخول مشبوه"

• "سحبك معلق"

• "تحقق من حسابك لتجنب التعليق"

يتضمن البريد الإلكتروني رابطاً إلى صفحة تسجيل دخول مزيفة. بمجرد إدخال كلمة المرور أو رمز المصادقة الثنائية، يسرقها المهاجم ويُفرغ حسابك فوراً.

فحص البيانات: أبلغت CertiK أن التصيد كان متجه الهجوم رقم 1 في عام 2024، محققاً أكثر من 1.05 مليار دولار من الخسائر حتى نوفمبر 2025، ويبقى التصيد عبر البريد الإلكتروني نقطة الدخول الأساسية.

نصيحة أمان: تحقق دائماً من عنوان البريد الإلكتروني الكامل للمرسل وابحث عن أخطاء إملائية. في حالة الشك، اذهب مباشرة إلى الموقع الرسمي بدلاً من النقر على روابط البريد الإلكتروني.

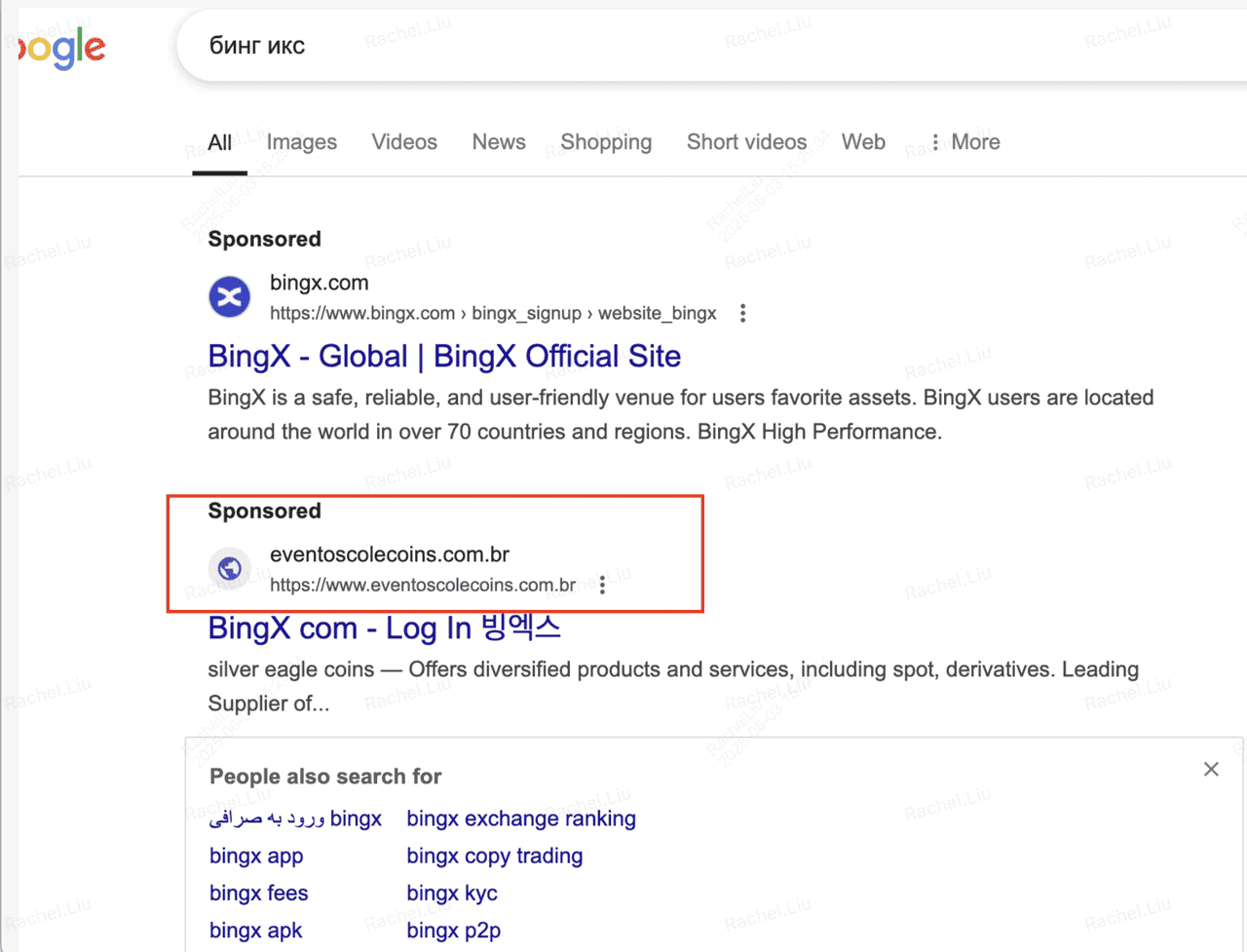

2. المواقع المزيفة: المواقع المقلدة وانتحال عناوين URL

مثال على هجوم تصيد بانتحال URL

يبني المحتالون صفحات تسجيل دخول مزيفة تبدو مطابقة تقريباً للبورصات الحقيقية. غالباً ما يستخدمون عناوين URL تختلف بحرف أو حرفين عن النطاق الحقيقي؛ على سبيل المثال:

• bingx-secure.com

• bıngx.com (باستخدام حرف مختلف)

• bingx-app.help

إذا أدخلت تفاصيل تسجيل الدخول، أو عبارة البذور، أو رمز المصادقة الثنائية، يحصل المهاجمون على وصول كامل إلى محفظتك أو حساب البورصة.

مثال حقيقي: حللت دراسة عام 2025 المنشورة على arXiv من قبل باحثين من جامعة هونغ كونغ للفنون التطبيقية وجامعة كاليفورنيا سان دييغو أكثر من 6,600 حادث تسميم عناوين عبر Ethereum وBNB Chain، مقدرة أكثر من 83.8 مليون دولار من الخسائر المرتبطة بعناوين URL المشابهة وواجهات المحافظ المزيفة.

نصيحة أمان: احفظ موقع BingX الرسمي في الإشارات المرجعية وسجل الدخول فقط من الإشارات المحفوظة. تحقق مرتين من كل URL قبل إدخال بيانات الاعتماد.

3. التصيد عبر الرسائل النصية أو SMS

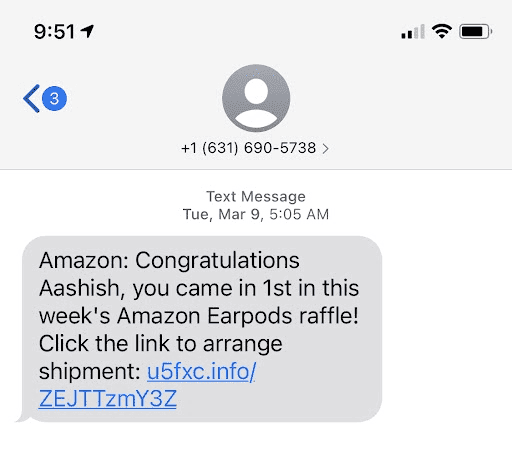

مثال على هجوم تصيد عبر الرسائل النصية (SMS phishing) | المصدر: Berkeley IT Lab

يحدث التصيد عبر الرسائل النصية من خلال رسائل نصية مصممة لإخافتك لاتخاذ إجراء عاجل. قد تدعي هذه الرسائل:

• حسابك مقفل

• فشل سحبك

• أنت مؤهل للحصول على توزيع مجاني

تتضمن الرسالة النصية رابطاً قصيراً (مثل روابط bit.ly أو tinyurl) يؤدي إلى موقع ضار.

لماذا تنجح هجمات التصيد عبر الرسائل النصية: الناس يثقون في تنبيهات الهواتف المحمولة أكثر من البريد الإلكتروني، لذا يتفاعلون بسرعة، والمحتالون يلعبون على هذا الإلحاح.

نصيحة أمان: لا تنقر أبداً على روابط الرسائل النصية التي تدعي إصلاح مشاكل الحساب. بدلاً من ذلك، افتح تطبيق أو موقع BingX مباشرة وتحقق من الإشعارات هناك.

4. التصيد الصوتي أو عبر الصوت

تأتي عمليات الاحتيال الصوتية من خلال مكالمات هاتفية من شخص يتظاهر بأنه "دعم BingX"، أو "فريق أمان البورصة"، أو حتى بنكك. يدعون وجود مشكلة في حسابك ويطلبون:

• رموز المصادقة الثنائية

• كلمات المرور

• عبارات بذور المحفظة

• الوصول عن بُعد للجهاز

بفضل الذكاء الاصطناعي، يستخدم المحتالون الآن استنساخ الأصوات ليبدوا مثل وكلاء الدعم الحقيقيين—أو حتى مثل شخص تعرفه.

نقطة بيانات: وفقاً لتقرير أمان WhiteBIT لعام 2025، شكلت عمليات الاحتيال بالهندسة الاجتماعية (بما في ذلك التصيد الصوتي) 40.8% من حوادث أمان العملات المشفرة هذا العام.

تحذير: BingX لن تتصل بك أبداً لطلب كلمة مرور، أو رمز تحقق، أو عبارة بذور. إذا اتصل شخص يطلبها، أغلق الخط فوراً.

5. التحويلات ذات القيمة الصفرية وتسميم العناوين

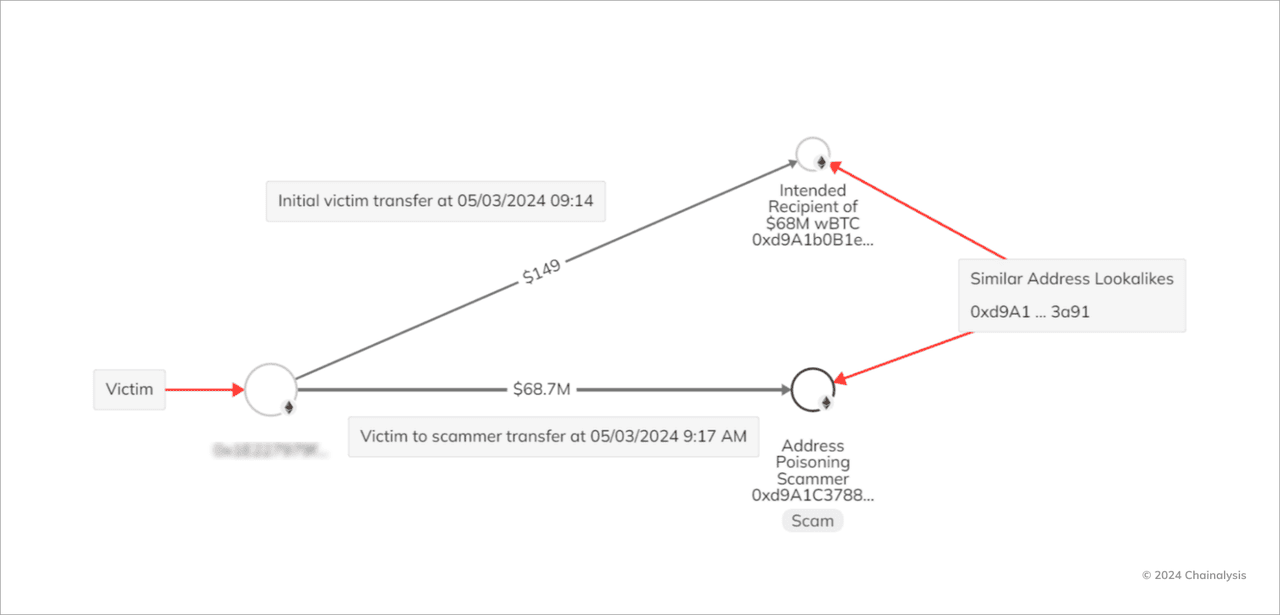

كيف يعمل احتيال تسميم العناوين | المصدر: Chainalysis

يستهدف هذا الاحتيال سجل معاملاتك، وليس صندوق الوارد. يرسل المهاجمون معاملة بقيمة صفرية إلى محفظتك من عنوان يبدو مطابقاً تقريباً لعنوان تثق به. لاحقاً، عندما تنسخ عنواناً سابقاً لإرسال الأموال، قد تختار عن طريق الخطأ العنوان المزيف للمحتال.

مثال حقيقي: فقد ضحية 91 مليون دولار من البيتكوين (783 BTC) في أغسطس 2025 بعد الوقوع في هذه الحيلة مرتين خلال تحويلات كبيرة. أكد محللو البلوكتشين أن المهاجم استغل تسميم العناوين لاعتراض الأموال.

نصيحة أمان: لا تعتمد أبداً على الأحرف الأولى والأخيرة فقط من عنوان المحفظة. استخدم دفتر عناوين موثوق أو تحقق يدوياً من العنوان بالكامل قبل الإرسال.

6. هجمات التصيد المدعومة بالذكاء الاصطناعي

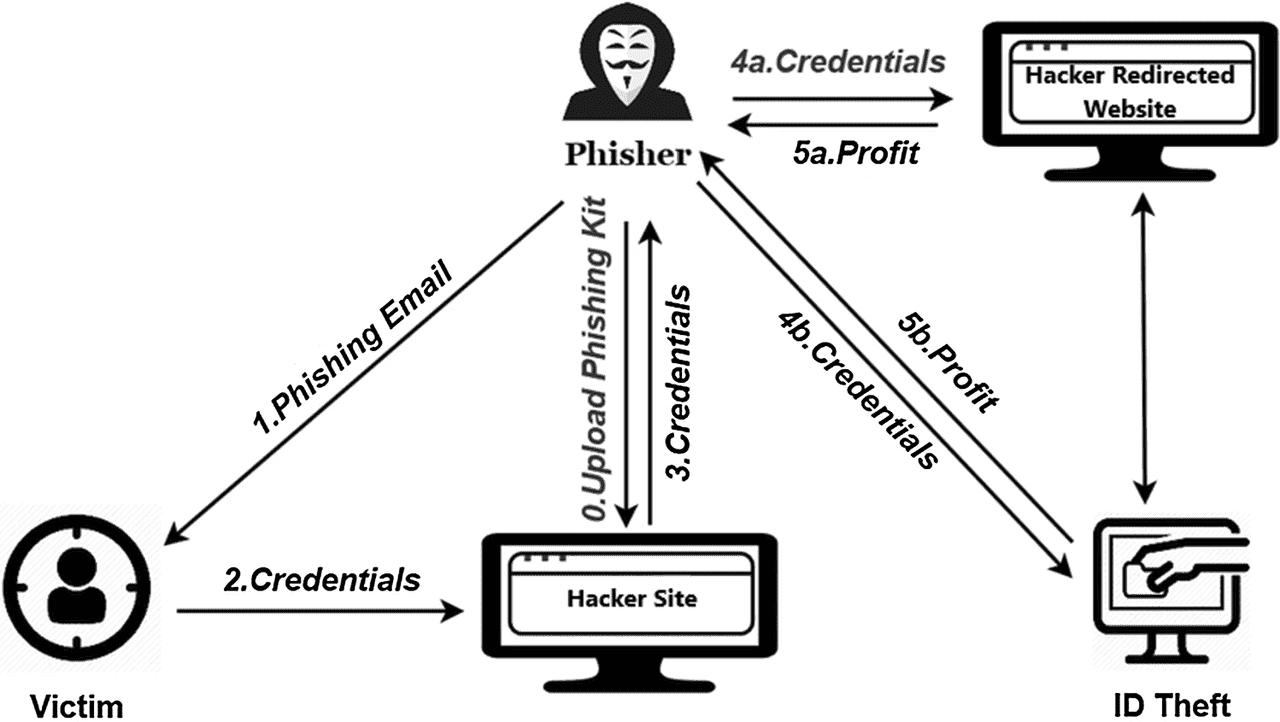

كيف يعمل احتيال التصيد المدعوم بالذكاء الاصطناعي | المصدر: WeSecureApp

غيّر الذكاء الاصطناعي مشهد التصيد. يستخدم المهاجمون الآن روبوتات الدردشة بالذكاء الاصطناعي، واستنساخ الأصوات، وفيديوهات التزييف العميق لجعل الاحتيال أكثر واقعية وأصعب في الاكتشاف. وفقاً لتقرير Chainalysis للجريمة الإلكترونية لعام 2025، ساعد

التصيد بالذكاء الاصطناعي في دفع عائدات الاحتيال في العملات المشفرة إلى 9.9 مليارات دولار على الأقل في عام 2024، ويبلغ المحللون عن زيادة حادة في عام 2025 حيث يُوسع المحتالون الهجمات بشكل أسرع من ذي قبل.

تسمح أدوات الذكاء الاصطناعي للمحتالين بـ:

• إنشاء محادثات دعم عملاء واقعية تُقلد النبرة والتنسيق الرسمي

• إنشاء مكالمات صوتية بالتزييف العميق تبدو مثل وكلاء البورصة الحقيقيين أو حتى الأصدقاء

• تخصيص رسائل التصيد الإلكترونية باستخدام البيانات المسربة مثل الأسماء، أو المناطق، أو سجل تسجيل الدخول

تبدو هذه الهجمات "شرعية" لأنها تبدو بشرية، وتتجاوب في الوقت الفعلي، وتُحاكي كيف تتحدث فرق الدعم الحقيقية. بعضها يتضمن حتى رموز مكافحة التصيد المزيفة وتحذيرات حول "نشاط الحساب المشبوه" لإجبار المستخدمين على النقر على روابط ضارة.

تذكير أمني: إذا بدت الرسالة مخصصة بشكل غير عادي، أو طلبت تحققاً عاجلاً، أو دفعتك للنقر بسرعة، توقف. تحقق دائماً من خلال التطبيق أو الموقع الرسمي بدلاً من الرد على رسائل البريد الإلكتروني، أو النوافذ المنبثقة، أو الرسائل المباشرة، أو المكالمات.

7. التصيد عبر Telegram من خلال البوتات والمشرفين المزيفين

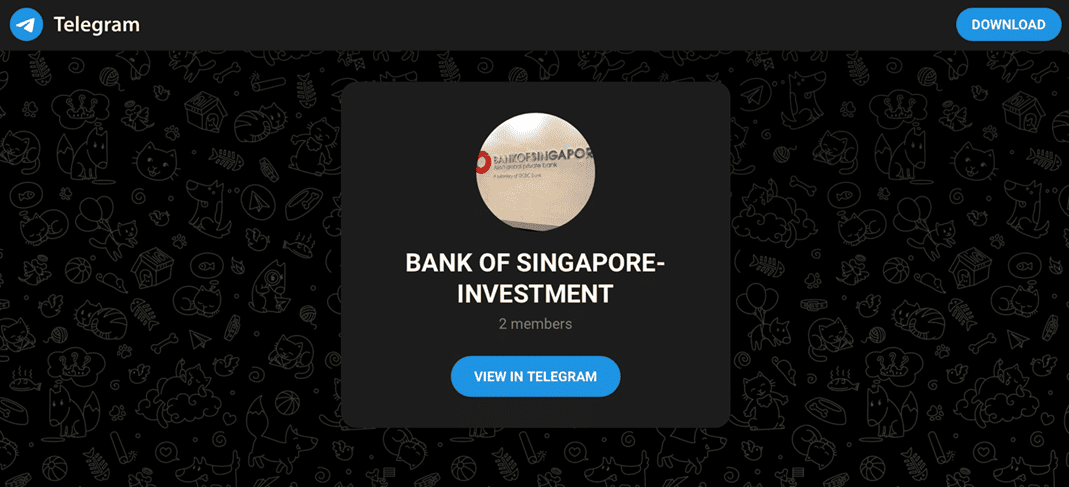

مثال على هجوم تصيد عبر Telegram | المصدر: Bank of Singapore

Telegram هو مركز رئيسي لمجتمعات العملات المشفرة، ولكن أيضاً هدف رئيسي للتصيد. يُنشئ المحتالون بشكل متكرر "بوتات دعم" مزيفة أو ينتحلون شخصية مشرفين المشاريع لإغراء المستخدمين لمشاركة بيانات اعتماد المحفظة. وفقاً لتقرير أمان WhiteBIT لعام 2025، شكلت عمليات الاحتيال على منصات المراسلة، خاصة على Telegram، أكثر من 10% من جميع حوادث التصيد في العملات المشفرة، مع المهاجمين الذين يتظاهرون بإصلاح "أخطاء الإيداع" أو "فشل السحب".

يبدو الاحتيال النموذجي كالتالي:

• بوت مزيف يرسل لك رسالة مباشرة بعد انضمامك لمجموعة عملات مشفرة

• يدعي وجود خطأ في المعالجة مع إيداعك أو KYC

• يطلب عبارة البذور أو يوجهك إلى "بوابة دعم" مزيفة

بمجرد إدخال عبارة بذور أو مفتاح خاص، عادة ما تُسرق الأموال في غضون دقائق.

نصيحة أمان: لا توجد بورصة أو فريق دعم سيرسل لك رسالة مباشرة أولاً. الموظفون الحقيقيون لا يطلبون أبداً عبارات البذور أو تصديرات المحفظة. تحقق دائماً من المشرفين عن طريق فحص قناة المجموعة الرسمية.

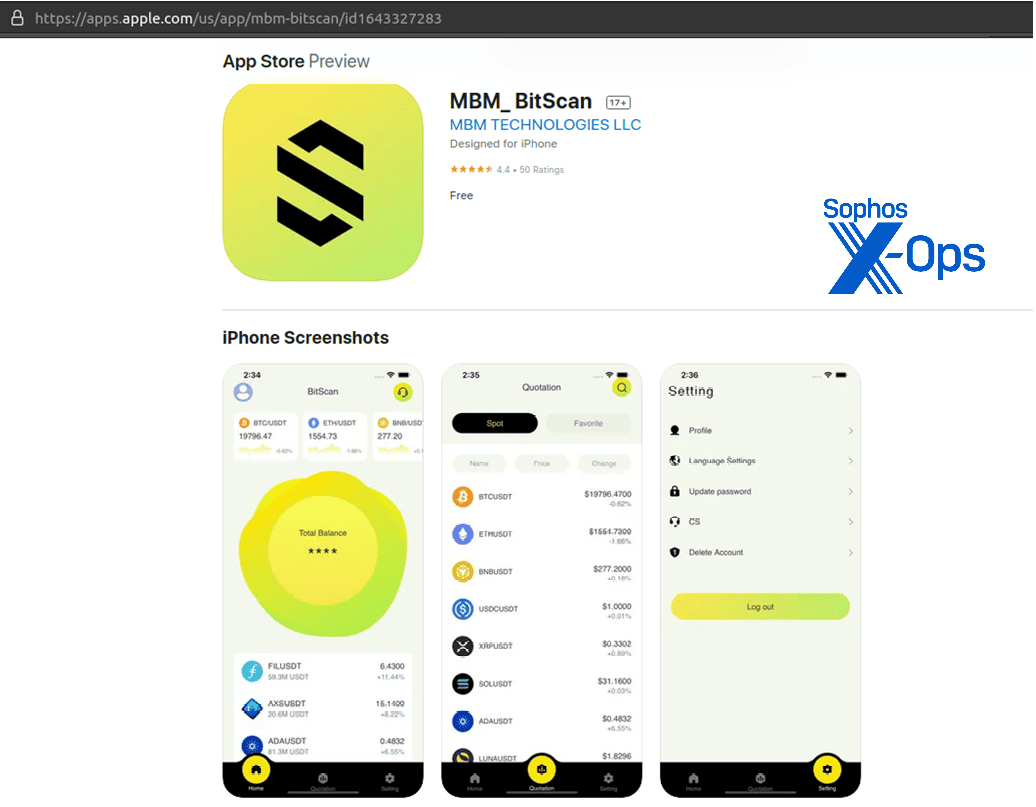

8. التصيد في متجر التطبيقات: التطبيقات المزيفة

قائمة تطبيق عملات مشفرة مزيف في متجر التطبيقات | المصدر: Sophos

يقوم المحتالون أيضاً بتمويه البرامج الضارة كـ "تطبيقات محفظة"، أو "متتبعات المحفظة"، أو إصدارات مزيفة من منصات التداول الحقيقية. يظهر بعضها في متاجر Android الطرف الثالث، بينما ينزلق آخرون مؤقتاً إلى متاجر التطبيقات الرسمية قبل الإبلاغ عنهم. تلتقط هذه التطبيقات بيانات اعتماد تسجيل الدخول، أو تسجل ضغطات المفاتيح، أو تُحاكي واجهات المحفظة للموافقة على تحويلات غير مصرح بها.

أبلغت شركة الأمن السيبراني Sophos عن حالات متعددة في عام 2025 حيث حصدت تطبيقات المحفظة المزيفة المفاتيح الخاصة وأرسلتها مباشرة إلى خوادم يتحكم بها المهاجمون. في العديد من الحوادث، اعتقد المستخدمون أنهم يستخدمون التطبيق الرسمي، لأن الواجهة بدت مطابقة.

نصيحة أمان: قم دائماً بتنزيل التطبيقات من مصادر موثوقة مثل الموقع الرسمي، أو Apple App Store، أو Google Play Store. تحقق مرتين من اسم المطور والمراجعات قبل التثبيت.

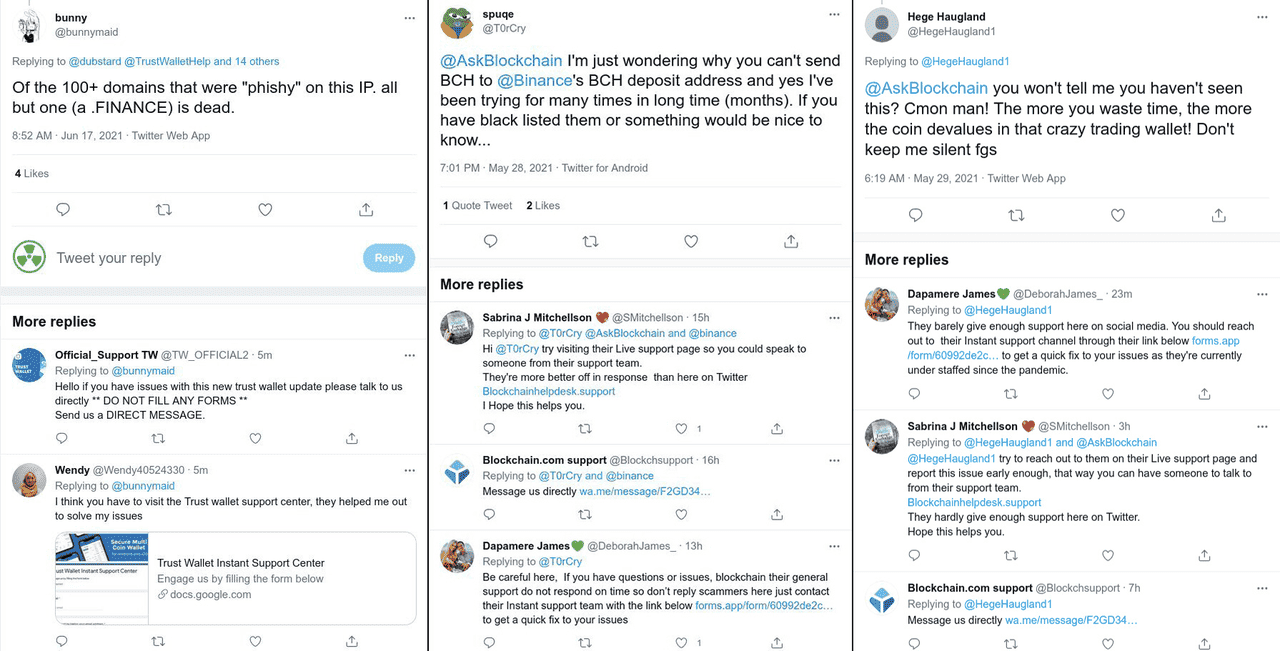

9. التصيد عبر وسائل التواصل الاجتماعي: حسابات X/Twitter المزيفة والهدايا

مثال على احتيال تصيد عبر Twitter/X | المصدر: Kaspersky

يُستخدم X (تويتر سابقاً) على نطاق واسع لإعلانات العملات المشفرة، لكن المحتالين يستغلونه للترويج للتوزيع المجاني والهدايا المزيفة. ينتحل المهاجمون شخصية البورصات، أو المؤسسين، أو المؤثرين وينشرون روابط تطلب اتصالات المحفظة، أو المفاتيح الخاصة، أو توقيعات المعاملات.

غالباً ما تتضمن هذه الاحتيال:

• ملفات تعريف مزيفة تبدو موثقة

• لقطات شاشة تُظهر "مكافآت ناجحة"

• رموز QR أو روابط تصيد إلى صفحات أحداث مزيفة

بمجرد اتصال المحفظة أو توقيع عقد ضار، يمكن للمهاجمين تفريغ الأموال أو أخذ موافقات الرموز. تُحذر Chainalysis وباحثو الأمن السيبراني من أن عمليات الاحتيال بالهندسة الاجتماعية، خاصة روابط الهدايا المزيفة، تستمر في كونها محركاً رائداً لخسائر مُفرغات المحافظ في عام 2025.

نصيحة أمان: لا تثق أبداً في روابط الهدايا في الردود أو الرسائل المباشرة. تأكد دائماً من الأخبار في الموقع الرسمي للبورصة أو الملف الشخصي الموثق لوسائل التواصل الاجتماعي.

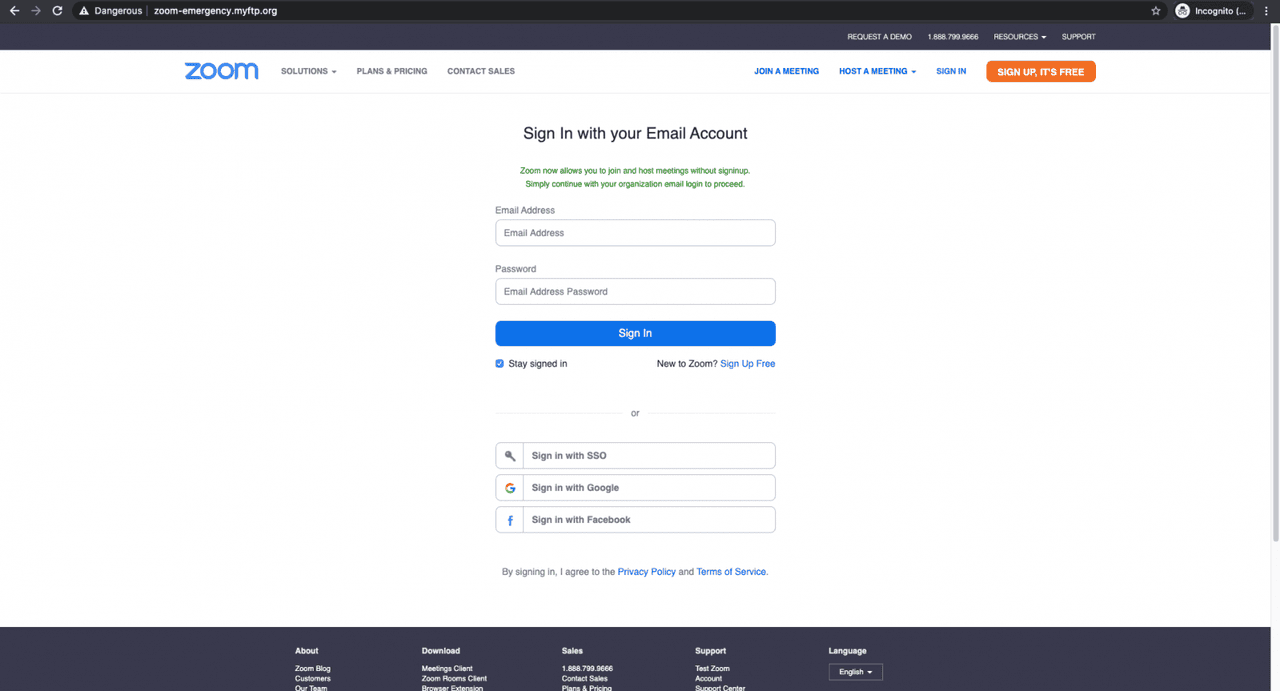

10. التصيد عبر تطبيقات الدردشة المزيفة: انتحال شخصية Zoom أو WhatsApp

مثال على احتيال تصيد عبر Zoom | المصدر: BleepingComputer

يستخدم المحتالون بشكل متزايد Zoom وWhatsApp وتطبيقات الدردشة الأخرى لانتحال شخصية الدعم أو مستشاري الاستثمار. قد يرسلون دعوة تقويم أو رسالة تعرض "مراجعات المحفظة" أو يدعون أن حسابك به مشكلة تحتاج انتباهاً عاجلاً.

تكتيك شائع:

• يدعو المهاجم مستخدماً لمكالمة Zoom

• يتظاهر بحل مشكلة في الحساب

• يطلب من المستخدم تسجيل الدخول على الشاشة أو مشاركة رمز المصادقة الثنائية

• تُسرق الأموال في غضون دقائق بعد تسجيل الدخول

يحذر باحثو الأمان من أن أدوات الفيديو والصوت بالتزييف العميق تجعل هذه الاحتيال أكثر إقناعاً في عام 2025.

نصيحة أمان: البورصات لا تُجدول مكالمات استرداد الحساب أو

التحقق من KYC من خلال Zoom أو WhatsApp أو تطبيقات الدردشة الخاصة. إذا طلب شخص مشاركة الشاشة أو طلب رموزاً أثناء المكالمة، اقطع الاتصال وأبلغ فوراً.

لماذا تنجح هجمات التصيد؟

ينجح التصيد لأن المهاجمين يستهدفون علم النفس البشري، وليس فقط التكنولوجيا. تلاحظ Chainalysis أن عمليات الاحتيال بالهندسة الاجتماعية كانت أسرع التهديدات نمواً في العملات المشفرة في عام 2025، مدفوعة بالخوف والإلحاح والألفة المزيفة. يجعل المحتالون المستخدمين يعتقدون أن شيئاً سيئاً سيحدث، مثل تعليق الحساب أو تجميد الأموال، ما لم يتصرفوا فوراً. عندما يحل الذعر، الناس ينقرون قبل التفكير.

في العملات المشفرة، للتصيد ميزة إضافية: المعاملات غير قابلة للإلغاء. بمجرد تسريب عبارة بذور، أو رمز المصادقة الثنائية، أو توقيع المحفظة، يمكن نقل الأموال عبر الخلاطات أو جسور السلاسل المتقاطعة في غضون ثوانٍ، مما يجعل الاسترداد شبه مستحيل. لهذا السبب يُفضل المحتالون التصيد على القرصنة، سرقة بيانات الاعتماد أسهل وأرخص من استغلال الكود.

عامل رئيسي آخر هو الواقعية. الذكاء الاصطناعي الآن يساعد المحتالين على إنشاء رسائل بريد إلكتروني، ومكالمات هاتفية، ورسائل دردشة تبدو وتُسمع تماماً مثل وكيل دعم شرعي. بعض الهجمات حتى تُحاكي أسلوب كتابتك أو تستخدم تفاصيل شخصية مُسربة من انتهاكات سابقة. وفقاً لتقرير Chainalysis للجريمة الإلكترونية لعام 2025، ساعدت هذه التكتيكات بمساعدة الذكاء الاصطناعي في دفع عائدات الاحتيال إلى 9.9 مليارات دولار على الأقل في عام 2024، مستمرة صعوداً في عام 2025.

الأخبار الجيدة: بمجرد أن تعرف كيف يعمل التصيد، تصبح الفخاخ أسهل في الاكتشاف. القسم التالي يُظهر بالضبط ما تبحث عنه، حتى تتمكن من التوقف والتحقق وحماية أصولك.

كيفية اكتشاف احتيال التصيد: أهم النصائح

حتى الرسائل المقنعة جداً تكشف أدلة إذا أبطأت ولحصت التفاصيل. فيما يلي أكثر العلامات الحمراء شيوعاً:

1. التحيات العامة واللغة العاجلة: رسائل التصيد غالباً ما تبدأ بـ "عزيزي المستخدم"، أو "حامل الحساب"، أو بدون تحية على الإطلاق. يحاولون إحداث ذعر بعبارات مثل:

• "سيتم قفل حسابك"

• "يُطلب تحقق فوري"

• "اكتُشف تسجيل دخول غير عادي"

هذا الشعور بالإلحاح مقصود. يلاحظ باحثو الأمان أن معظم عمليات التصيد الناجحة في العملات المشفرة تبدأ بمحفز ضغط وقتي، مما يدفع الضحايا للتفاعل قبل التفكير.

إذا طالبت رسالة بإجراء فوري، توقف وتحقق من خلال التطبيق أو الموقع الرسمي.

2. أخطاء نحوية أو في التنسيق: البورصات المهنية تُراجع كل شيء. رسائل الاحتيال غالباً ما تحتوي على:

• أخطاء إملائية

• علامات ترقيم غريبة

• بناء جملة غريب

• خطوط أو مسافات غير متسقة

تظهر هذه الأخطاء لأن العديد من عمليات التصيد مؤتمتة أو مُترجمة بشكل سيء.

إذا بدت الصياغة "غريبة"، اعتبر الرسالة مشبوهة.

3. روابط غير متطابقة، أو عناوين URL قصيرة، أو نطاقات مشابهة: قبل النقر، افحص الرابط دائماً. يستخدم المحتالون بكثرة:

• مُقصرات URL (bit.ly، tinyurl)

• أحرف إضافية (bingx-service.com، bıngx.com)

• نطاقات مُخطأة تبدو قريبة من الحقيقية

وجدت مراجعة أكاديمية عام 2025 حول هجمات تسميم المحافظ أن عناوين URL المزيفة وانتحال الواجهة ساهمت في عشرات الملايين من العملات المشفرة المسروقة، غالباً لأن المستخدمين نقروا دون فحص.

مرر فوق الروابط لمعاينتها. إذا لم تكن bingx.com، لا تفتحها.

4. مرسلون مزيفون أو هويات منتحلة: يرسل المُتصيدون رسائل بريد إلكتروني من عناوين تبدو رسمية من أول نظرة، مثل:

• support@bingx-helpdesk.com

• service@bıngx.com

• bingx-security@outlook.com

كما ينتحلون أسماء مرسلي الرسائل النصية لذا تظهر الرسائل وكأنها قادمة من منصة موثوقة.

تحقق دائماً من عنوان البريد الإلكتروني الكامل، وليس فقط الاسم المعروض. في حالة عدم التأكد، افتح التطبيق الرسمي بدلاً من الرسالة.

كيفية تجنب عمليات الاحتيال بالتصيد في العملات المشفرة كمستخدم BingX

البقاء آمناً في العملات المشفرة يعتمد على شيئين: العادات الذكية واستخدام أدوات الأمان المدمجة في BingX. أصبحت هجمات التصيد أكثر تقدماً، خاصة مع الاحتيال المدعوم بالذكاء الاصطناعي، لكن بعض الخطوات العملية تُقلل المخاطر بشكل كبير.

1. حافظ على اليقظة الشخصية

• احفظ المواقع الرسمية في الإشارات: ادخل دائماً إلى BingX من النطاق الرسمي: https://www.bingx.com. تلاحظ Chainalysis أن آلاف الضحايا شهرياً يفقدون الأموال بعد النقر على روابط التصيد المتنكرة كصفحات تسجيل دخول أو توزيع مجاني. الحفظ في الإشارات يُزيل هذا الخطر.

• استخدم كلمات مرور قوية وفريدة: تبدأ العديد من انتهاكات العملات المشفرة عندما يُعيد المهاجمون استخدام كلمات مرور مُسربة من مواقع غير ذات صلة. يُحذر باحثو الأمان من أن كلمات المرور المُعاد استخدامها سبب رائد لاستيلاء على حسابات البورصة. استخدم مدير كلمات مرور لإنشاء وتخزين كلمات مرور معقدة.

• فعّل المصادقة الثنائية (2FA): تشغيل المصادقة الثنائية يحجب معظم عمليات تسجيل الدخول غير المصرح بها، خاصة هجمات البوتات الآلية وحشو بيانات الاعتماد. تُظهر التقارير الصناعية أن الحسابات مع المصادقة الثنائية أقل عرضة للاختراق بأكثر من 90%.

• حافظ على تحديث الأجهزة: الهواتف والمتصفحات والتطبيقات القديمة أسهل في الاستغلال. تحديثات البرامج غالباً ما تتضمن رقع أمنية تُغلق برامج ضارة وأدوات تصيد جديدة.

• تجنب شبكة Wi-Fi العامة أو استخدم VPN: الشبكات العامة سهلة المراقبة، ويمكن للمهاجمين اعتراض بيانات تسجيل الدخول. إذا كان يجب استخدام Wi-Fi عام، استخدم VPN موثوق لتشفير حركة البيانات.

2. استخدم ميزات الأمان الخاصة بـ BingX

يوفر BingX طبقات متعددة من الحماية للمساعدة في إيقاف هجمات التصيد، حتى لو حصل المحتالون على كلمة مرورك.

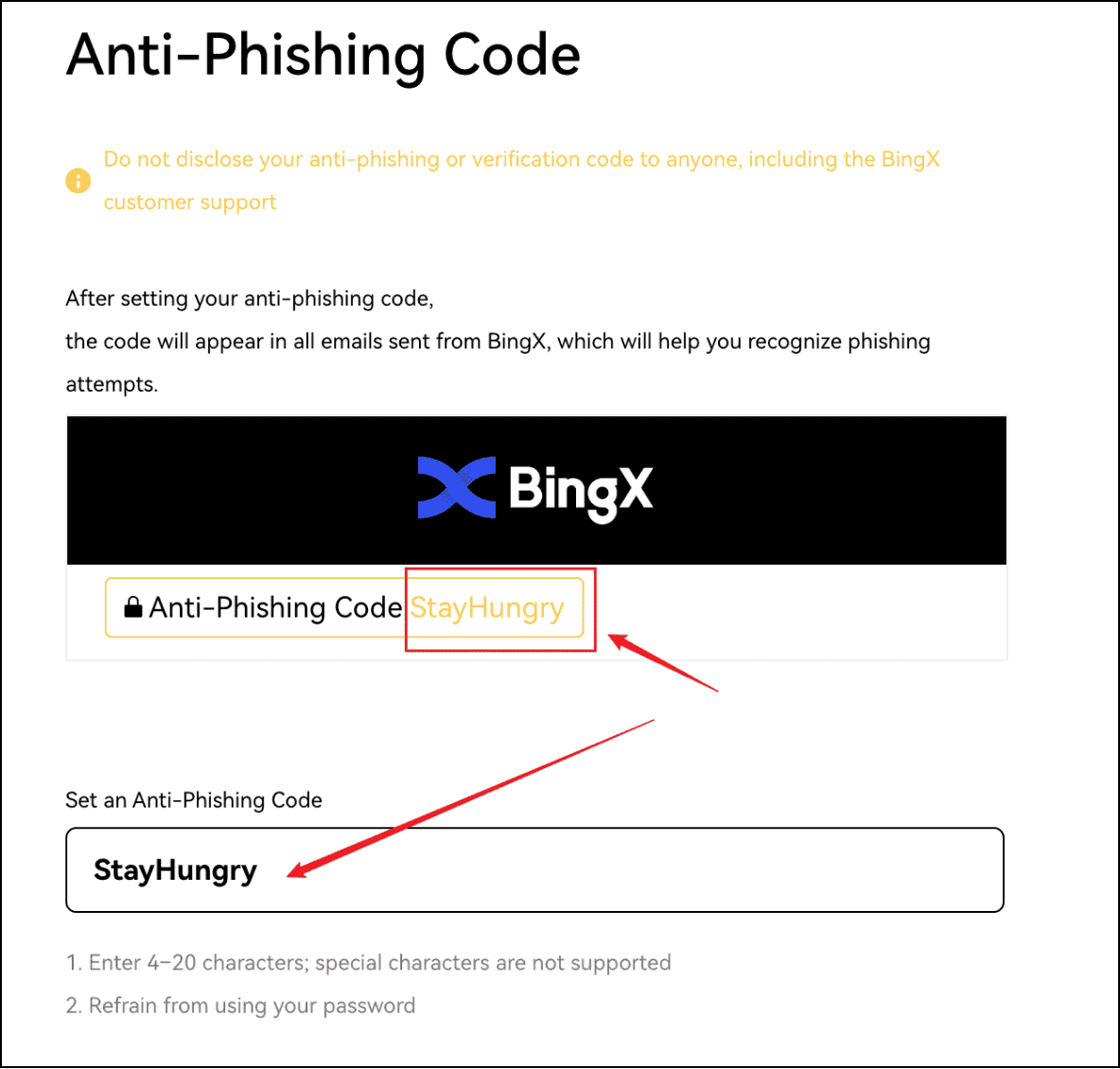

رمز مكافحة التصيد في BingX

1. إعداد رمز مكافحة التصيد: عند التفعيل، يظهر رمز شخصي في جميع رسائل BingX الرسمية. إذا كان البريد الإلكتروني يفتقر للرمز، فهو على الأرجح مزيف. يمكنك تفعيل هذا في الحساب والأمان ← رمز مكافحة التصيد.

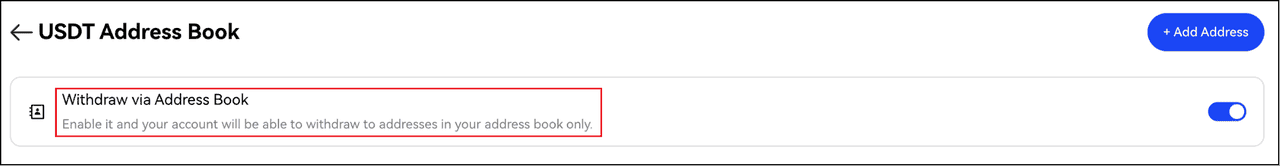

القائمة البيضاء للسحب في BingX

2. تفعيل القائمة البيضاء للسحب: تتيح هذه الميزة الموافقة المسبقة على عناوين محافظ آمنة. حتى لو دخل شخص إلى حسابك، لا يمكنه السحب إلى عنوان جديد أو غير معروف. اذهب إلى الحساب والأمان ← القائمة البيضاء للسحب لتشغيلها.

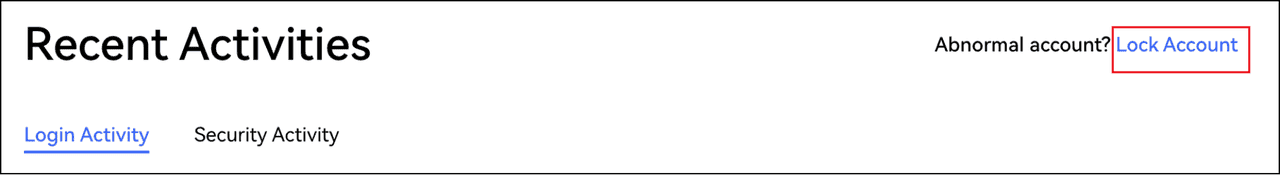

كيفية قفل حساب BingX عند النشاط المشبوه

3. قفل الحساب بنقرة واحدة: إذا لاحظت محاولات تسجيل دخول غريبة أو إجراءات غير مصرح بها، يتيح لك BingX تجميد حسابك فوراً. هذا يوقف السحوبات، واستخدام API، والجلسات النشطة.

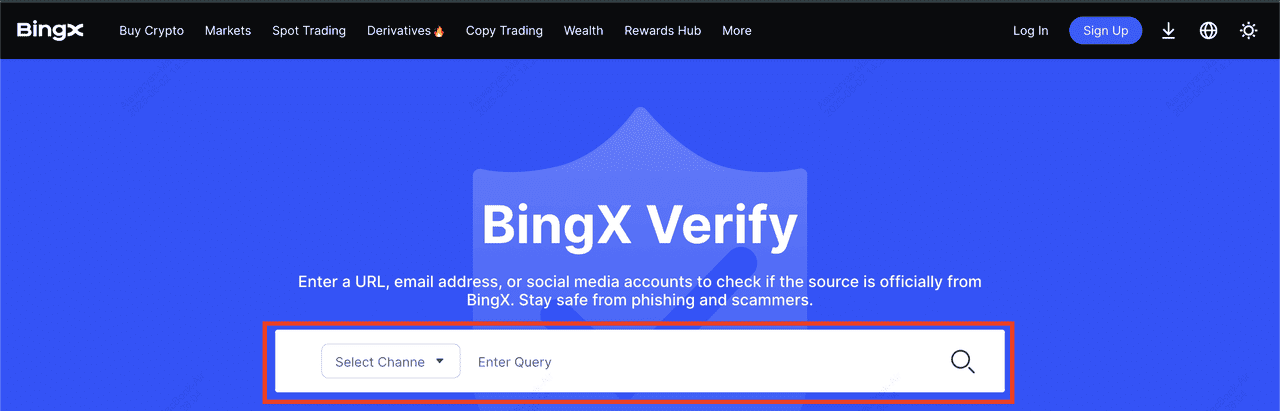

BingX Verify

4. تحقق من القنوات الرسمية: نزّل تطبيق BingX فقط من Apple App Store أو Google Play أو الموقع الرسمي. إذا كنت بحاجة لتأكيد ما إذا كانت صفحة، أو نطاق، أو حساب وسائل تواصل اجتماعي حقيقي، استخدم BingX Verify، أداة مصممة لتحديد عناوين URL الرسمية وبوابات الدعم.

3. استفد من مصادقة BingX على مستوى المنصة

وراء الكواليس، يستخدم BingX بروتوكولات أمان البريد الإلكتروني المتقدمة بما في ذلك DKIM وSPF وDMARC. تساعد هذه المعايير في منع المحتالين من انتحال رسائل @bingx.com وتضمن أن الرسائل الرسمية تأتي فعلاً من المنصة.

ومع ذلك، التكنولوجيا وحدها ليست كافية؛ وعيك لا يزال يلعب الدور الأكبر. تحقق دائماً مرتين من عناوين URL، ولا تشارك أبداً عبارات البذور، وكن حذراً مع الرسائل المباشرة أو "تنبيهات الحساب العاجلة".

ماذا تفعل إذا اشتبهت في احتيال تصيد

إذا بدا شيء خاطئاً، تصرف فوراً. الاستجابة السريعة يمكن أن توقف المهاجمين من نقل الأموال.

1. اقطع الاتصال فوراً: غيّر كلمات مرورك بدءاً من BingX وبريدك الإلكتروني. ألغِ جلسات تسجيل الدخول على الأجهزة الأخرى وافحص البرامج الضارة قبل استخدام ذلك الجهاز مرة أخرى.

2. اتصل بدعم BingX: استخدم support@bingx.com أو دردشة الدعم داخل التطبيق. إذا لم تتمكن من الوصول لحسابك، اشرح الوضع حتى يتمكن فريق الأمان من المساعدة في قفله ومنع السحوبات غير المصرح بها.

3. انقل الأصول إلى محفظة آمنة: إذا كانت محفظتك مكشوفة، انقل الأموال إلى محفظة آمنة—يُفضل محفظة الأجهزة أو محفظة برامج جديدة لم تُستخدم أبداً على جهاز مخترق.

4. أبلغ عن الاحتيال: أبلغ عن الحادث لدعم BingX، وسلطة الجريمة الإلكترونية في بلدك، مثل FTC في الولايات المتحدة، ومجتمعات أمان العملات المشفرة الموثوقة. الإبلاغ السريع قد يساعد في حجب عناوين المحتال أو تنبيه مستخدمين آخرين قبل فقدانهم للأموال.

الخلاصة: ابق مطلعاً، ابق آمناً

تتطور عمليات الاحتيال بالتصيد بسرعة. تبلغ Chainalysis أن عمليات الاحتيال في العملات المشفرة بمساعدة الذكاء الاصطناعي ساعدت في دفع عائدات الاحتيال العالمية إلى 9.9 مليارات دولار على الأقل في عام 2024، مع استمرار نمو عام 2025 حيث يُوسع المهاجمون حملات التصيد من خلال البريد الإلكتروني، والرسائل النصية، والمكالمات بالتزييف العميق، والتطبيقات المزيفة. التهديدات حقيقية، لكن الدفاعات أيضاً كذلك.

البقاء آمناً يبدأ بالوعي وينتهي بالفعل. اتبع مصادر استخبارات التهديد الموثوقة مثل Chainalysis وCertiK وScam Sniffer، التي تنشر تنبيهات في الوقت الفعلي حول محافظ الاحتيال، والنطاقات المزيفة، وحملات التصيد المدعومة بالذكاء الاصطناعي، ونشاط مُفرغات المحافظ.

يوفر BingX أيضاً تحديثات أمنية، وأدلة، ونصائح أمان المنصة من خلال مدونة BingX وأكاديمية BingX وقنوات وسائل التواصل الاجتماعي الرسمية. فحص هذه بانتظام يعطيك إنذاراً مبكراً حول الاحتيال الرائج والميزات الوقائية الجديدة.

أمان العملات المشفرة ليس فقط شخصياً؛ مشاركة المعرفة تحمي المجتمع بأكمله. العديد من ضحايا التصيد يقولون أنهم "لم يعرفوا ما يبحثون عنه" حتى فات الأوان. تعليم الأصدقاء والعائلة كيفية اكتشاف الرسائل المزيفة، والنوافذ المنبثقة، وانتحال شخصية الدعم يُقلل من فرص أن يصبح شخص تعرفه الهدف التالي.

ملخص سريع: كيفية حماية نفسك

• ابق متشككاً في التنبيهات العاجلة، والهدايا، والروابط المجهولة

• احفظ المواقع الرسمية في الإشارات وتجنب النقر على روابط تسجيل الدخول في الرسائل

• استخدم كلمات مرور قوية، والمصادقة الثنائية، وفعّل رمز مكافحة التصيد في BingX

• شغّل القائمة البيضاء للسحب واقفل حسابك إذا بدا أي شيء مشبوهاً

• حافظ على تحديث هاتفك، ومتصفحك، وتطبيقاتك لحجب البرامج الضارة

حساب BingX الخاص بك، وأصولك المشفرة، ذات قيمة. بعض العادات الذكية وأدوات الأمان الصحيحة تقطع شوطاً طويلاً. ابق مطلعاً. ابق يقظاً. ابق مُسيطراً.