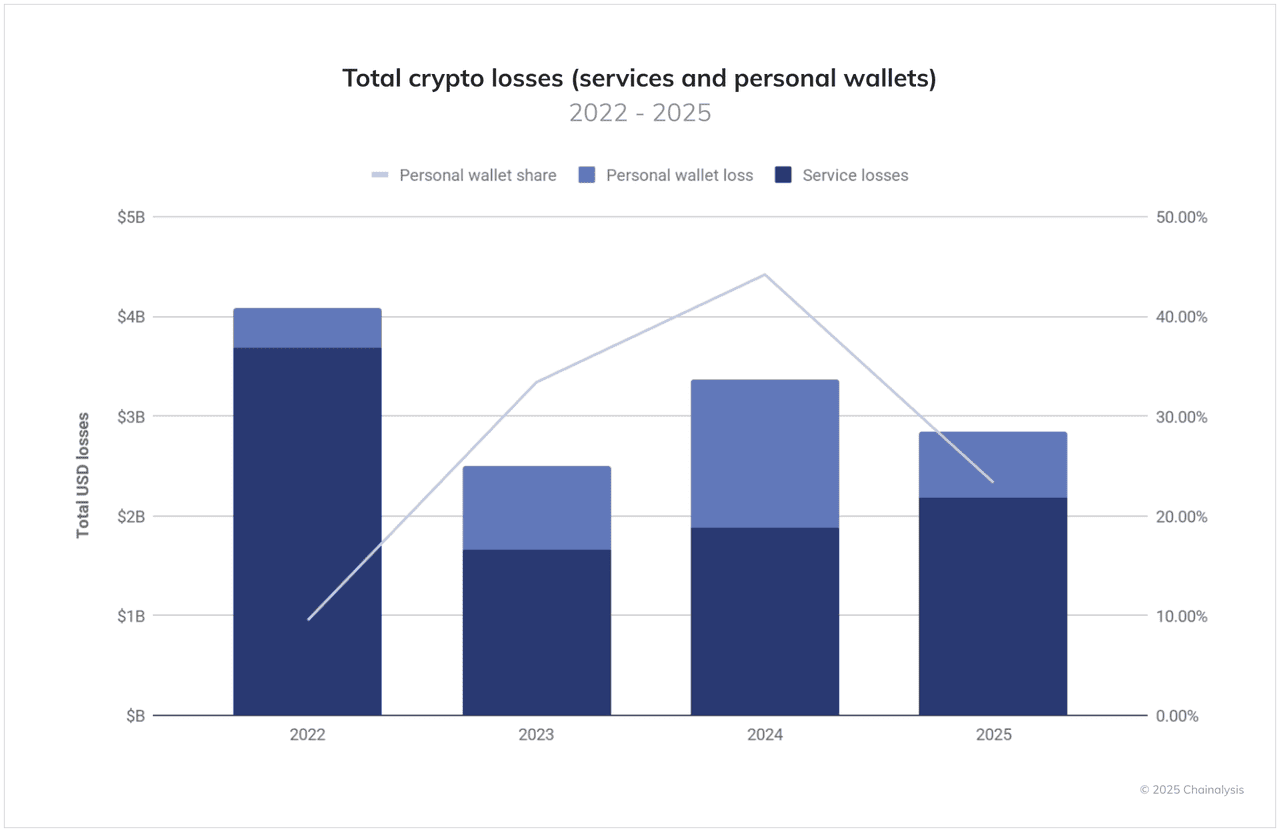

フィッシング詐欺は暗号資産業界で加速しており、AIを使ってさらに巧妙になっています。CertiKの2024年レビューによると、296件のフィッシング攻撃だけで10億5,000万ドルの損失が発生し、これが今年最もコストの高い攻撃ベクトルとなりました。2025年には、盗まれた資金が11月までにすでに21億7,000万ドルを超え、大規模な取引所への侵害やAI支援の誘惑やディープフェイクを含む、ますます巧妙なソーシャルエンジニアリングによって促進されています。

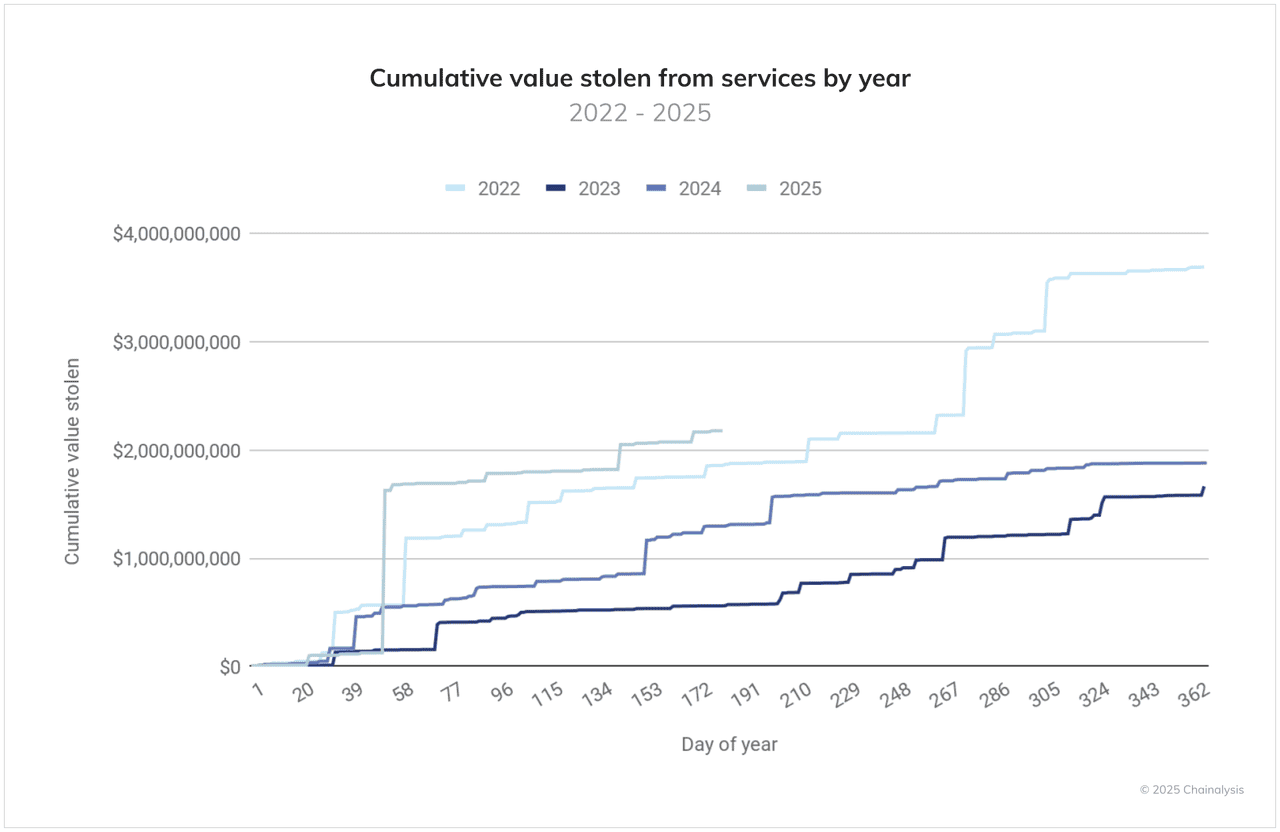

2022年から2025年の間にサービスから盗まれた累積価値 | 出典: Chainalysis

ChainalysisとReutersは両方とも、GenAIを2024年に記録的な詐欺収入である少なくとも99億ドルの主要な原動力として挙げており、コンプライアンスデータによると、ソーシャルエンジニアリング詐欺が今年のセキュリティインシデントの40.8%を占め、純技術的なエクスプロイトを大幅に上回っています。具体的な例として、2025年8月に偽のハードウェアウォレット「サポート」エージェントに騙された単一の被害者が、約9,100万ドル相当の783 BTCを失いました。

BingXユーザーとして、この背景は重要です。詐欺師は今や、似たような外観のサイト、偽装されたサポート、WhatsApp/Telegramの偽装、AI生成音声を組み合わせて、あなたを急かしてミスを犯させようとします。

このガイドでは、暗号資産フィッシングの仕組み、赤信号を素早く見分ける方法、BingXのセキュリティ機能(フィッシング対策コード、出金ホワイトリスト、緊急アカウントロックなど)がどのようにあなたの資金を安全に保ち、安心して取引できるようにするかを説明します。

暗号資産フィッシング詐欺とは?

暗号資産フィッシング詐欺は、詐欺師が暗号資産取引所、ウォレットプロバイダー、カスタマーサポートエージェントなど、あなたが信頼する人物になりすまして機密情報を盗むサイバー攻撃の一種です。彼らの目標は、あなたの秘密鍵、ウォレットのシードフレーズ、またはアカウントのログイン認証情報にアクセスして、あなたの暗号資産を制御することです。

サービスと個人ウォレットを含む暗号資産損失の合計 | 出典: Chainalysis

フィッシング攻撃のさまざまな形態

• メールフィッシング:詐欺師は緊急の警告とリンクを含む偽装メールを送信し、認証情報を盗むために設計された偽のログインまたはパスワードリセットページに誘導します。セキュリティ企業によると、これは2024年の最大の暗号資産損失ベクトルでした。

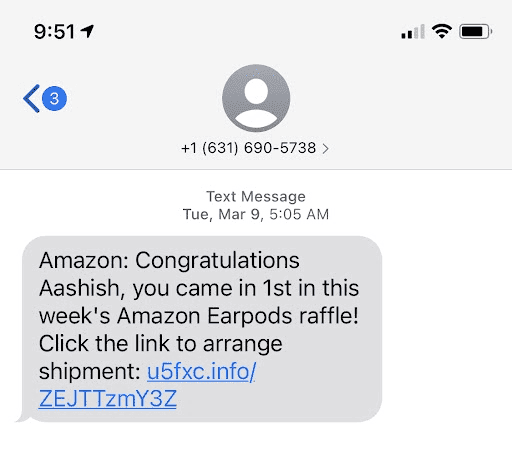

• スミッシング(SMS):偽のテキストには短縮または類似のURLが含まれ、アカウントの確認やエアドロップの提供を主張しますが、認証情報を盗むサイトにリダイレクトします。これらの攻撃は、モバイルアラートを信頼するユーザーを標的にしています。

• ビッシング(音声):偽装された発信者IDと、現在はAI音声クローンが、カスタマーサポートのふりをして被害者を騙し、2FA(2段階認証)コードやシードフレーズを明かすよう仕向けます。ソーシャルエンジニアリング音声詐欺は、2025年の損失の最大の要因の一つです。

• 偽ポップアップ/オーバーレイ:タイポスクワッティングや感染したウェブサイトの悪意のあるポップアップが、ユーザーにウォレットパスワードを「再入力」するか、機密データを収集するための偽のセキュリティチェックを実行するよう求めます。

• アドレス汚染/ゼロ価値転送:攻撃者は類似のウォレットアドレスからゼロ価値取引を送信し、後であなたが間違ったものをコピーすることを期待します。ある被害者はこの戦術で約9,100万ドル相当のBTCを失いました。

• アプリ/IMなりすまし:詐欺師は公式ブランディングを使用した偽のWhatsAppやTelegramアカウントを作成し、資金や秘密鍵を要求します。正当なプラットフォームは投資機会についてユーザーにDMを送ることはないと公に警告しているにもかかわらずです。

暗号資産フィッシング詐欺の一般的なタイプは?

暗号資産のフィッシング詐欺は年々より高度になっています。ChainalysisとCertiKは両方とも、2025年前半だけで21億7,000万ドルが盗まれ、メールトラップ、偽ウェブサイト、AI生成通話、ウォレット汚染攻撃の組み合わせによって記録的なフィッシング損失を報告しました。これらの詐欺はすべて、あなたのログイン認証情報、シードフレーズ、またはオンチェーン署名承認を盗むことを目的としています。

以下は、最も一般的なフィッシング攻撃の例とその動作方法です。

1. 偽メール:メールフィッシング

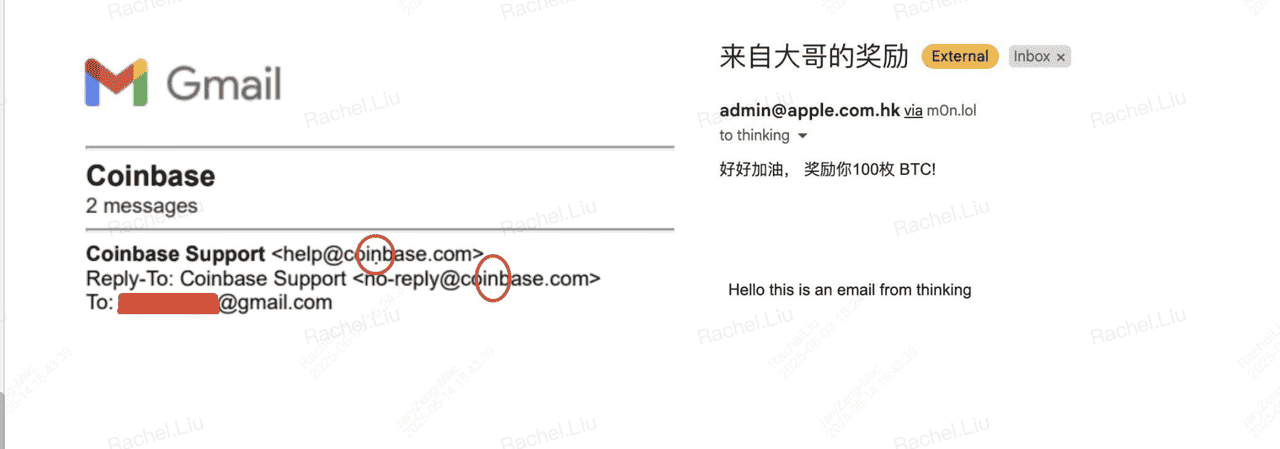

メールフィッシング攻撃の例

メールは、詐欺師がメッセージを公式に見せかけることが簡単にできるため、最も効果的なフィッシングツールの一つです。彼らは信頼できるプラットフォームからロゴ、色、文体をコピーし、時には送信者名を偽装することもあります。

次のようなメールを受信することがあります:

• 「不審なログインが検出されました」

• 「あなたの出金が保留中です」

• 「停止を避けるためにアカウントを確認してください」

メールには偽ログインページへのリンクが含まれています。パスワードや2FAコードを入力すると、攻撃者がそれを盗み、すぐにあなたのアカウントを空にします。

データチェック:CertiKは、フィッシングが2024年の第1位の攻撃ベクトルであり、2025年11月までに10億5,000万ドル以上の損失を占め、メールフィッシングが主要なエントリーポイントであり続けると報告しました。

安全のヒント:常に送信者の完全なメールアドレスを確認し、スペルミスを探してください。疑いがある場合は、メールリンクをクリックする代わりに公式サイトに直接アクセスしてください。

2. 偽ウェブサイト:コピーサイトとURLスプーフィング

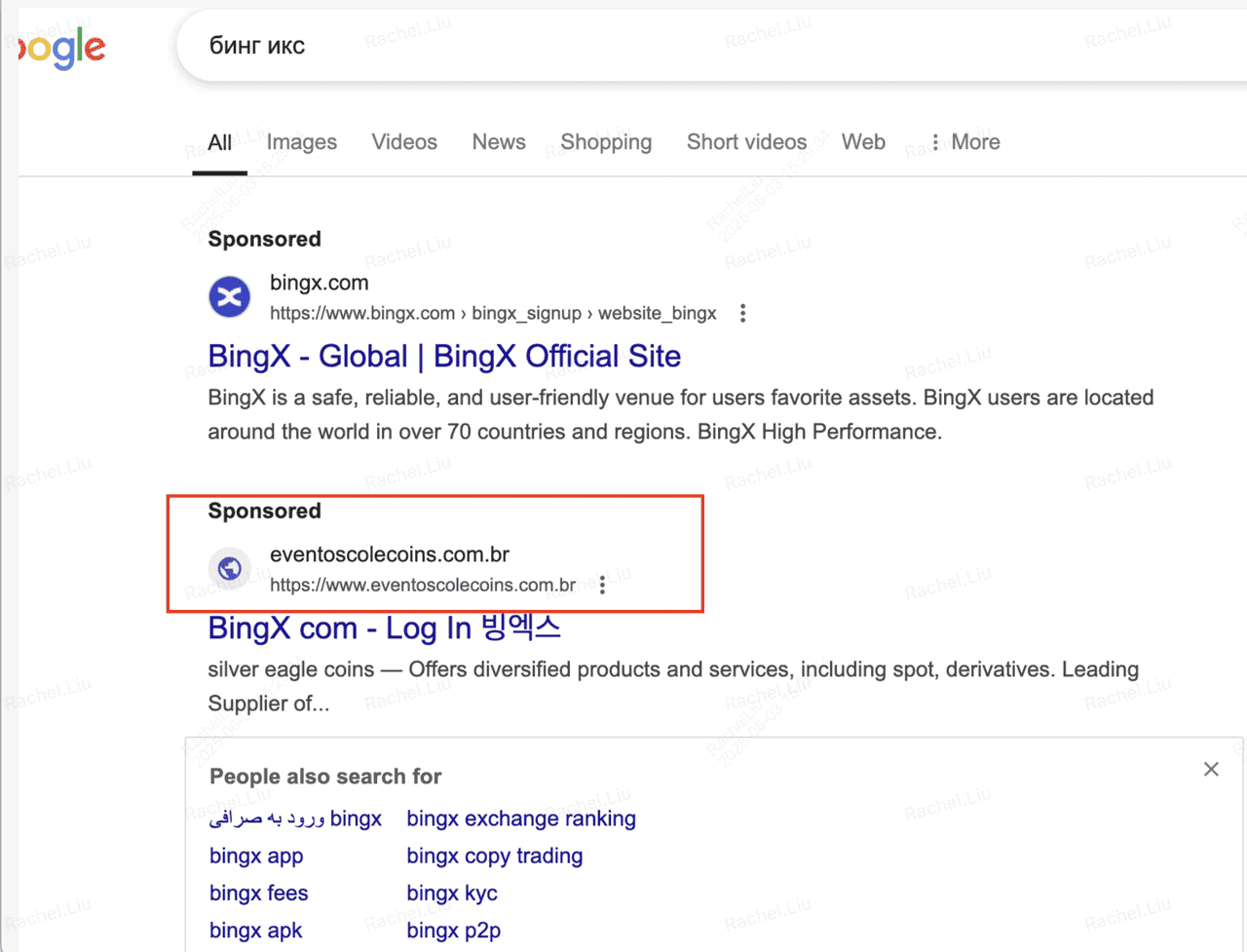

URLスプーフィングフィッシング攻撃の例

詐欺師は実際の取引所とほぼ同じに見える偽ログインページを構築します。彼らはしばしば、実際のドメインから1つか2つの文字を変えたURLを使用します。例えば:

• bingx-secure.com

• bıngx.com(異なる文字を使用)

• bingx-app.help

ログイン詳細、シードフレーズ、または2FAコードを入力すると、攻撃者はあなたのウォレットまたは取引所アカウントへの完全なアクセスを獲得します。

実例:香港理工大学とUCサンディエゴの研究者による2025年の研究がarXivに公開され、EthereumとBNB Chainにわたる6,600件以上のアドレス汚染インシデントを分析し、似たようなURLと偽ウォレットインターフェースに関連する8,380万ドル以上の損失を推定しました。

安全のヒント:公式BingXウェブサイトをブックマークし、保存されたブックマークからのみログインしてください。認証情報を入力する前に、すべてのURLを二重チェックしてください。

3. スミッシングまたはSMSフィッシング

スミッシング(SMSフィッシング)攻撃の例 | 出典: Berkeley IT Lab

スミッシングは、あなたを急激な行動に駆り立てるように設計されたテキストメッセージを通じて行われます。これらのメッセージは次のことを主張する場合があります:

• あなたのアカウントがロックされている

• あなたの出金が失敗した

• あなたは無料エアドロップの資格がある

SMSには悪意のあるウェブサイトに誘導する短縮URL(bit.lyやtinyurlリンクなど)が含まれています。

スミッシング攻撃が効果的な理由:人々はメールよりもモバイルアラートを信頼するため、迅速に反応し、詐欺師はその緊急性を利用します。

安全のヒント:アカウント問題の修正を主張するSMSリンクは決してクリックしないでください。代わりに、BingXアプリまたはウェブサイトを直接開いて、そこで通知を確認してください。

4. ビッシングまたは音声フィッシング

ビッシング詐欺は、「BingXサポート」、「取引所セキュリティチーム」、さらにはあなたの銀行のふりをした人物からの電話を通じて行われます。彼らはあなたのアカウントに問題があると主張し、次のものを求めます:

• 2FAコード

• パスワード

• ウォレットシードフレーズ

• リモートデバイスアクセス

AIのおかげで、詐欺師は今や音声クローンを使用して実際のサポートエージェント、またはあなたの知っている人のように聞こえるようになっています。

データポイント:WhiteBITの2025年セキュリティレポートによると、ソーシャルエンジニアリング詐欺(ビッシングを含む)は今年の暗号資産セキュリティインシデントの40.8%を占めました。

警告:BingXは決してパスワード、認証コード、またはシードフレーズを要求する電話をかけません。もし誰かがそれらを求める電話をかけてきたら、すぐに電話を切ってください。

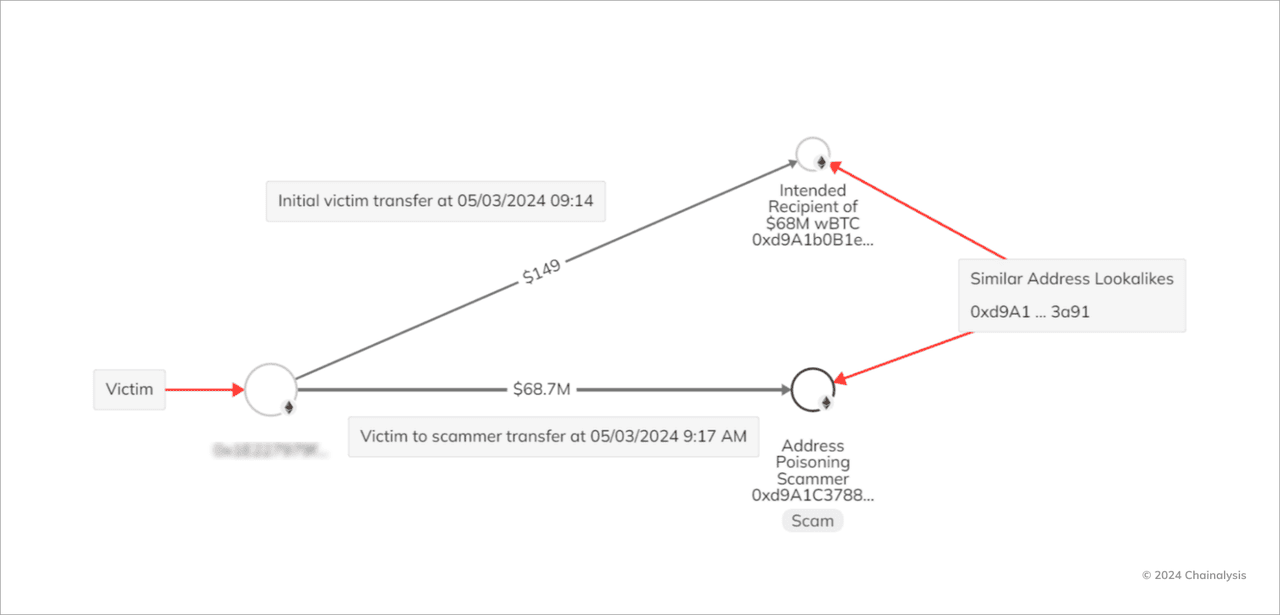

5. ゼロ価値転送とアドレス汚染

アドレス汚染詐欺の仕組み | 出典: Chainalysis

この詐欺は、あなたの受信箱ではなく、取引履歴を標的にします。攻撃者は、あなたが信頼するアドレスとほぼ同じに見えるアドレスからあなたのウォレットにゼロ価値取引を送信します。後で、資金を送信するために以前のアドレスをコピーするとき、誤って詐欺師の偽のアドレスを選ぶ可能性があります。

実例:被害者は2025年8月に、大きな転送中にこのトリックに2回引っかかり、9,100万ドルのビットコイン(783 BTC)を失いました。ブロックチェーンアナリストは、攻撃者が資金を横取りするためにアドレス汚染を悪用したことを確認しました。

安全のヒント:ウォレットアドレスの最初と最後の数文字だけに頼らないでください。信頼できるアドレス帳を使用するか、送信前に全体のアドレスを手動で確認してください。

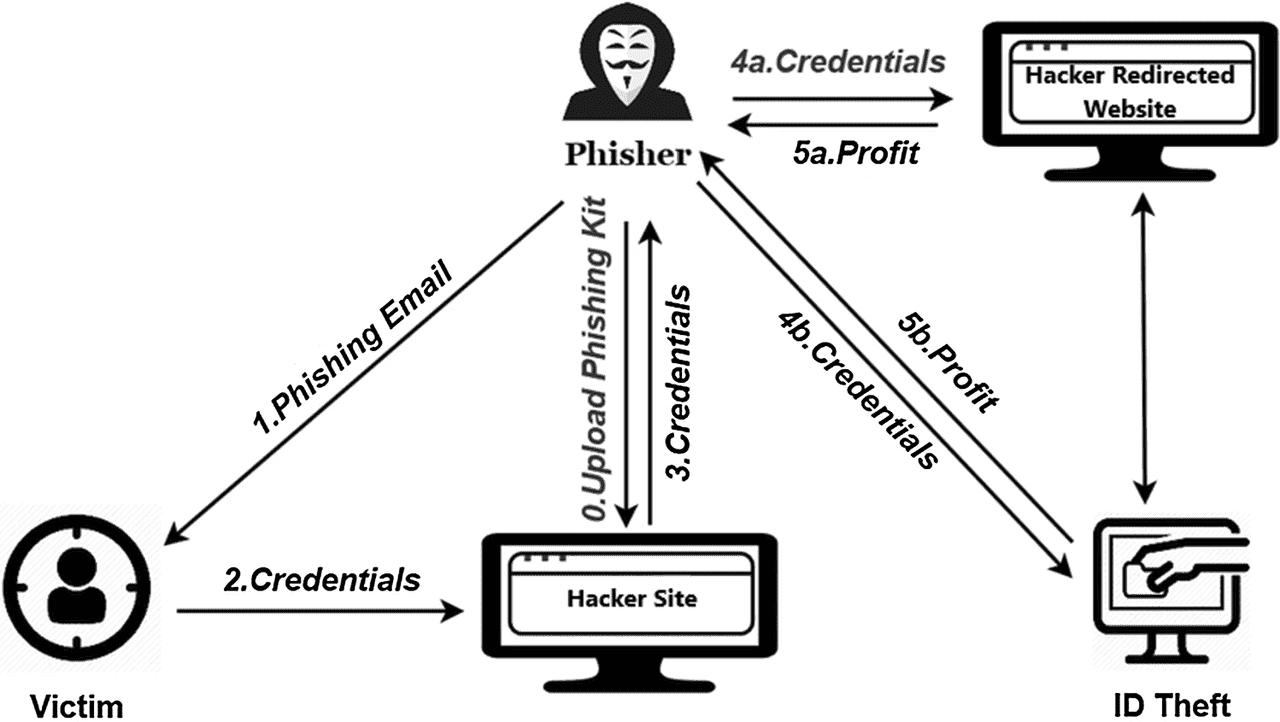

6. AI駆動型フィッシング攻撃

AI駆動型フィッシング詐欺の動作方法 | 出典: WeSecureApp

人工知能はフィッシングの情勢を変えました。攻撃者は今やAIチャットボット、音声クローン、ディープフェイクビデオを使用して詐欺をより現実的で検出しにくくしています。Chainalysis 2025暗号犯罪レポートによると、AI駆動型フィッシングは2024年の暗号詐欺収入を少なくとも99億ドルまで押し上げるのに貢献し、詐欺師が以前よりも速く攻撃を拡大するため、アナリストは2025年に急激な増加を報告しています。

AIツールにより詐欺師は次のことができます:

• 公式のトーンとフォーマットをコピーした現実的なカスタマーサポートチャットを生成

• 実際の取引所エージェントや友人のように聞こえるディープフェイク音声通話を作成

• 名前、地域、ログイン履歴などの漏洩データを使用してフィッシングメールをパーソナライズ

これらの攻撃は人間らしく見え、リアルタイムで応答し、実際のサポートチームが話す方法を模倣するため「正当」に感じられます。一部には偽のフィッシング対策コードや「不審なアカウント活動」に関する警告さえ含まれており、ユーザーに悪意のあるリンクをクリックするよう圧力をかけます。

セキュリティリマインダー:メッセージが異常にパーソナライズされていると感じたり、緊急の認証を要求したり、急速にクリックするよう急かしたりする場合は、一時停止してください。メール、ポップアップ、DM、または通話に応答する代わりに、常に公式アプリまたはウェブサイトを通じて確認してください。

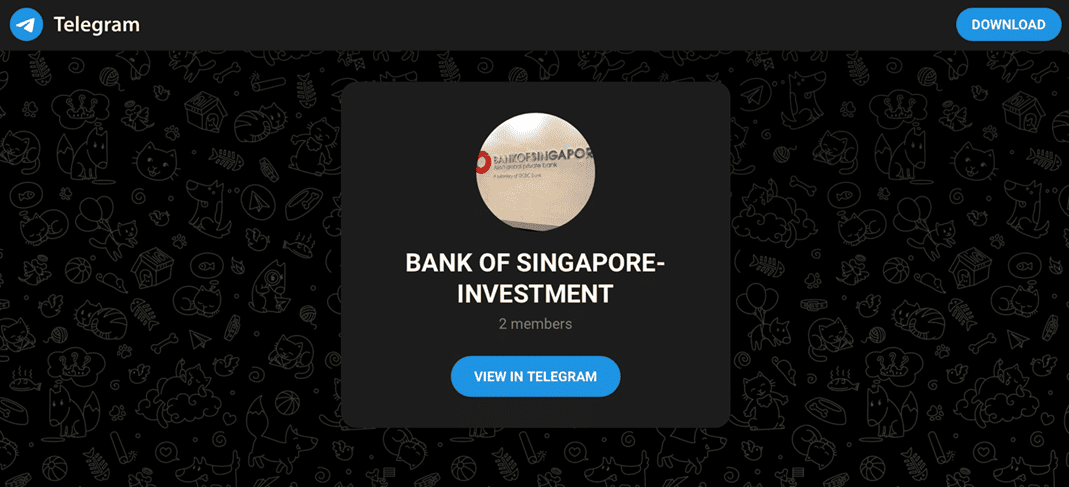

7. 偽ボットと管理者を通じたTelegramフィッシング

Telegramフィッシング攻撃の例 | 出典: Bank of Singapore

Telegramは暗号資産コミュニティの主要なハブですが、フィッシングの主要な標的でもあります。詐欺師は頻繁に偽の「サポートボット」を作成したり、プロジェクト管理者になりすましてユーザーをウォレット認証情報の共有に誘導します。WhiteBIT 2025セキュリティレポートによると、特にTelegramでのメッセージプラットフォーム詐欺は全暗号資産フィッシングインシデントの10%以上を占め、攻撃者は「入金エラー」や「出金失敗」の修正を装っています。

典型的な詐欺は次のようなものです:

• 暗号資産グループに参加した後、偽ボットがDMを送信

• 入金またはKYCの処理エラーがあったと主張

• シードフレーズを求めるか、偽の「サポートポータル」に誘導

シードフレーズや秘密鍵が入力されると、資金は通常数分以内に盗まれます。

安全のヒント:取引所やサポートチームが最初にDMを送ることはありません。実際のスタッフはシードフレーズやウォレットエクスポートを求めることは決してありません。公式グループチャンネルをチェックして管理者を常に確認してください。

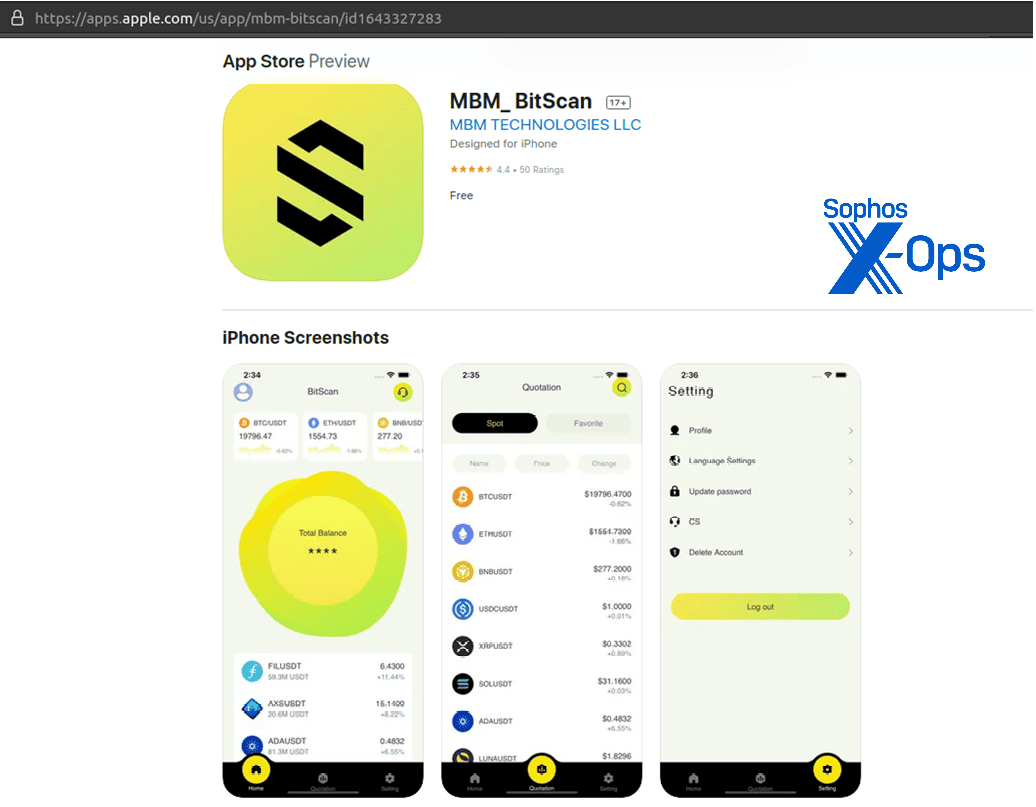

8. アプリストアフィッシング:偽アプリ

アプリストアでの偽暗号資産アプリリスト | 出典: Sophos

詐欺師はまた、マルウェアを「ウォレットアプリ」、「ポートフォリオトラッカー」、または実際の取引プラットフォームの偽バージョンとして偽装します。一部はサードパーティのAndroidストアに表示され、他は報告される前に公式アプリストアに一時的に侵入します。これらのアプリはログイン認証情報をキャプチャし、キーストロークをログに記録し、または承認されていない転送を承認するためにウォレットインターフェースを模倣します。

サイバーセキュリティ企業Sophosは、偽ウォレットアプリが秘密鍵を収集し、攻撃者が制御するサーバーに直接送信した複数の2025年ケースを報告しています。多くのインシデントで、インターフェースが同一に見えたため、ユーザーは公式アプリを使用していると信じていました。

安全のヒント:公式ウェブサイト、Apple App Store、Google Play Storeなどの信頼できるソースからのみアプリをダウンロードしてください。インストール前に開発者名とレビューを二重チェックしてください。

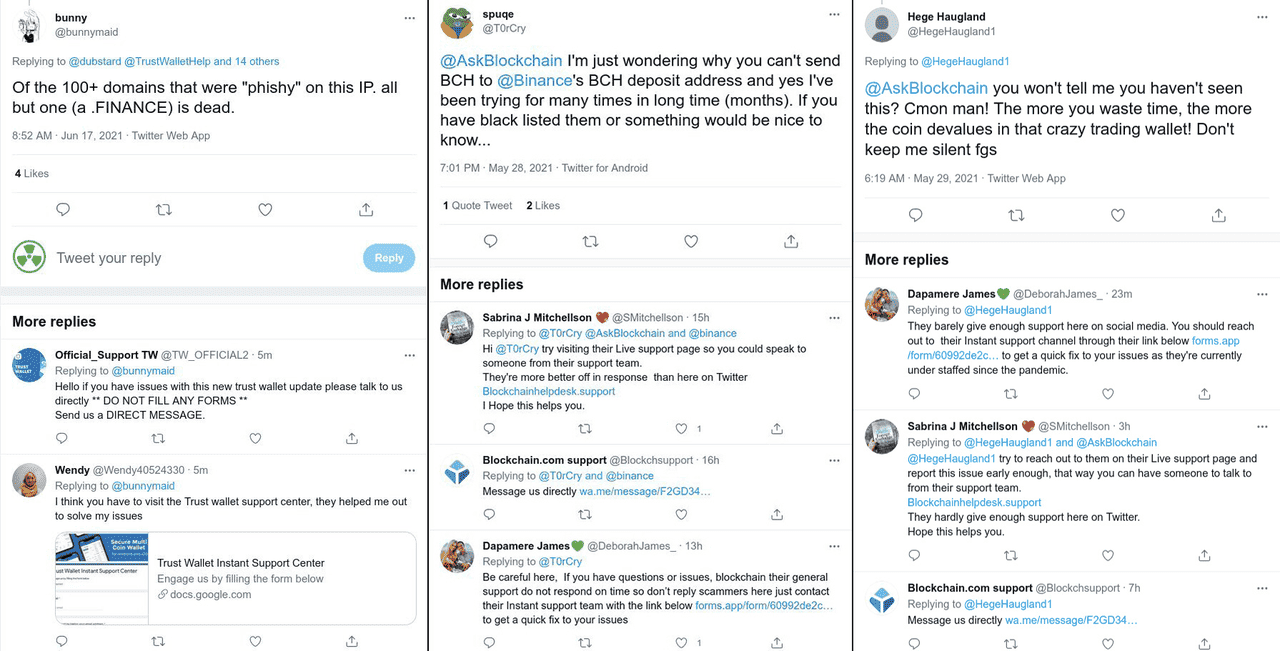

9. ソーシャルメディアフィッシング:偽X/Twitterアカウントとプレゼント

Twitter/X フィッシング詐欺の例 | 出典: Kaspersky

X(旧Twitter)は暗号資産の発表で広く使用されていますが、詐欺師は偽のエアドロップやプレゼントを宣伝するためにそれを悪用します。攻撃者は取引所、創設者、またはインフルエンサーになりすまし、ウォレット接続、秘密鍵、または取引署名を要求するリンクを投稿します。

これらの詐欺にはしばしば以下が含まれます:

• 偽の認証済みのように見えるプロフィール

• 「成功した報酬」を示すスクリーンショット

• 偽のイベントページへのQRコードまたはフィッシングリンク

ウォレットが接続されるか悪意のあるコントラクトに署名されると、攻撃者は資金を流出させたりトークン承認を取得したりできます。Chainalysisとサイバーセキュリティ研究者は、ソーシャルエンジニアリング詐欺、特に偽のプレゼントリンクが、2025年のウォレットドレイナー損失の主要な要因であり続けると警告しています。

安全のヒント:返信やDMでのプレゼントリンクを決して信頼しないでください。取引所の公式ウェブサイトまたは認証済みソーシャルメディアプロフィールでニュースを常に確認してください。

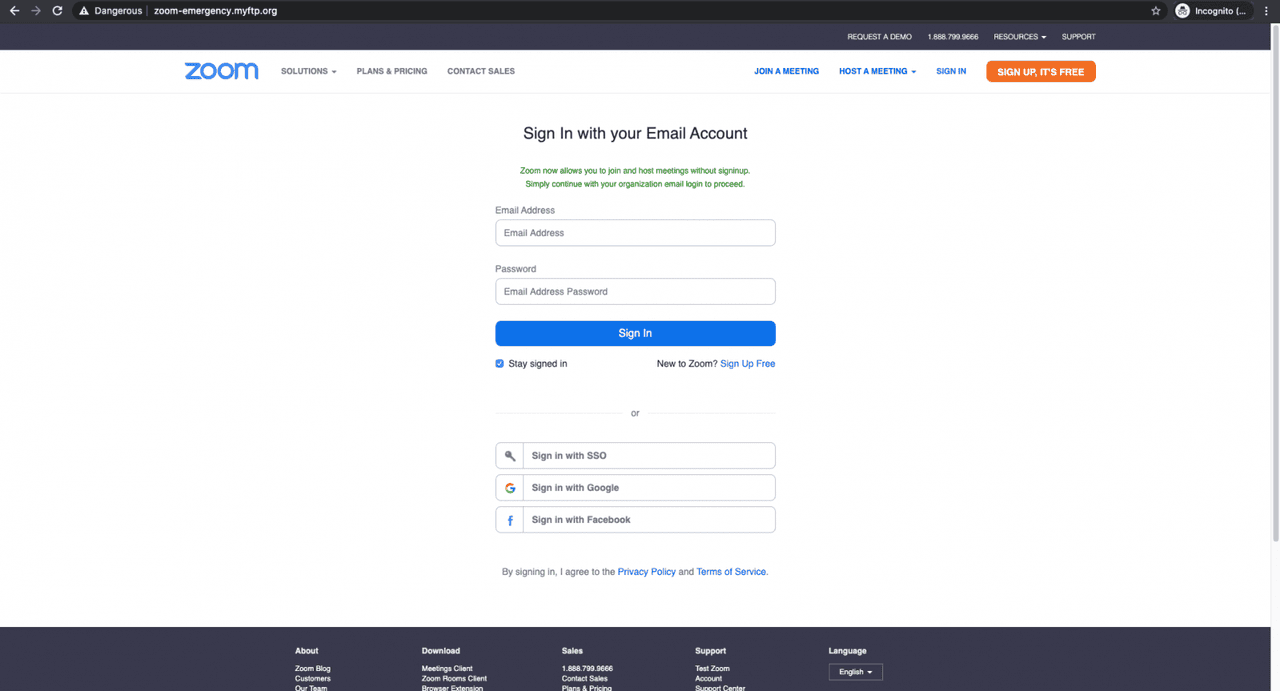

10. 偽チャットアプリフィッシング:ZoomまたはWhatsAppなりすまし

Zoomフィッシング詐欺の例 | 出典: BleepingComputer

詐欺師はますますZoom、WhatsApp、その他のチャットアプリを使用してサポートや投資アドバイザーになりすましています。彼らは「ポートフォリオレビュー」を提供するカレンダー招待やメッセージを送信したり、緊急の注意が必要なアカウント問題があると主張したりする場合があります。

一般的な戦術:

• 攻撃者がユーザーをZoom通話に招待

• アカウント問題のトラブルシューティングのふりをする

• ユーザーに画面上でログインするか2FAコードを共有するよう求める

• ログイン後数分で資金が盗まれる

セキュリティ研究者は、ディープフェイクビデオと音声ツールが2025年にこれらの詐欺をより説得力のあるものにしていると警告しています。

安全のヒント:取引所は、Zoom、WhatsApp、またはプライベートチャットアプリを通じてアカウント復旧やKYC認証通話をスケジュールしません。誰かが通話中に画面共有を求めたりコードを要求したりした場合は、すぐに切断して報告してください。

フィッシング攻撃が成功する理由は?

フィッシングが機能するのは、攻撃者が技術ではなく人間の心理を標的にするためです。Chainalysisは、ソーシャルエンジニアリング詐欺が2025年に最も急成長した暗号資産脅威であり、恐怖、緊急性、偽の親しみやすさによって推進されていると指摘しています。詐欺師は、アカウント停止や資金凍結など、すぐに行動しなければ悪いことが起こると信じ込ませます。パニックが生じると、人々は考える前にクリックします。

暗号資産では、フィッシングに追加の利点があります:取引は不可逆的です。シードフレーズ、2FAコード、またはウォレット署名が漏洩すると、資金は数秒以内にミキサーやクロスチェーンブリッジを通じて移動でき、回復はほぼ不可能です。これが詐欺師がハッキングよりもフィッシングを好む理由です。認証情報を盗むことはコードを悪用するよりも簡単で安価だからです。

もう一つの重要な要因は現実性です。AIは今や詐欺師がメール、電話、チャットメッセージを生成するのに役立ち、正当なサポートエージェントと全く同じように見え、聞こえます。一部の攻撃では、あなたの文体を模倣したり、以前の侵害から漏洩した個人情報を使用したりすることさえあります。2025年Chainalysis暗号犯罪レポートによると、これらのAI支援戦術は2024年の詐欺収入を少なくとも99億ドルまで押し上げるのに貢献し、2025年も継続して上昇しています。

良いニュースは:フィッシングの仕組みを理解すれば、トラップを見つけやすくなることです。次のセクションでは、何を探すべきかを正確に示し、一時停止し、確認し、資産を保護できるようにします。

フィッシング詐欺を見分ける方法:主要なヒント

非常に説得力のあるメッセージでも、ゆっくりと詳細をチェックすれば手がかりが明らかになります。最も一般的な警告サインは次のとおりです:

1. 一般的な挨拶と緊急言語:フィッシングメッセージはしばしば「親愛なるユーザー」、「アカウント保有者」、または挨拶なしで始まります。次のようなフレーズでパニックを作り出そうとします:

• 「あなたのアカウントはロックされます」

• 「即座の認証が必要です」

• 「異常なログインが検出されました」

この緊急感は意図的です。セキュリティ研究者は、成功した暗号資産フィッシング詐欺の大部分が時間的圧迫のトリガーで始まり、被害者に考える前に反応するよう押し付けると指摘しています。

メッセージが即座の行動を要求する場合は、止まって公式アプリまたはウェブサイトを通じて確認してください。

2. 文法またはフォーマットエラー:プロの取引所はすべてを校正します。詐欺メッセージにはしばしば以下が含まれます:

• スペルミス

• 奇妙な句読点

• 変な文構造

• 一貫性のないフォントやスペーシング

これらのエラーは、多くのフィッシング操作が自動化されているか、適切に翻訳されていないために現れます。

言い回しが「おかしい」と感じたら、メッセージを疑わしいものとして扱ってください。

3. 一致しないリンク、短縮URL、または類似ドメイン:クリックする前に、常にリンクを検査してください。詐欺師は頻繁に以下を使用します:

• URL短縮サービス(bit.ly、tinyurl)

• 余分な文字(bingx-service.com、bıngx.com)

• 実際のものに近いスペルミスドメイン

ウォレット汚染攻撃に関する2025年の学術レビューでは、偽URLとインターフェース偽装が数千万の暗号資産盗難に貢献し、しばしばユーザーがチェックせずにクリックしたためであることが判明しました。

リンクをプレビューするためにホバーしてください。bingx.comでない場合は、開かないでください。

4. 偽送信者またはなりすましID:フィッシャーは一見公式に見えるアドレスからメールを送信します。例えば:

• support@bingx-helpdesk.com

• service@bıngx.com

• bingx-security@outlook.com

彼らはまた、メッセージが信頼できるプラットフォームから来ているように見えるようにSMS送信者名を偽装します。

表示名だけでなく、常に完全なメールアドレスを確認してください。不確かな場合は、メッセージの代わりに公式アプリを開いてください。

BingXユーザーとして暗号資産フィッシング詐欺を回避する方法

暗号資産での安全性は2つのことに要約されます:スマートな習慣とBingXに組み込まれたセキュリティツールの使用です。フィッシング攻撃はより高度になっていますが、特にAI駆動型詐欺では、いくつかの実用的なステップがリスクを劇的に減らします。

1. 個人的な警戒を維持する

• 公式サイトをブックマーク:常に公式ドメイン https://www.bingx.com からBingXにアクセスしてください。Chainalysisは、月に数千人の被害者がログインページやエアドロップに偽装されたフィッシングリンクをクリックした後に資金を失うと指摘しています。ブックマークはそのリスクを除去します。

• 強力でユニークなパスワードを使用:多くの暗号資産侵害は、攻撃者が無関係なサイトから漏洩したパスワードを再利用することから始まります。セキュリティ研究者は、再利用されたパスワードが取引所アカウント乗っ取りの主要な原因であると警告しています。複雑なパスワードを生成して保存するためにパスワードマネージャーを使用してください。

• 2段階認証(2FA)を有効にする:2FAをオンにすると、ほとんどの不正ログイン、特に自動化されたボット攻撃や認証情報スタッフィングをブロックします。業界レポートによると、2FAを持つアカウントは侵害される可能性が90%以上低くなります。

• デバイスを最新に保つ:古い電話、ブラウザ、アプリは悪用しやすくなります。ソフトウェアアップデートには、新しいマルウェアやフィッシングツールを遮断するセキュリティパッチが含まれることがよくあります。

• 公共Wi-Fiを避けるか、VPNを使用する:パブリックネットワークは監視しやすく、攻撃者はログインデータを傍受できます。公共Wi-Fiを使用する必要がある場合は、信頼できるVPNを使用してトラフィックを暗号化してください。

2. BingX固有のセキュリティ機能を使用する

BingXは、詐欺師があなたのパスワードを取得してもフィッシング攻撃を阻止するのに役立つ複数の保護層を提供します。

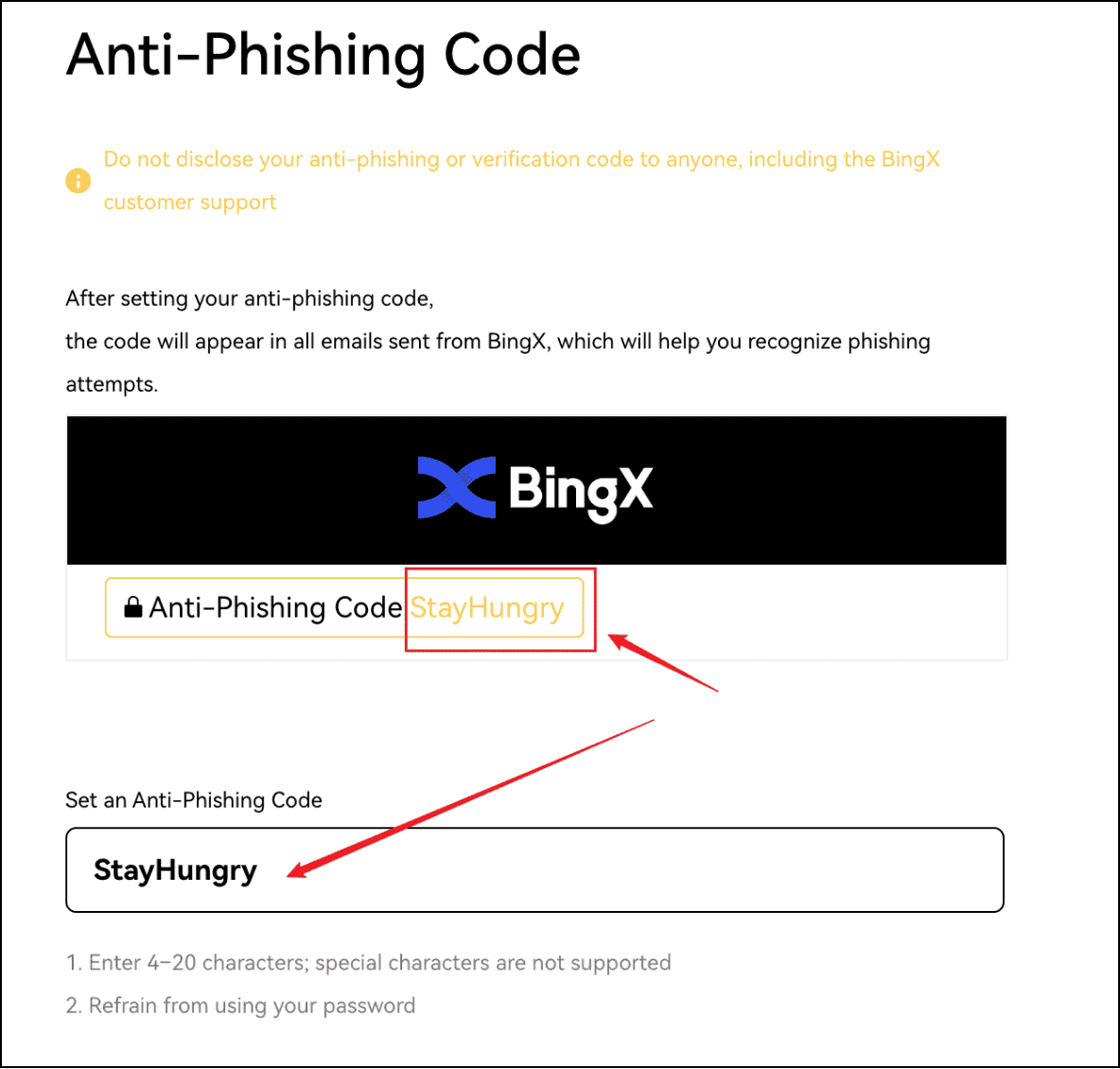

BingXフィッシング対策コード

1. フィッシング対策コードを設定:有効にすると、すべての公式BingXメールにパーソナライズされたコードが表示されます。メールにコードがない場合、それは偽物である可能性があります。アカウント&セキュリティ → フィッシング対策コードでこれを有効にできます。

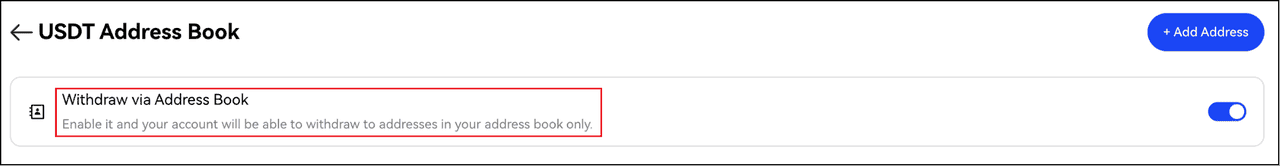

BingXの出金ホワイトリスト

2. 出金ホワイトリストを有効にする:この機能により、安全なウォレットアドレスを事前に承認できます。誰かがあなたのアカウントに侵入しても、新しいまたは未知のアドレスに出金することはできません。アカウント&セキュリティ → 出金ホワイトリストでオンにしてください。

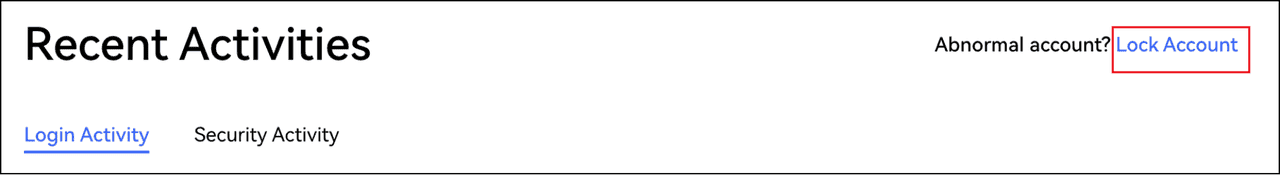

不審な活動でBingXアカウントをロックする方法

3. ワンクリックアカウントロック:奇妙なログイン試行や不正行為に気づいた場合、BingXではアカウントを即座に凍結できます。これにより出金、API使用、アクティブセッションが停止されます。

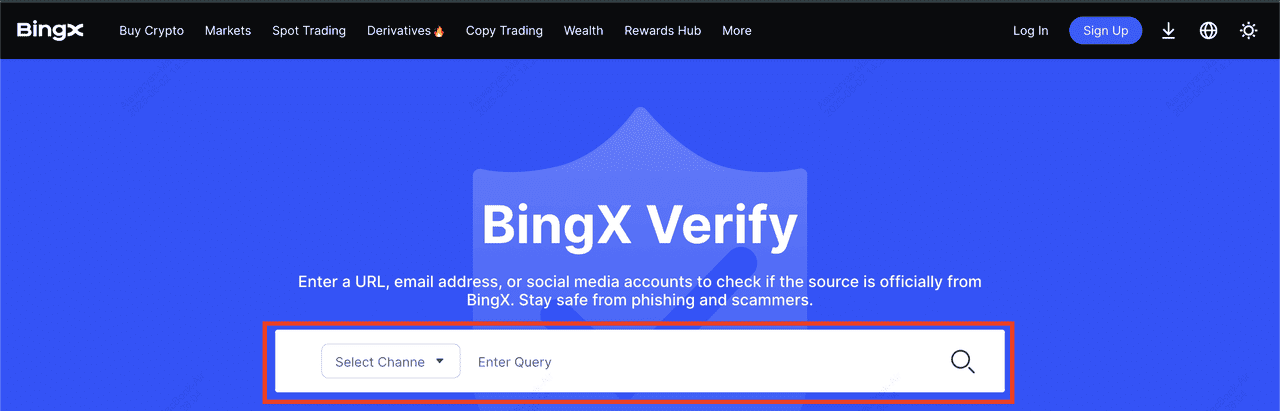

BingX Verify

4. 公式チャンネルを確認:Apple App Store、Google Play、または公式ウェブサイトからのみBingXアプリをダウンロードしてください。ページ、ドメイン、またはソーシャルアカウントが本物かどうかを確認する必要がある場合は、公式URLとサポートポータルを識別するために設計されたツールであるBingX Verifyを使用してください。

3. BingXのプラットフォームレベル認証を活用する

裏では、BingXはDKIM、SPF、DMARCを含む高度なメールセキュリティプロトコルを使用しています。これらの標準は、詐欺師が@bingx.comメールを偽装することを防ぎ、公式メッセージが本当にプラットフォームから来ていることを保証するのに役立ちます。

しかし、技術だけでは十分ではありません。あなたの認識が依然として最大の役割を果たします。常にURLを二重チェックし、シードフレーズを決して共有せず、DMや「緊急アカウントアラート」に注意してください。

フィッシング詐欺を疑う場合の対処法

何かがおかしいと感じたら、すぐに行動してください。迅速な対応により、攻撃者が資金を移動することを阻止できます。

1. すぐに切断:BingXとメールから始めてパスワードを変更してください。他のデバイスでのログインセッションを取り消し、そのデバイスを再び使用する前にマルウェアをスキャンしてください。

2. BingXサポートに連絡:support@bingx.comまたはアプリ内サポートチャットを使用してください。アカウントにアクセスできない場合は、状況を説明してセキュリティチームがロックを支援し、不正な出金を防げるようにしてください。

3. 資産を安全なウォレットに移動:ウォレットが露出している場合は、安全なウォレット(できればハードウェアウォレットまたは侵害されたデバイスで使用されたことのない新しいソフトウェアウォレット)に資金を移動してください。

4. 詐欺を報告:インシデントをBingXサポート、米国のFTCなどのあなたの国のサイバー犯罪当局、および信頼できる暗号セキュリティコミュニティに報告してください。迅速な報告により、詐欺師のアドレスをブロックしたり、他のユーザーが資金を失う前に警告したりするのに役立つ場合があります。

結論:情報を得て、安全を保つ

フィッシング詐欺は急速に進化しています。Chainalysisは、AI支援暗号詐欺が2024年のグローバル詐欺収入を少なくとも99億ドルまで押し上げるのに貢献し、攻撃者がメール、SMS、ディープフェイク通話、偽アプリを通じてフィッシングキャンペーンを拡大するため、2025年も継続的な成長を示していると報告しています。脅威は現実ですが、防御も現実です。

安全性を保つことは認識から始まり、行動で終わります。詐欺ウォレット、偽ドメイン、AI駆動型フィッシングキャンペーン、ウォレットドレイナー活動に関するリアルタイムアラートを公開するChainalysis、CertiK、Scam Snifferなどの信頼できる脅威インテリジェンスソースをフォローしてください。

BingXはまた、BingXブログ、BingXアカデミー、公式ソーシャルメディアチャンネルを通じてセキュリティアップデート、ガイド、プラットフォーム安全のヒントを提供しています。これらを定期的にチェックすることで、トレンド詐欺と新しい保護機能について早期警告を得ることができます。

暗号セキュリティは個人的なものだけではありません。知識を共有することはコミュニティ全体を保護します。多くのフィッシング被害者は、手遅れになるまで「何を探すべきかわからなかった」と言います。友人や家族に偽メッセージ、ポップアップ、サポートなりすましを見分ける方法を教えることで、あなたの知っている人が次の標的になる可能性を減らします。

簡単な要約:自分を守る方法

• 緊急アラート、プレゼント、未知のリンクに懐疑的でいる

• 公式ウェブサイトをブックマークし、メッセージ内のログインリンクをクリックしない

• 強力なパスワード、2FA、BingXフィッシング対策コードを使用する

• 出金ホワイトリストをオンにし、何か怪しいことがあればアカウントをロックする

• マルウェアをブロックするために電話、ブラウザ、アプリを最新に保つ

あなたのBingXアカウントと暗号資産は価値があります。いくつかのスマートな習慣と適切なセキュリティツールは大いに役立ちます。情報を得て。警戒を保って。制御を維持してください。