ソーシャルエンジニアリングは、現在の暗号資産業界において最も危険な脅威の一つとして浮上しています。2024年には、FBIのインターネット犯罪苦情センター によると、被害者は投資詐欺により65億ドル以上の損失を報告しており、これは他のどのサイバー犯罪カテゴリよりも多い数字です。さらに2025年5月のたった1週間で、オンチェーン調査員のZachXBTは、ソーシャルエンジニアリング詐欺によりCoinbaseユーザーから4,500万ドルが盗まれたことを明らかにしました。同時に、攻撃者はAIを活用して大規模なフィッシングを自動化し、サポート担当者を装うディープフェイク音声を生成し、非常に説得力のある詐欺サイトを作成しています。こうした手法により、ソーシャルエンジニアリングはかつてないほど巧妙になっています。技術的な脆弱性を突くのではなく、人間の信頼や感情を利用するため、その効果は非常に高いのです。

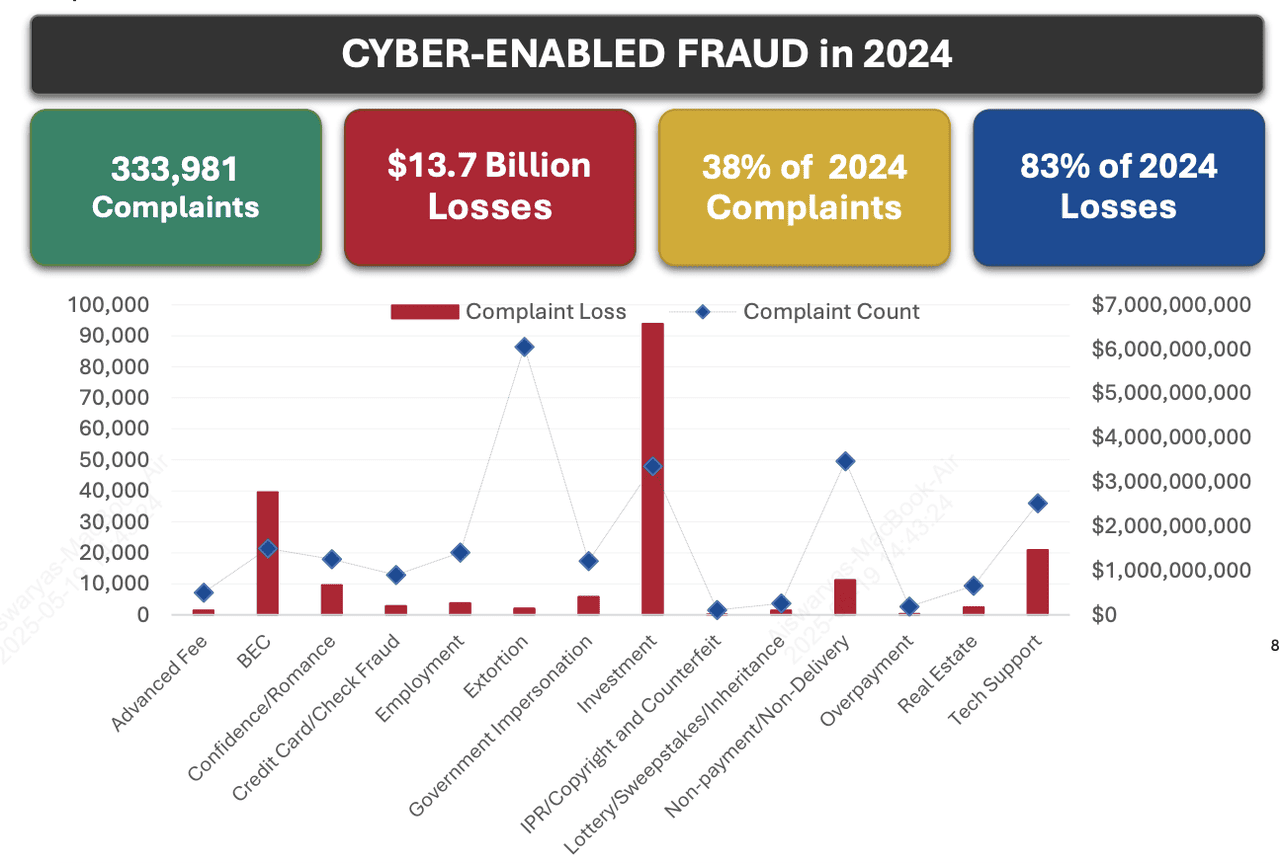

2024年のサイバー詐欺 | 出典:FBI

このような攻撃が暗号資産領域で特に危険である理由は、ブロックチェーン取引の不可逆性にあります。一度取引を承認したり、シードフレーズ を明かしてしまうと、その損害を取り消す中央管理者はいません。したがって、最終的な防御は自分自身にかかっています。詐欺師たちは恐怖心、緊急性、AIによるパーソナライズ、そして「簡単に稼げる」という甘い言葉を武器に、あなたの資産の管理権限を奪おうとしてきます。警戒心と健全な疑いの心が、最大の防御策です。

ソーシャルエンジニアリングとは?

ソーシャルエンジニアリングとは、「信頼できる存在だけに行うような行動(機密情報の開示、不要または悪質なソフトウェアのダウンロード、フィッシング、おとりなど)をユーザーに促すコンテンツを投稿すること」です。つまり、コードの脆弱性を突くのではなく、人間の心理を操る手法です。

従来のハッキングは、バッファオーバーフローやサーバー設定ミス、ゼロデイ脆弱性などソフトウェアの欠陥を狙います。これに対してソーシャルエンジニアリングは、人間を最も弱いリンクと見なし、信頼できる人物になりすまし、緊急メッセージを送り、恐怖や欲望といった認知バイアスを悪用して、最も堅牢なセキュリティ対策をも突破します。この違いを理解することが重要です。コードレビューやファイアウォールでは、巧妙に仕組まれた詐欺に対処できません。

暗号資産業界におけるソーシャルエンジニアリング攻撃の実例

対策方法を解説する前に、実際に発生した被害例をいくつか紹介します。これらの事例は、詐欺師の大胆な手口と、無防備なユーザーが被った甚大な損失を明らかにします。

1. Coinbase詐欺:1週間で4,500万ドル超の被害

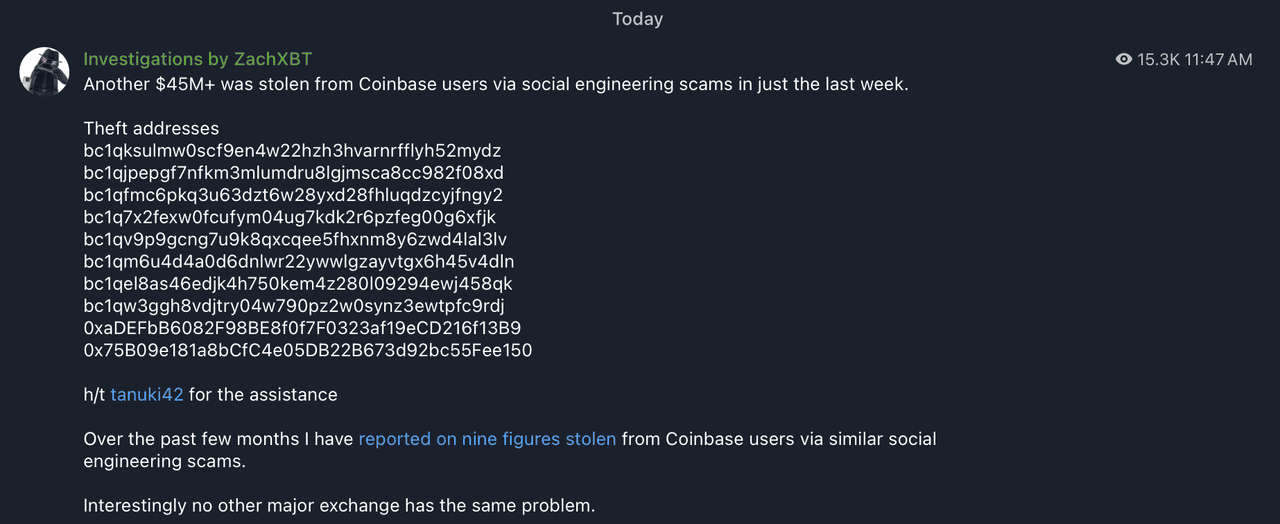

2025年5月初旬、ブロックチェーン調査員のZachXBTが4,500万ドルの盗難を特定。Coinbaseユーザーがソーシャルエンジニアリング(フィッシングリンクや偽のサポートメッセージ)により被害を受けたケースで、彼はTelegramでその分析を共有しました。この損失は、同プラットフォームで同様の詐欺により生じた年間3億ドル超の一部にすぎません。

ZachXBTがCoinbaseユーザーの損失を暴露 | 出典:Cointelegraph

2. Bybitハッキング:15億ドルが一度に流出

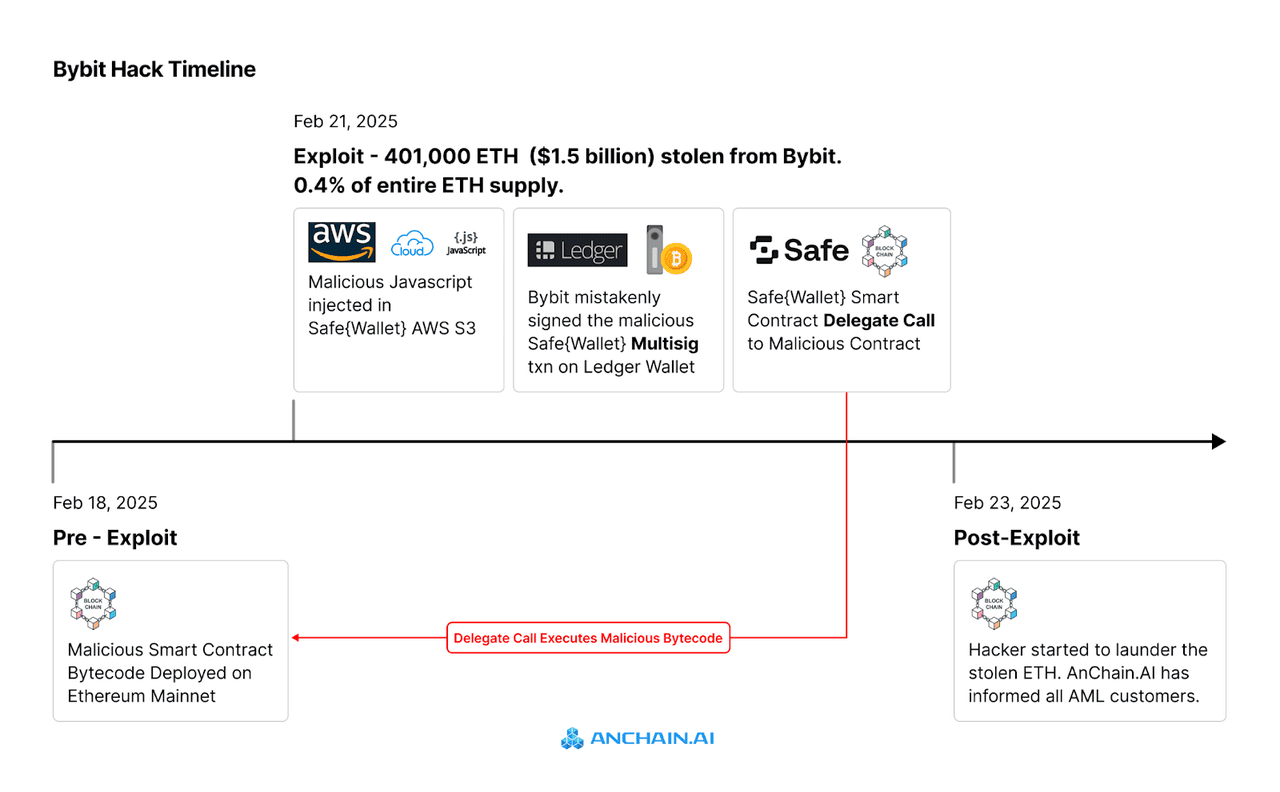

2025年2月21日、Bybitは過去最大の暗号資産窃盗事件に見舞われました。攻撃者は、定期的なコールドウォレットからウォームウォレットへの移動中に、約401,000 ETH(当時の価値で15億ドル相当)を盗みました。これはコードの脆弱性を突いたのではなく、高度なフィッシングとソーシャルエンジニアリングにより、マルチシグ署名者を騙して悪意ある取引を承認させたものです。この事件は、コールドウォレットやマルチシグの保管でさえも人的攻撃には脆弱であることを示しています。

Bybitハッキングの概要 | 出典:Anchain.ai

3. 豚殺し(Pig-Butchering)詐欺:2024年は99億ドルの被害

詐欺師が長期間にわたり信頼関係を築き、被害者に架空の投資を持ちかける「豚殺し」詐欺は、2024年に99億ドルのオンチェーン詐欺収益を生み出しました。前年比で40%増加しており、詐欺集団がAIとプロフェッショナルな手法を活用して詐欺を大規模に展開していることがわかります。

4. FBI警告:暗号投資詐欺で65億ドルの損失

FBIの2024年インターネット犯罪報告書 によれば、暗号資産関連の投資詐欺による被害は65億ドルを超え、他のどの犯罪カテゴリよりも大きな損失となりました。中でもフィッシングとなりすましが最も多く、ソーシャルエンジニアリングが暗号ユーザーにとって最大の脅威であることが明確になっています。

ソーシャルエンジニアリング詐欺の仕組み

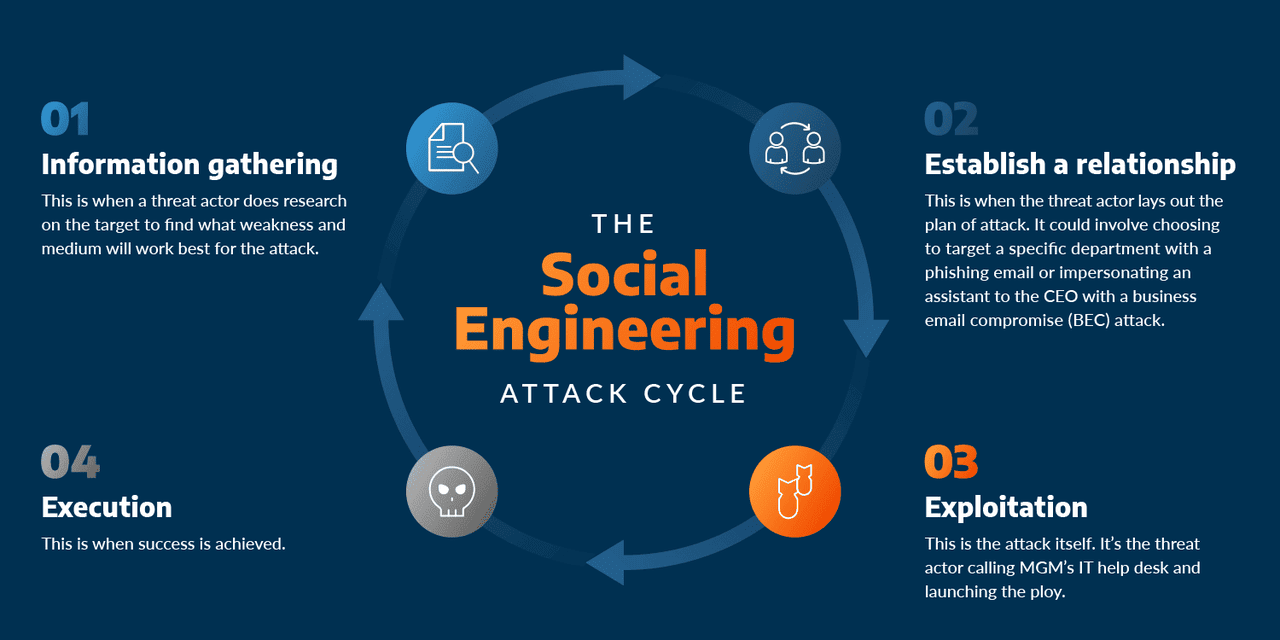

ソーシャルエンジニアリング攻撃の流れ | 出典:ArcticWolf

暗号資産におけるソーシャルエンジニアリング詐欺は、ほぼ決まったプロセスに従います。各フェーズを理解すれば、詐欺師が罠を仕掛ける前に異変に気づくことができます。

1. 準備:ターゲットの選定

詐欺師はX(旧Twitter)、Telegram、DiscordなどのSNSで、新規ユーザー、利益自慢、エアドロップ参加者、またはウォレットアドレスやメールアドレスを公開している人を探しています。収集した公開情報が多ければ多いほど、詐欺の演技は説得力を増します。

2. 接触:信頼を獲得

次に詐欺師は、MetaMask やBingXのサポート担当、有名インフルエンサー、コミュニティモデレーターを装って連絡してきます。プロフィール画像をコピーし、ユーザー名を似せて変更し、偽の認証バッジまでつけて、あなたの警戒心を緩めます。この時点で、あなたは正規の人物とやり取りしていると思い込んでいます。

3. 誘導:恐怖や緊急性の演出

信頼を得た後、詐欺師は感情を刺激します。「あなたのウォレットは10分以内に凍結されます!」や「限定エアドロップが5分後に終了!」といったメッセージで、喪失への恐怖やFOMO(取り残される恐怖)を煽り、冷静な判断をさせないように仕向けます。

4. 要求:機密情報の搾取

ここが分かれ道です。彼らは「本人確認のため」として、シードフレーズや秘密鍵の提供を求めたり、取引所に似たリンクをクリックさせたり、一見無害なスマートコントラクトの承認を求めてきます。その瞬間、あなたのウォレットの支配権が奪われます。

5. 実行:資金の盗難とロンダリング

一度認証情報や承認を得た詐欺師は、数秒でウォレットの中身を空にします。資金はMoneroのような匿名性の高いコインに換金され、ミキサーやマイナーな取引所を経由して洗浄され、追跡が困難になります。被害者が気づく頃には、すでに手遅れです。

このプロセスを理解していれば、ソーシャルエンジニアリング詐欺の兆候を早期に発見し、被害を未然に防ぐことができます。

なぜ暗号資産ユーザーはソーシャルエンジニアリング攻撃の格好の標的となるのか?

暗号資産市場の急成長、ビットコインの過去最高値更新、そして時価総額が3.25兆ドルを超える中、膨大な資金がブロックチェーンネットワーク上で流れています。詐欺師たちはこのブーム(および多くのユーザーの未熟さ)を利用し、次のような脆弱性を突いています:

1. ブロックチェーンネットワークの不可逆的な取引:ほとんどのブロックチェーンでは、一度送金を承認すると、元に戻すことはできません。つまり、悪意のあるコントラクトを承認したり、詐欺アドレスに資金を送ったりといった、たった一度の誤クリックで全資産を失う可能性があります。「チャージバック」や中央銀行による救済などは存在しません。

2. ブロックチェーンの本質的な分散性:暗号資産の分散型設計は諸刃の剣です。中央機関が存在しないため、盗まれた資産を凍結したり、回収する術がありません。詐欺師はそのことを熟知しており、資金がウォレットを離れた瞬間にユーザーが「孤立」するという点を巧みに利用します。

3. 高額リスクと欲望:暗号資産で一攫千金を狙う人が多く、その「欲望」と「FOMO(機会損失への恐れ)」をソーシャルエンジニアは武器にします。「限定オファー」や「インサイダー情報」に見せかけて誘導し、冷静な判断を鈍らせます。

4. 知識不足:多くの初心者は、シードフレーズやフィッシングURL、二要素認証の重要性を理解していません。詐欺師たちはこの無知につけ込み、基本的な警戒すら持たないユーザーを狙います。

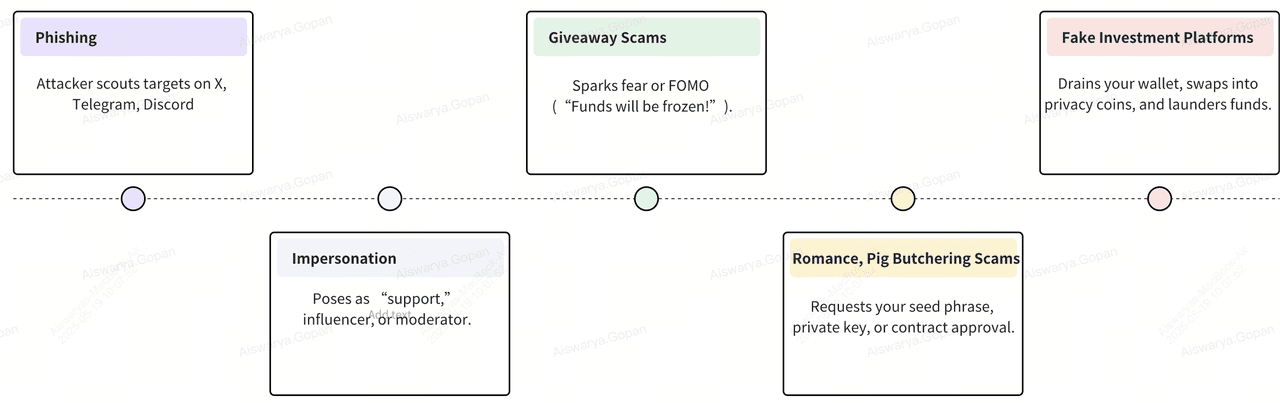

暗号資産のソーシャルエンジニアリング詐欺の主な手口とは?

次に、ユーザーが詐欺に陥りやすい要因と、詐欺師がどのような手口でそれを悪用するのかを紹介します。

1. フィッシング:詐欺師は、正規のウォレットアプリや取引所サイトと見分けがつかない偽サイトを作成します。そこでシードフレーズや秘密鍵を入力させ、全資産を奪います。たとえば、偽のMetaMaskポップアップにシードフレーズを入力させる手口があります。

2. なりすまし:攻撃者はサポート担当者、インフルエンサー、または友人を装い、プロフィール画像やユーザー名をコピーして接触します。偽の「BingXサポート」担当者が、あなたのアカウントが乗っ取られたと主張し、ログイン情報を求めてくることがあります。

3. プレゼント詐欺:「1 ETH送れば2 ETHが返ってくる!」といったラグプル詐欺で、「無料でお金がもらえる」と信じさせます。ETHを送信すると、詐欺師は姿を消し、資金は二度と戻りません。

4. 恋愛詐欺と「豚を太らせて食う」手口:長期的な詐欺では、数週間から数か月かけて信頼関係を築きます。恋愛や友情を装い、「絶対に儲かる投資」を紹介し、多額の資金をだまし取ります。

5. 偽の投資プラットフォーム:詐欺師はDeFiダッシュボードを複製したり、ステーキングサイトを偽造し、非現実的な利回りを謳います。あなたがトークンをステーキングすると、「残高」が増えているように見えますが、実際には1サトシも引き出せません。

これらすべての詐欺には心理的な操作が使われています。その仕組みを理解することで、危険信号に気付き、暗号資産を守ることができます。

ソーシャルエンジニアリング攻撃から身を守る方法

ソーシャルエンジニアリング攻撃を防ぐ方法 | 出典:keepnet

ソーシャルエンジニアリング攻撃を防ぐのに高度な技術は不要です。日常的にできる小さな習慣の積み重ねで、大多数の詐欺を防ぐことができます。以下は、今日から始められる5つの実用的な対策です。

1. 知らない相手からの連絡に注意:X、Telegram、メール、SMSなど、予期しないメッセージはすべて慎重に扱いましょう。「BingXサポート」を名乗る相手が「セキュリティ問題」と言ってリンクを送ってきても、決してクリックしないでください。公式サイトまたはアプリを自分で開いて確認しましょう。

2. 二要素認証(2FA)を有効にする:取引所やウォレットアカウントには必ず2FAを設定しましょう。YubiKeyなどのハードウェアキーや、Google Authenticator、Authyといったアプリを使うのが理想です。たとえパスワードが盗まれても、2FAがなければログインできません。

3. リンクをクリックする前にURLを確認:リンクにカーソルを合わせて、実際のURLを確認しましょう。ウォレットや取引所のログインページは公式サイトをブックマークしておき、フィッシングサイトを避けましょう。たとえば、偽のMetaMaskサイトは「metamask-login[.]com」などの微妙な違いがあります。細かいスペルミスにも注意してください。

4. 暗号資産の保管にはハードウェアウォレットを使用:ハードウェアウォレット(LedgerやTrezorなど)を使用して、秘密鍵をオフラインで保管しましょう。必要なときだけ少額をソフトウェアウォレットに移動すれば、万が一悪質なコントラクトを承認しても、ハードウェア上の資産は安全です。

5. ソフトウェアやファームウェアを定期的に更新:ウォレット、アプリ、デバイスを常に最新の状態に保ちましょう。開発者は新たな脆弱性に対応するための修正をリリースしており、更新を怠ることはドアの鍵を開けっぱなしにするようなものです。

6. 常に学び続ける:信頼できるセキュリティブログ(例:Krebs on Security、NIST)や取引所の公式アドバイザリーをチェックしましょう。フィッシングや誘導詐欺の見抜き方を学び、BingXアカデミーを活用して、最新の詐欺トレンドと対策を把握するのも有効です。

これらのシンプルな習慣を生活に取り入れることで、ソーシャルエンジニアリング詐欺の被害リスクを大幅に減らすことができます。警戒心と知識が、分散型の世界における最も強力な防御となります。

最後に

分散型の暗号資産の世界では、「人間のファイアウォール」が最強の資産です。知らない要求に対して常に疑いを持ち、リンクやログインページを検証し、詐欺の最新手口を学ぶ習慣を持ちましょう。「うますぎる話は詐欺だ」と常に疑いましょう。2FA、ハードウェアウォレット、ソフトウェア更新といった技術的な対策とあわせれば、安全に暗号資産の世界を渡り歩く準備は整います。