Oszustwa phishingowe przyspieszają w świecie krypto i stają się inteligentniejsze dzięki

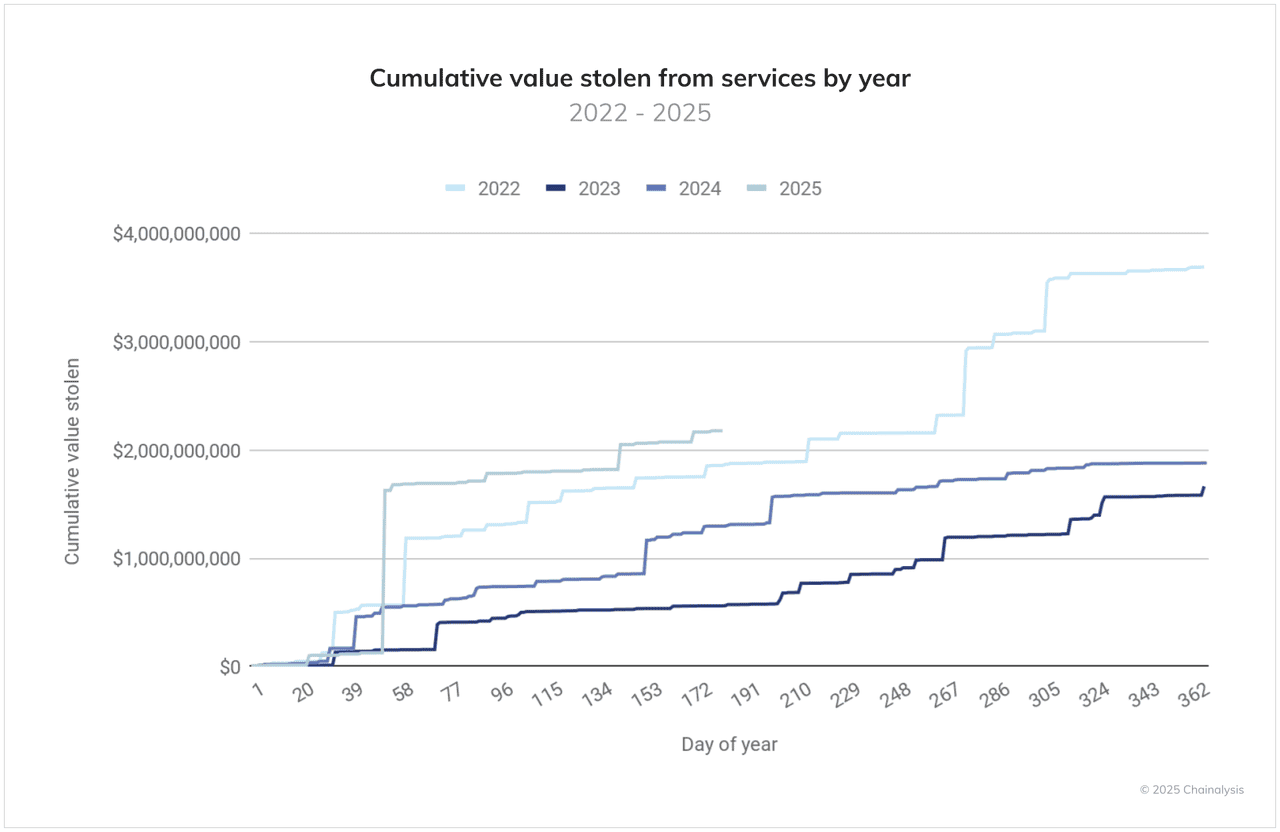

sztucznej inteligencji. Raport CertiK za 2024 rok przypisuje 1,05 miliarda dolarów strat samym 296 incydentom phishingowym, czyniąc je najkosztowniejszym wektorem ataków w tym roku. W 2025 roku skradzione środki już przekroczyły 2,17 miliarda dolarów do listopada, napędzane przez duże włamania na giełdy i coraz bardziej wyrafinowaną

inżynierię społeczną, w tym przynęty wspomagane przez AI i deepfake.

Skumulowana wartość skradziona z usług między 2022 a 2025 rokiem | Źródło: Chainalysis

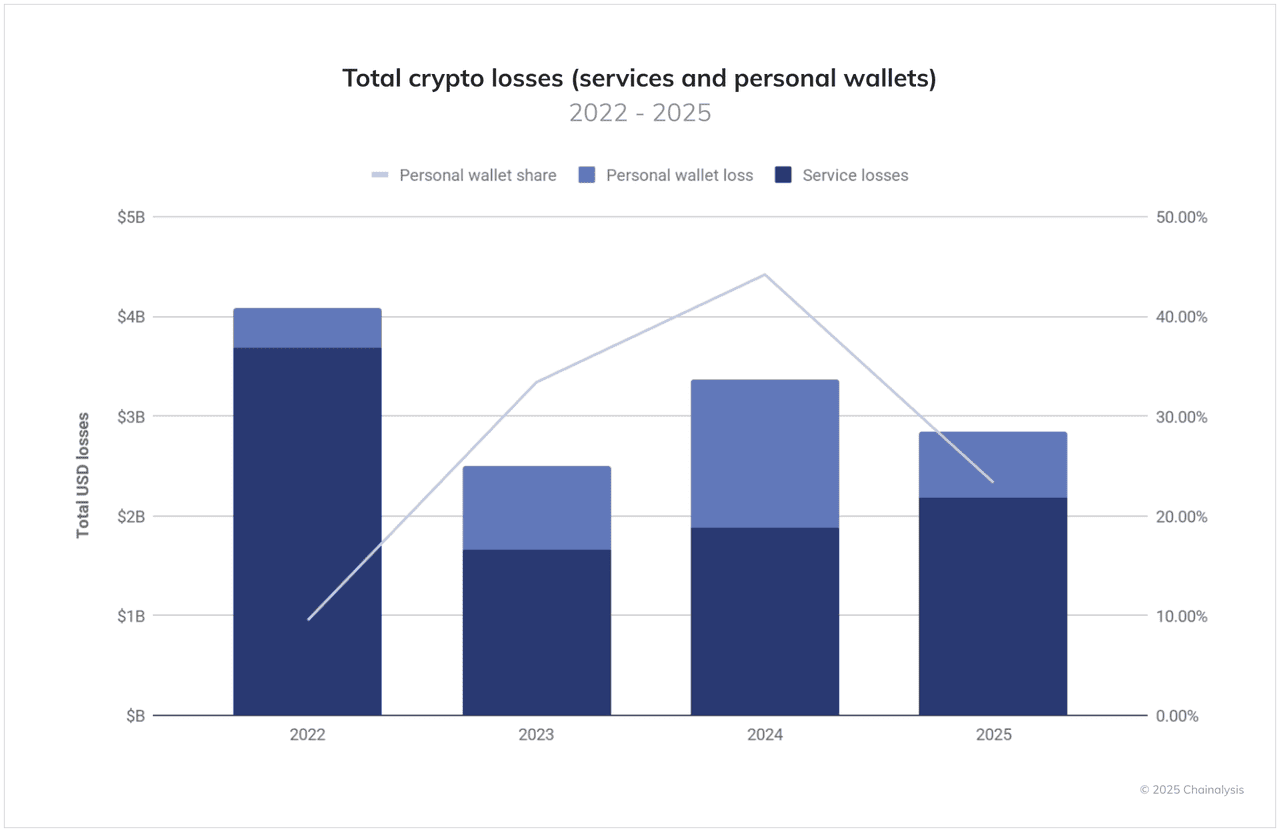

Chainalysis i Reuters wskazują GenAI jako kluczową siłę napędzającą rekordowe przychody z oszustw w wysokości co najmniej 9,9 miliarda dolarów w 2024 roku, podczas gdy dane dotyczące zgodności pokazują, że oszustwa oparte na inżynierii społecznej stanowią 40,8% incydentów bezpieczeństwa w tym roku, znacznie wyprzedzając czyste exploity techniczne. Przykład drastyczny: jedna ofiara straciła 783 BTC o wartości około 91 milionów dolarów w sierpniu 2025 roku po oszustwie przez fałszywego agenta "wsparcia"

portfela sprzętowego.

Jako użytkownik BingX, ten kontekst jest ważny: oszuści teraz łączą strony podobne do prawdziwych, fałszywe wsparcie, podszywanie się pod WhatsApp/Telegram i głosy generowane przez AI, aby pchnąć cię do błędów.

Ten przewodnik wyjaśnia, jak działa phishing krypto, jak szybko wychwycić czerwone flagi i które

mechanizmy bezpieczeństwa BingX, takie jak kod antyphishingowy, biała lista wypłat, blokada konta w nagłych wypadkach, pomagają zachować bezpieczeństwo twoich środków, abyś mógł handlować z pewnością.

Czym jest oszustwo phishingowe krypto?

Oszustwo phishingowe krypto to rodzaj cyberataku, w którym oszuści podszywają się pod kogoś, komu ufasz, na przykład giełdę krypto, dostawcę portfela lub agenta obsługi klienta, aby ukraść twoje poufne informacje. Ich celem jest uzyskanie dostępu do twoich kluczy prywatnych, fraz seed portfela lub danych logowania do konta, aby mogli przejąć kontrolę nad twoimi aktywami krypto.

Łączne straty krypto, w tym usługi i portfele osobiste | Źródło: Chainalysis

Różne formy ataków phishingowych

• Email phishing: Oszuści wysyłają podobne e-maile z pilnymi ostrzeżeniami i linkami do fałszywych stron logowania lub resetowania hasła zaprojektowanych w celu kradzieży twoich danych uwierzytelniających. To był główny wektor strat krypto w 2024 roku, według firm bezpieczeństwa.

• Smishing (SMS): Fałszywe wiadomości tekstowe zawierają skrócone lub podobne adresy URL, które twierdzą, że weryfikują twoje konto lub oferują airdropy, ale przekierowują na strony kradnące dane uwierzytelniające. Te ataki celują w użytkowników, którzy ufają alertom mobilnym.

• Vishing (głos): Fałszywe identyfikatory dzwoniącego, a teraz klony głosu AI, podszywają się pod obsługę klienta i oszukują ofiary, aby ujawniły kody

2FA (uwierzytelnianie dwuskładnikowe) lub frazy seed. Oszustwa głosowe oparte na inżynierii społecznej były jednym z największych czynników strat w 2025 roku.

• Fałszywe pop-upy/nakładki: Złośliwe pop-upy na stronach z literówkami w domenie lub zainfekowanych stronach proszą użytkowników o "ponowne wprowadzenie" haseł portfela lub wykonanie fałszywych kontroli bezpieczeństwa w celu zebrania wrażliwych danych.

• Zatrucie adresu/transfery o wartości zero: Atakujący wysyłają transakcje o zerowej wartości z podobnych adresów portfeli, mając nadzieję, że później skopiujesz niewłaściwy; jedna ofiara straciła około 91 milionów dolarów w BTC dzięki tej taktyce.

• Podszywanie się pod aplikacje/komunikatory: Oszuści tworzą fałszywe konta WhatsApp lub Telegram z oficjalnym brandingiem, aby prosić o środki lub klucze prywatne, mimo że legalne platformy publicznie ostrzegają, że nigdy nie będą wysyłać DM-ów użytkownikom z ofertami inwestycyjnymi.

Jakie są najczęstsze rodzaje oszustw phishingowych krypto?

Oszustwa phishingowe w krypto stają się coraz bardziej zaawansowane każdego roku. Chainalysis i CertiK zgłosiły rekordowo wysokie straty związane z phishingiem na początku 2025 roku, z ponad 2,17 miliarda dolarów skradzionych tylko w pierwszej połowie roku poprzez kombinację pułapek e-mailowych, fałszywych stron internetowych, połączeń generowanych przez AI i ataków zatruwania portfeli. Wszystkie te oszustwa mają na celu kradzież twoich danych logowania, frazy seed lub zatwierdzeń podpisywania on-chain.

Poniżej znajdują się przykłady niektórych z najczęstszych ataków phishingowych i sposobu ich działania.

1. Fałszywe e-maile: Email Phishing

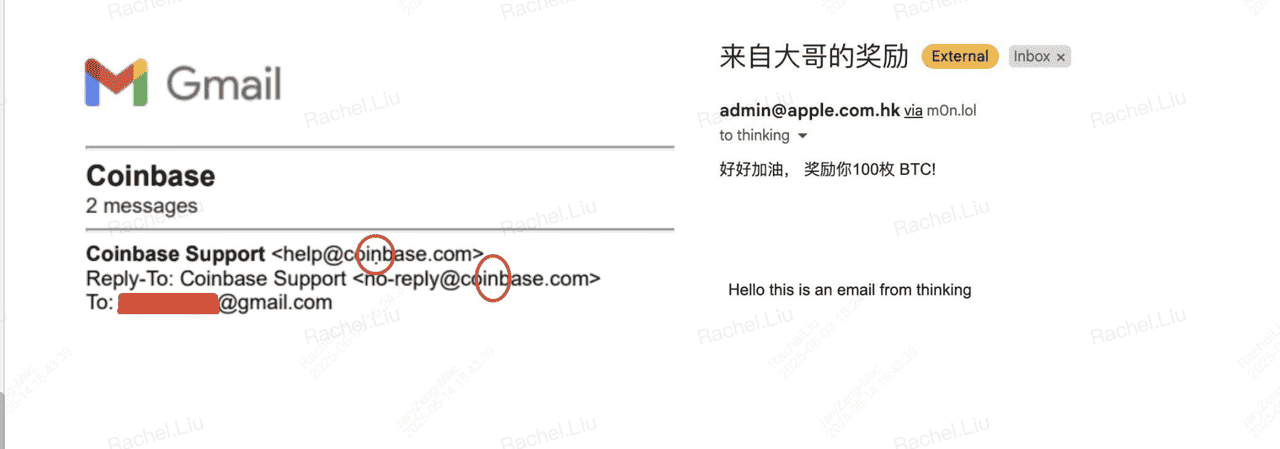

Przykład próby phishingu e-mailowego

E-mail pozostaje jednym z najskuteczniejszych narzędzi phishingowych, ponieważ oszuści mogą łatwo sprawić, że wiadomości wyglądają oficjalnie. Kopiują loga, kolory i style pisania z zaufanych platform, czasami nawet fałszując nazwę nadawcy.

Możesz otrzymać e-mail mówiący:

• "Wykryto podejrzane logowanie"

• "Twoja wypłata jest wstrzymana"

• "Zweryfikuj swoje konto, aby uniknąć zawieszenia"

E-mail zawiera link do fałszywej strony logowania. Po wprowadzeniu hasła lub kodu 2FA, atakujący kradnie je i natychmiast opróżnia twoje konto.

Sprawdzenie danych: CertiK zgłosił, że phishing był wektorem ataku nr 1 w 2024 roku, odpowiadając za ponad 1,05 miliarda dolarów strat do listopada 2025 roku, a phishing e-mailowy pozostaje głównym punktem wejścia.

Wskazówka bezpieczeństwa: Zawsze sprawdzaj pełny adres e-mail nadawcy i szukaj błędów ortograficznych. W razie wątpliwości idź bezpośrednio na oficjalną stronę zamiast klikać linki w e-mailach.

2. Fałszywe strony internetowe: Strony podrobione i spoofing URL

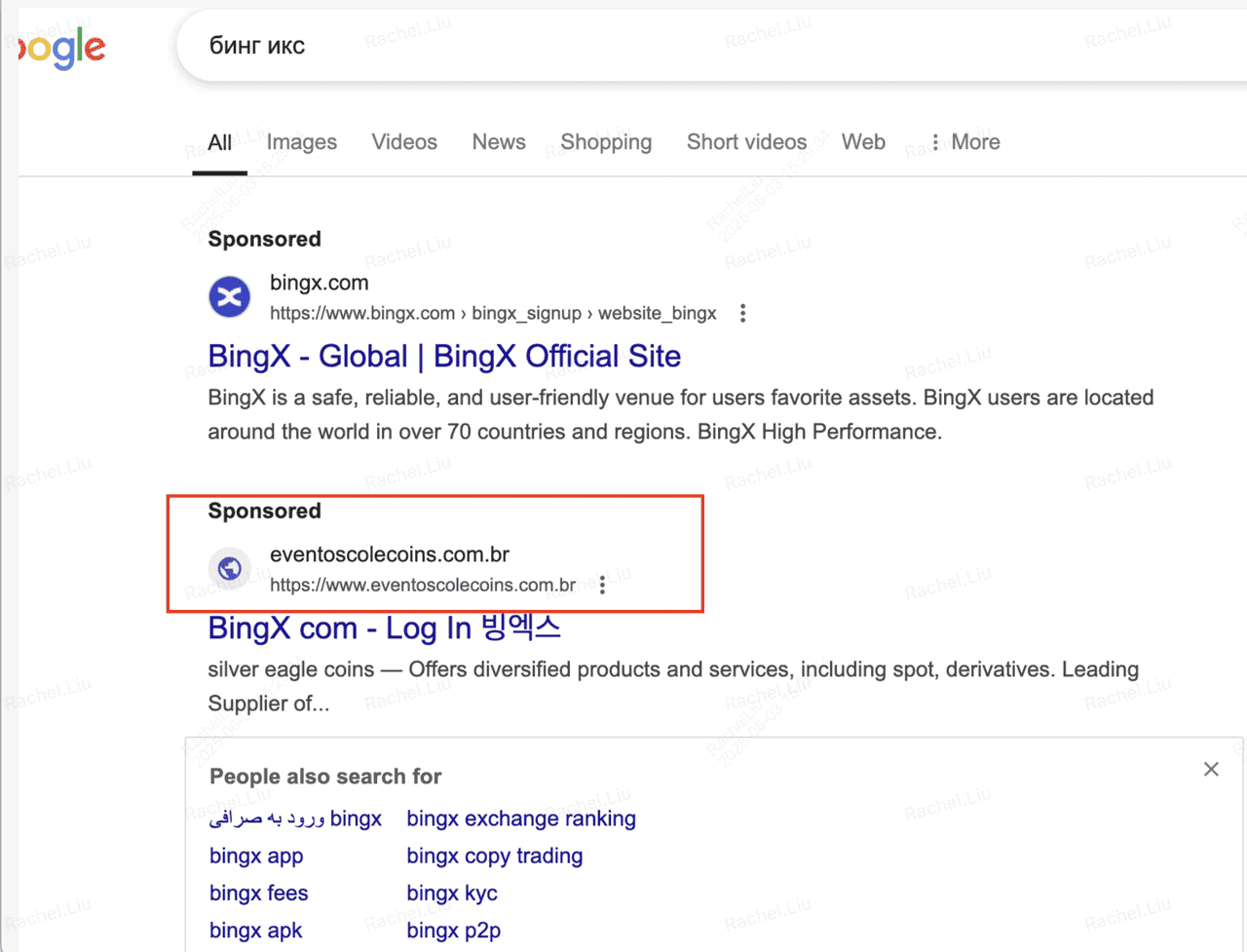

Przykład ataku phishingowego spoofingu URL

Oszuści budują fałszywe strony logowania, które wyglądają niemal identycznie jak prawdziwe giełdy. Często używają adresów URL, które różnią się jednym lub dwoma znakami od prawdziwej domeny; na przykład:

• bingx-secure.com

• bıngx.com (używając innego znaku)

• bingx-app.help

Jeśli wprowadzisz swoje dane logowania, frazę seed lub kod 2FA, atakujący uzyskają pełny dostęp do twojego portfela lub konta giełdowego.

Prawdziwy przykład: Badanie z 2025 roku opublikowane na arXiv przez badaczy z The Hong Kong Polytechnic University i UC San Diego przeanalizowało ponad 6600 incydentów zatruwania adresów w sieciach Ethereum i BNB Chain, szacując ponad 83,8 miliona dolarów strat związanych z podobnymi adresami URL i fałszywymi interfejsami portfeli.

Wskazówka bezpieczeństwa: Dodaj oficjalną stronę BingX do zakładek i loguj się tylko z zapisanych zakładek. Sprawdzaj dokładnie każdy adres URL przed wprowadzeniem danych uwierzytelniających.

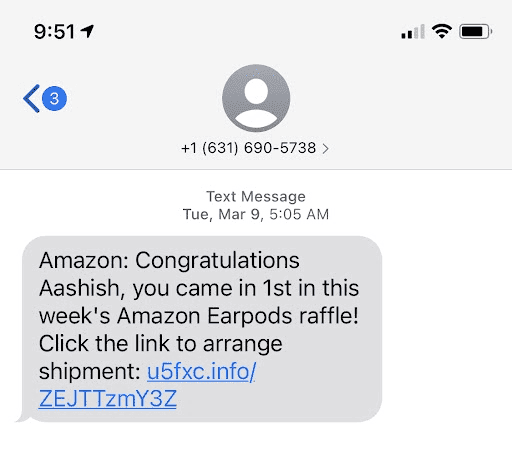

3. Smishing lub SMS Phishing

Przykład ataku smishing (SMS phishing) | Źródło: Berkeley IT Lab

Smishing następuje poprzez wiadomości tekstowe zaprojektowane, aby przestraszyć cię do pilnego działania. Te wiadomości mogą twierdzić:

• Twoje konto jest zablokowane

• Twoja wypłata nie powiodła się

• Kwalifikujesz się do darmowego airdropu

SMS zawiera krótki adres URL (jak linki bit.ly lub tinyurl) prowadzący do złośliwej strony internetowej.

Dlaczego ataki smishing działają: Ludzie bardziej ufają alertom mobilnym niż e-mailom, więc reagują szybko, a oszuści wykorzystują tę pilność.

Wskazówka bezpieczeństwa: Nigdy nie klikaj linków SMS twierdzących, że naprawiają problemy z kontem. Zamiast tego otwórz aplikację BingX lub stronę internetową bezpośrednio i sprawdź powiadomienia tam.

4. Vishing lub Voice Phishing

Oszustwa vishing przychodzą przez połączenia telefoniczne od kogoś podszywającego się pod "Wsparcie BingX", "Zespół Bezpieczeństwa Giełdy" lub nawet twój bank. Twierdzą, że jest problem z twoim kontem i proszą o:

• Kody 2FA

• Hasła

• Frazy seed portfela

• Zdalny dostęp do urządzenia

Dzięki AI oszuści teraz używają klonowania głosu, aby brzmieć jak prawdziwi agenci wsparcia—lub nawet jak ktoś, kogo znasz.

Punkt danych: Według raportu bezpieczeństwa WhiteBIT z 2025 roku, oszustwa oparte na inżynierii społecznej (w tym vishing) stanowiły 40,8% incydentów bezpieczeństwa krypto w tym roku.

Ostrzeżenie: BingX nigdy nie zadzwoni do ciebie, aby prosić o hasło, kod weryfikacyjny lub frazę seed. Jeśli ktoś dzwoni, prosząc o nie, natychmiast się rozłącz.

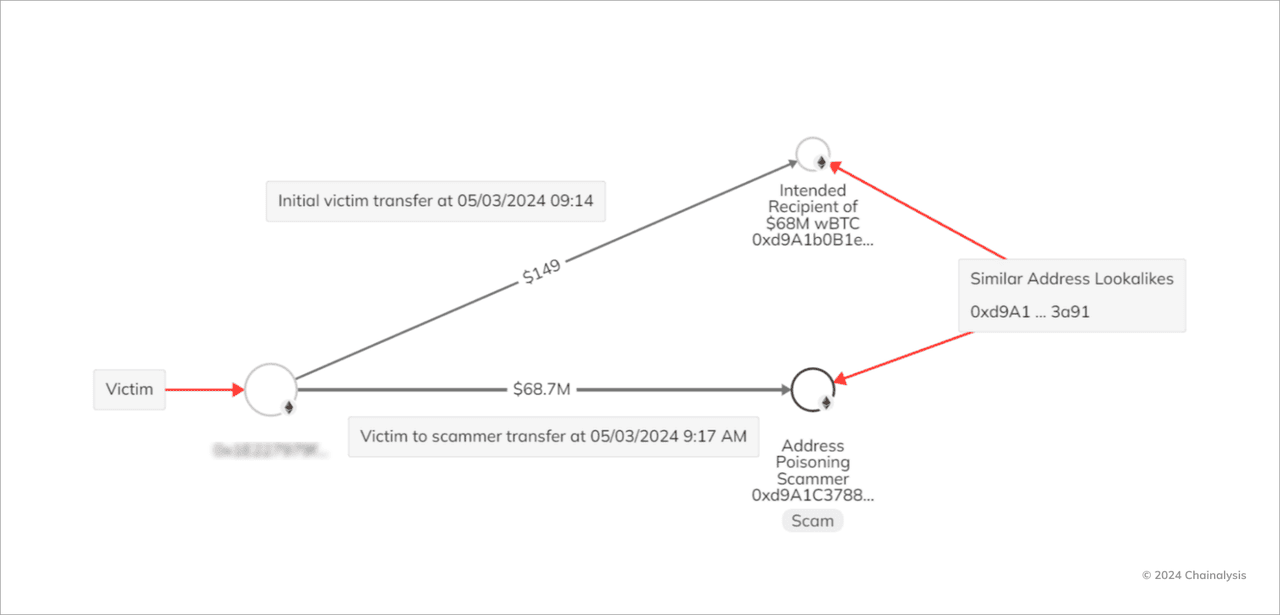

5. Transfery o wartości zero i zatrucie adresu

Jak działa oszustwo zatruwania adresu | Źródło: Chainalysis

To oszustwo celuje w twoją historię transakcji, a nie w skrzynkę odbiorczą. Atakujący wysyłają transakcję o zerowej wartości do twojego portfela z adresu, który wygląda niemal identycznie jak ten, któremu ufasz. Później, gdy kopiujesz poprzedni adres, aby wysłać środki, możesz przypadkowo wybrać fałszywy adres oszusta.

Prawdziwy przykład: Ofiara straciła 91 milionów dolarów w Bitcoinach (783 BTC) w sierpniu 2025 roku po dwukrotnym wpadnięciu w tę pułapkę podczas dużych transferów. Analitycy blockchain potwierdzili, że atakujący wykorzystał zatrucie adresu do przejęcia środków.

Wskazówka bezpieczeństwa: Nigdy nie polegaj tylko na pierwszych i ostatnich kilku znakach adresu portfela. Używaj zaufanej książki adresowej lub ręcznie weryfikuj cały adres przed wysłaniem.

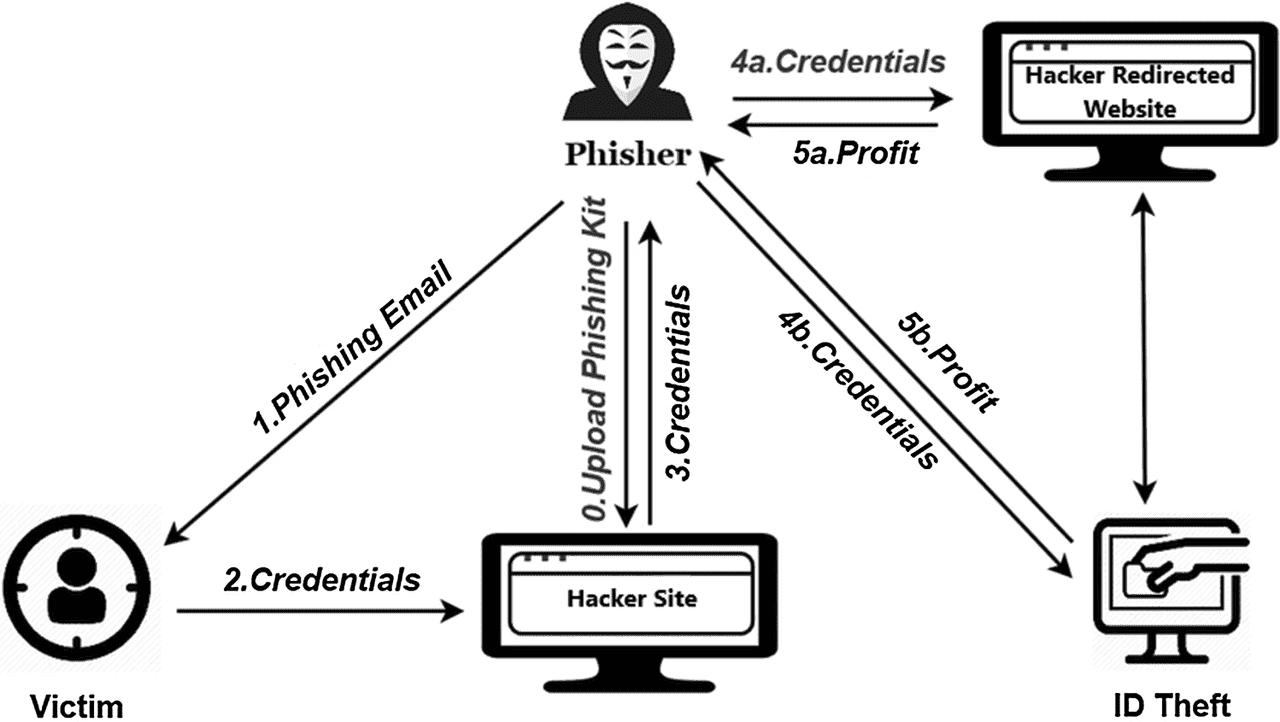

6. Ataki phishingowe wspomagane przez AI

Jak działa oszustwo phishingowe wspomagane przez AI | Źródło: WeSecureApp

Sztuczna inteligencja zmieniła krajobraz phishingu. Atakujący teraz używają chatbotów AI, klonów głosu i filmów deepfake, aby uczynić oszustwa bardziej realistycznymi i trudniejszymi do wykrycia. Według raportu Chainalysis Crypto Crime Report 2025,

phishing napędzany przez AI pomógł popchnąć przychody z oszustw krypto do co najmniej 9,9 miliarda dolarów w 2024 roku, a analitycy zgłaszają gwałtowny wzrost w 2025 roku, gdy oszuści skalują ataki szybciej niż wcześniej.

Narzędzia AI pozwalają oszustom na:

• Generowanie realistycznych czatów obsługi klienta, które kopiują oficjalny ton i formatowanie

• Tworzenie połączeń deepfake głosowych, które brzmią jak prawdziwi agenci giełdowi lub nawet przyjaciele

• Personalizację e-maili phishingowych przy użyciu wyciekłych danych, takich jak imiona, regiony czy historia logowania

Te ataki wydają się "legalne", ponieważ wyglądają jak ludzkie, odpowiadają w czasie rzeczywistym i naśladują sposób mówienia prawdziwych zespołów wsparcia. Niektóre nawet zawierają fałszywe kody antyphishingowe i ostrzeżenia o "podejrzanej aktywności konta", aby wywierać presję na użytkowników, aby kliknęli złośliwe linki.

Przypomnienie o bezpieczeństwie: Jeśli wiadomość wydaje się niezwykle spersonalizowana, żąda pilnej weryfikacji lub pcha cię do szybkiego kliknięcia, zatrzymaj się. Zawsze weryfikuj przez oficjalną aplikację lub stronę internetową zamiast odpowiadać na e-maile, pop-upy, DM-y lub połączenia.

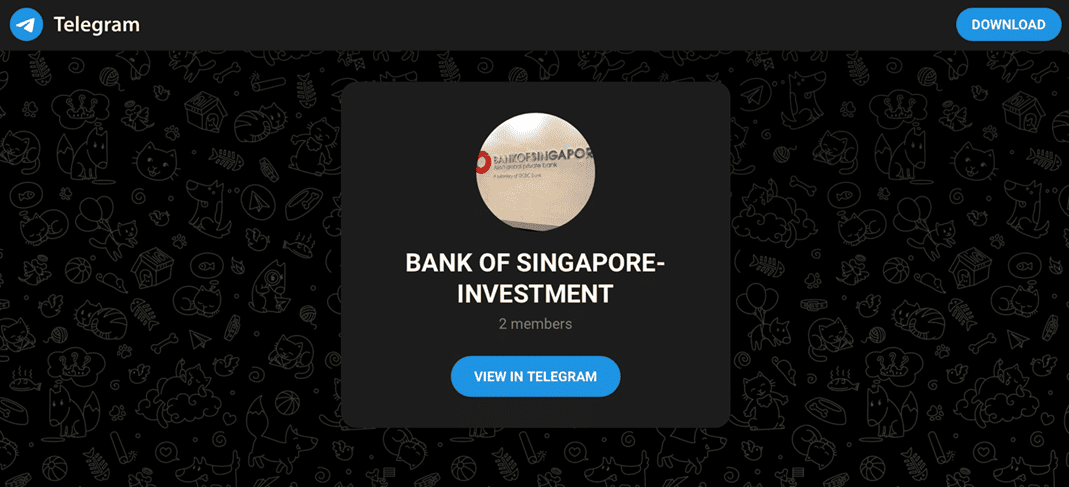

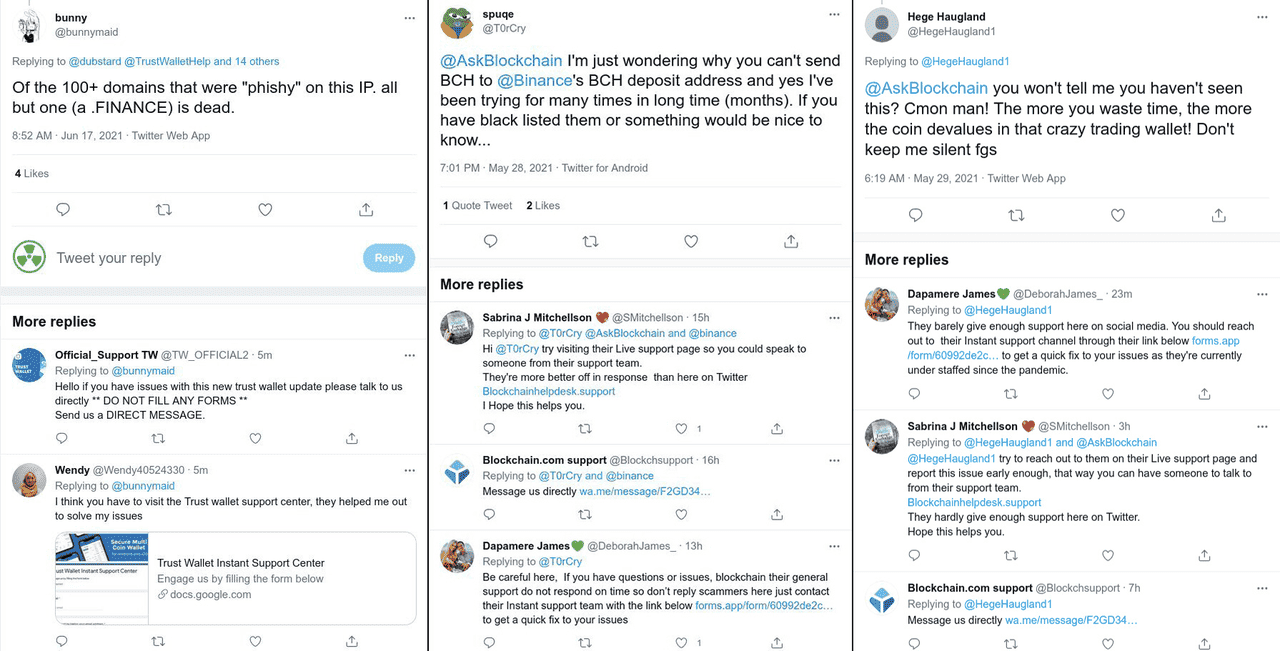

7. Telegram Phishing poprzez fałszywe boty i administratorów

Przykład ataku phishingowego na Telegramie | Źródło: Bank of Singapore

Telegram to główny hub dla społeczności krypto, ale także główny cel phishingu. Oszuści często tworzą fałszywe "boty wsparcia" lub podszywają się pod administratorów projektów, aby zwabić użytkowników do udostępnienia danych uwierzytelniających portfela. Według raportu bezpieczeństwa WhiteBIT z 2025 roku, oszustwa na platformach komunikacyjnych, szczególnie na Telegramie, stanowiły ponad 10% wszystkich incydentów phishingu krypto, z atakującymi podszywającymi się pod naprawianie "błędów wpłat" lub "awarii wypłat".

Typowe oszustwo wygląda tak:

• Fałszywy bot wysyła ci DM po dołączeniu do grupy krypto

• Twierdzi, że był błąd przetwarzania z twoją wpłatą lub KYC

• Prosi o twoją frazę seed lub kieruje cię do fałszywego "portalu wsparcia"

Po wprowadzeniu frazy seed lub klucza prywatnego, środki są zazwyczaj kradzione w ciągu minut.

Wskazówka bezpieczeństwa: Żadna giełda ani zespół wsparcia nie wyśle ci pierwszego DM-a. Prawdziwy personel nigdy nie prosi o frazy seed lub eksporty portfeli. Zawsze weryfikuj administratorów, sprawdzając oficjalny kanał grupy.

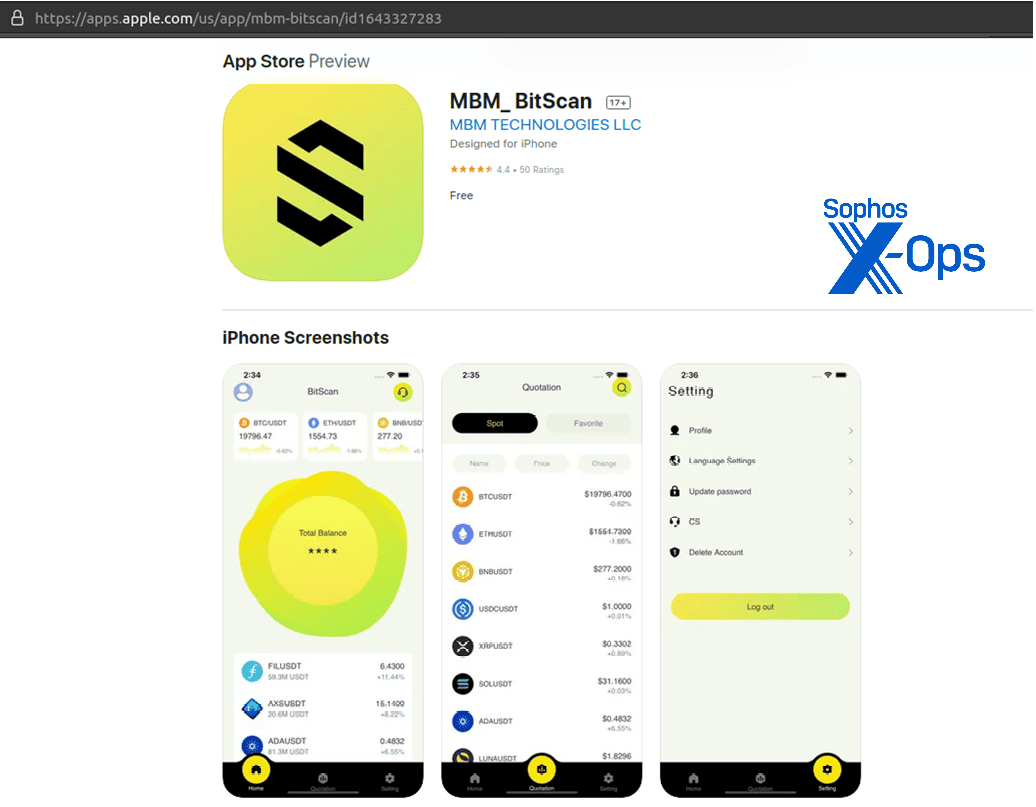

8. Phishing w sklepach z aplikacjami: Fałszywe aplikacje

Fałszywa lista aplikacji krypto w sklepie z aplikacjami | Źródło: Sophos

Oszuści także przebierają malware za "aplikacje portfeli", "śledzenie portfela" lub fałszywe wersje prawdziwych platform handlowych. Niektóre pojawiają się w sklepach Android innych firm, podczas gdy inne tymczasowo wślizgują się do oficjalnych sklepów z aplikacjami przed zgłoszeniem. Te aplikacje przechwytują dane logowania, rejestrują naciśnięcia klawiszy lub naśladują interfejsy portfeli, aby zatwierdzić nieautoryzowane transfery.

Firma cyberbezpieczeństwa Sophos zgłosiła wiele przypadków z 2025 roku, w których fałszywe aplikacje portfeli zbierały klucze prywatne i wysyłały je bezpośrednio na serwery kontrolowane przez atakujących. W wielu incydentach użytkownicy wierzyli, że używają oficjalnej aplikacji, ponieważ interfejs wyglądał identycznie.

Wskazówka bezpieczeństwa: Zawsze pobieraj aplikacje z zaufanych źródeł, takich jak oficjalna strona internetowa, Apple App Store lub Google Play Store. Sprawdzaj dokładnie nazwę dewelopera i recenzje przed instalacją.

9. Phishing w mediach społecznościowych: Fałszywe konta X/Twitter i giveaways

Przykład oszustwa phishingowego na Twitterze/X | Źródło: Kaspersky

X (dawniej Twitter) jest szeroko używany do ogłoszeń krypto, ale oszuści wykorzystują go do promowania fałszywych airdropów i giveawayów. Atakujący podszywają się pod giełdy, założycieli lub influencerów i publikują linki, które żądają połączeń portfeli, kluczy prywatnych lub podpisów transakcji.

Te oszustwa często zawierają:

• Fałszywe profile wyglądające na zweryfikowane

• Zrzuty ekranu pokazujące "udane nagrody"

• Kody QR lub linki phishingowe do fałszywych stron wydarzeń

Po połączeniu portfela lub podpisaniu złośliwego kontraktu, atakujący mogą opróżnić środki lub wziąć zatwierdzenia tokenów. Chainalysis i badacze cyberbezpieczeństwa ostrzegają, że oszustwa oparte na inżynierii społecznej, szczególnie fałszywe linki giveawayów, nadal są głównym czynnikiem strat wallet-drainerów w 2025 roku.

Wskazówka bezpieczeństwa: Nigdy nie ufaj linkom giveawayów w odpowiedziach lub DM-ach. Zawsze potwierdzaj wiadomości na oficjalnej stronie giełdy lub zweryfikowanym profilu w mediach społecznościowych.

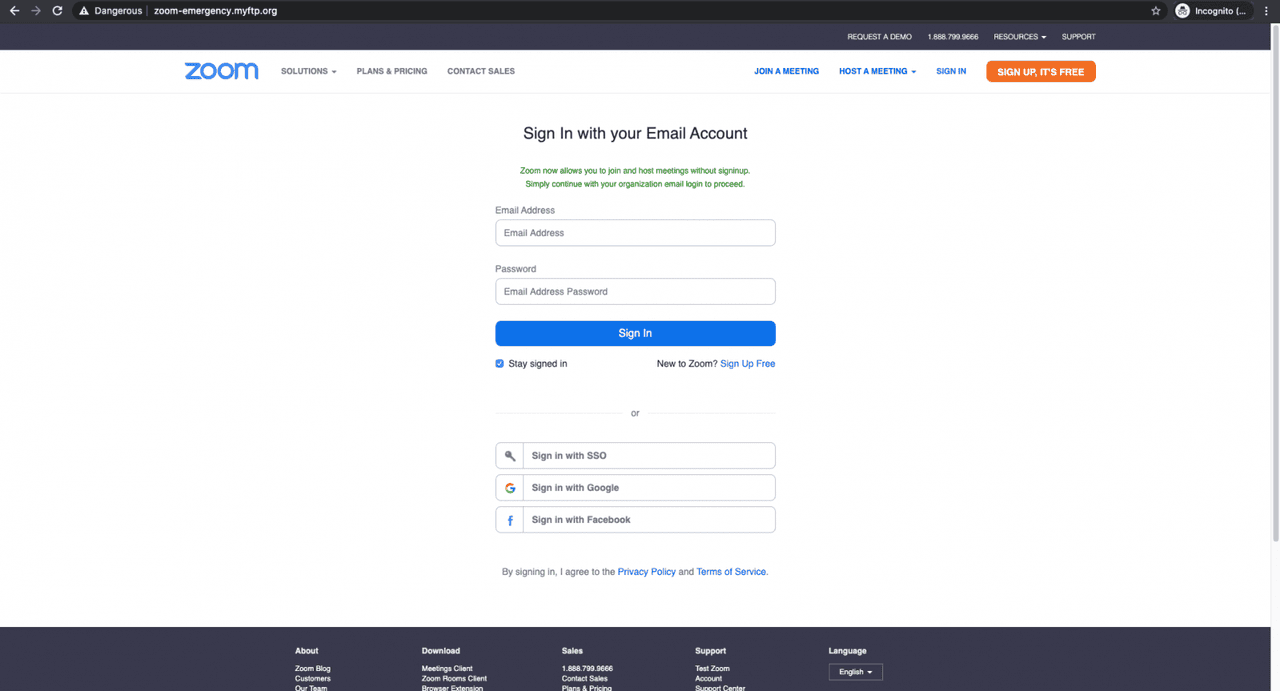

10. Fałszywy phishing aplikacji czatu: Podszywanie się pod Zoom lub WhatsApp

Przykład oszustwa phishingowego Zoom | Źródło: BleepingComputer

Oszuści coraz częściej używają Zoom, WhatsApp i innych aplikacji czatu, aby podszywać się pod wsparcie lub doradców inwestycyjnych. Mogą wysłać zaproszenie do kalendarza lub wiadomość oferującą "przeglądy portfela" lub twierdzić, że twoje konto ma problem wymagający pilnej uwagi.

Powszechna taktyka:

• Atakujący zaprasza użytkownika na połączenie Zoom

• Udaje rozwiązywanie problemu z kontem

• Prosi użytkownika o zalogowanie się na ekranie lub udostępnienie kodu 2FA

• Środki są kradzione minuty po zalogowaniu

Badacze bezpieczeństwa ostrzegają, że narzędzia deepfake wideo i głosowe czynią te oszustwa bardziej przekonującymi w 2025 roku.

Wskazówka bezpieczeństwa: Giełdy nie planują odzyskiwania konta ani połączeń

weryfikacji KYC przez Zoom, WhatsApp lub prywatne aplikacje czatu. Jeśli ktoś prosi o udostępnienie ekranu lub żąda kodów podczas połączenia, rozłącz się i natychmiast zgłoś.

Dlaczego ataki phishingowe odnoszą sukces?

Phishing działa, ponieważ atakujący celują w psychologię ludzką, a nie tylko technologię. Chainalysis zauważa, że oszustwa oparte na inżynierii społecznej były najszybciej rosnącym zagrożeniem krypto w 2025 roku, napędzane przez strach, pilność i fałszywą znajomość. Oszuści sprawiają, że użytkownicy wierzą, że stanie się coś złego, jak zawieszenie konta lub zamrożenie środków, chyba że będą działać natychmiast. Gdy pojawi się panika, ludzie klikają przed myśleniem.

W krypto phishing ma dodatkową przewagę: transakcje są nieodwracalne. Po wycieku frazy seed, kodu 2FA lub podpisu portfela, środki mogą zostać przeniesione przez miksery lub mosty cross-chain w ciągu sekund, czyniąc odzyskanie niemal niemożliwym. Dlatego oszuści preferują phishing zamiast hackingu, kradzież danych uwierzytelniających jest łatwiejsza i tańsza niż wykorzystywanie kodu.

Innym kluczowym czynnikiem jest realizm. AI teraz pomaga oszustom generować e-maile, połączenia telefoniczne i wiadomości czatu, które wyglądają i brzmią dokładnie jak legitymny agent wsparcia. Niektóre ataki nawet odzwierciedlają twój styl pisania lub używają danych osobowych wyciekłych z poprzednich naruszeń. Według raportu Chainalysis Crypto Crime Report 2025, te taktyki wspomagane przez AI pomogły popchnąć przychody z oszustw do co najmniej 9,9 miliarda dolarów w 2024 roku, kontynuując wzrost w 2025 roku.

Dobra wiadomość: gdy już wiesz, jak działa phishing, pułapki stają się łatwiejsze do zauważenia. Następna sekcja pokazuje dokładnie, na co zwracać uwagę, abyś mógł się zatrzymać, zweryfikować i chronić swoje aktywa.

Jak rozpoznać oszustwo phishingowe: Najważniejsze wskazówki

Nawet bardzo przekonujące wiadomości ujawniają wskazówki, jeśli zwolnisz i sprawdzisz szczegóły. Oto najczęstsze czerwone flagi:

1. Ogólne powitania i pilny język: Wiadomości phishingowe często zaczynają się od "Drogi użytkowniku", "Posiadacz konta" lub bez żadnego powitania. Próbują wywołać panikę frazami takimi jak:

• "Twoje konto zostanie zablokowane"

• "Wymagana natychmiastowa weryfikacja"

• "Wykryto niezwykłe logowanie"

To poczucie pilności jest zamierzone. Badacze bezpieczeństwa zauważają, że większość udanych oszustw phishingowych krypto zaczyna się od wyzwalacza presji czasowej, pchając ofiary do reakcji przed myśleniem.

Jeśli wiadomość wymaga natychmiastowego działania, zatrzymaj się i zweryfikuj przez oficjalną aplikację lub stronę internetową.

2. Błędy gramatyczne lub formatowania: Profesjonalne giełdy sprawdzają wszystko. Wiadomości oszustów często zawierają:

• Błędy ortograficzne

• Dziwną interpunkcję

• Niezwykłą strukturę zdań

• Niespójne czcionki lub odstępy

Te błędy pojawiają się, ponieważ wiele operacji phishingowych jest zautomatyzowanych lub źle przetłumaczonych.

Jeśli sformułowanie wydaje się "dziwne", traktuj wiadomość jako podejrzaną.

3. Niedopasowane linki, krótkie adresy URL lub podobne domeny: Przed kliknięciem zawsze sprawdź link. Oszuści często używają:

• Skracaczy URL (bit.ly, tinyurl)

• Dodatkowych znaków (bingx-service.com, bıngx.com)

• Błędnie napisanych domen, które wyglądają podobnie do prawdziwych

Przegląd akademicki z 2025 roku dotyczący ataków zatruwania portfeli stwierdził, że fałszywe adresy URL i spoofowanie interfejsu przyczyniły się do dziesiątek milionów skradzionych krypto, często dlatego, że użytkownicy klikali bez sprawdzania.

Najedź kursorem, aby podejrzeć linki. Jeśli to nie bingx.com, nie otwieraj tego.

4. Fałszywi nadawcy lub fałszywe identyfikatory: Oszuści wysyłają e-maile z adresów, które wyglądają oficjalnie na pierwszy rzut oka, takich jak:

• support@bingx-helpdesk.com

• service@bıngx.com

• bingx-security@outlook.com

Także fałszują nazwy nadawców SMS, więc wiadomości wydają się pochodzić z zaufanej platformy.

Zawsze sprawdzaj pełny adres e-mail, a nie tylko wyświetlaną nazwę. Jeśli nie jesteś pewien, otwórz oficjalną aplikację zamiast wiadomości.

Jak uniknąć oszustw phishingowych krypto jako użytkownik BingX

Pozostanie bezpiecznym w krypto sprowadza się do dwóch rzeczy: mądrych nawyków i używania narzędzi bezpieczeństwa wbudowanych w BingX. Ataki phishingowe stały się bardziej zaawansowane, szczególnie z oszustwami wspomaganymi przez AI, ale kilka praktycznych kroków znacznie zmniejsza ryzyko.

1. Utrzymuj osobistą czujność

• Dodawaj oficjalne strony do zakładek: Zawsze uzyskuj dostęp do BingX z oficjalnej domeny: https://www.bingx.com. Chainalysis zauważa, że tysiące ofiar miesięcznie tracą środki po kliknięciu linków phishingowych przebranych za strony logowania lub airdrops. Dodawanie do zakładek eliminuje to ryzyko.

• Używaj silnych, unikalnych haseł: Wiele naruszeń krypto zaczyna się, gdy atakujący ponownie używają wyciekłych haseł z niepowiązanych stron. Badacze bezpieczeństwa ostrzegają, że ponownie używane hasła są główną przyczyną przejęć kont giełdowych. Używaj menedżera haseł do generowania i przechowywania złożonych haseł.

• Włącz uwierzytelnianie dwuskładnikowe (2FA): Włączenie 2FA blokuje większość nieautoryzowanych logowań, szczególnie zautomatyzowane ataki botów i wypełnianie danych uwierzytelniających. Raporty branżowe pokazują, że konta z 2FA są ponad 90% mniej prawdopodobne do skompromitowania.

• Aktualizuj urządzenia: Nieaktualne telefony, przeglądarki i aplikacje są łatwiejsze do wykorzystania. Aktualizacje oprogramowania często zawierają poprawki bezpieczeństwa, które zamykają nowe malware i narzędzia phishingowe.

• Unikaj publicznego Wi-Fi lub używaj VPN: Sieci publiczne są łatwe do monitorowania, a atakujący mogą przechwycić dane logowania. Jeśli musisz używać publicznego Wi-Fi, używaj zaufanego VPN do szyfrowania ruchu.

2. Używaj funkcji bezpieczeństwa specyficznych dla BingX

BingX zapewnia wiele warstw ochrony, aby pomóc zatrzymać ataki phishingowe, nawet jeśli oszuści zdobędą twoje hasło.

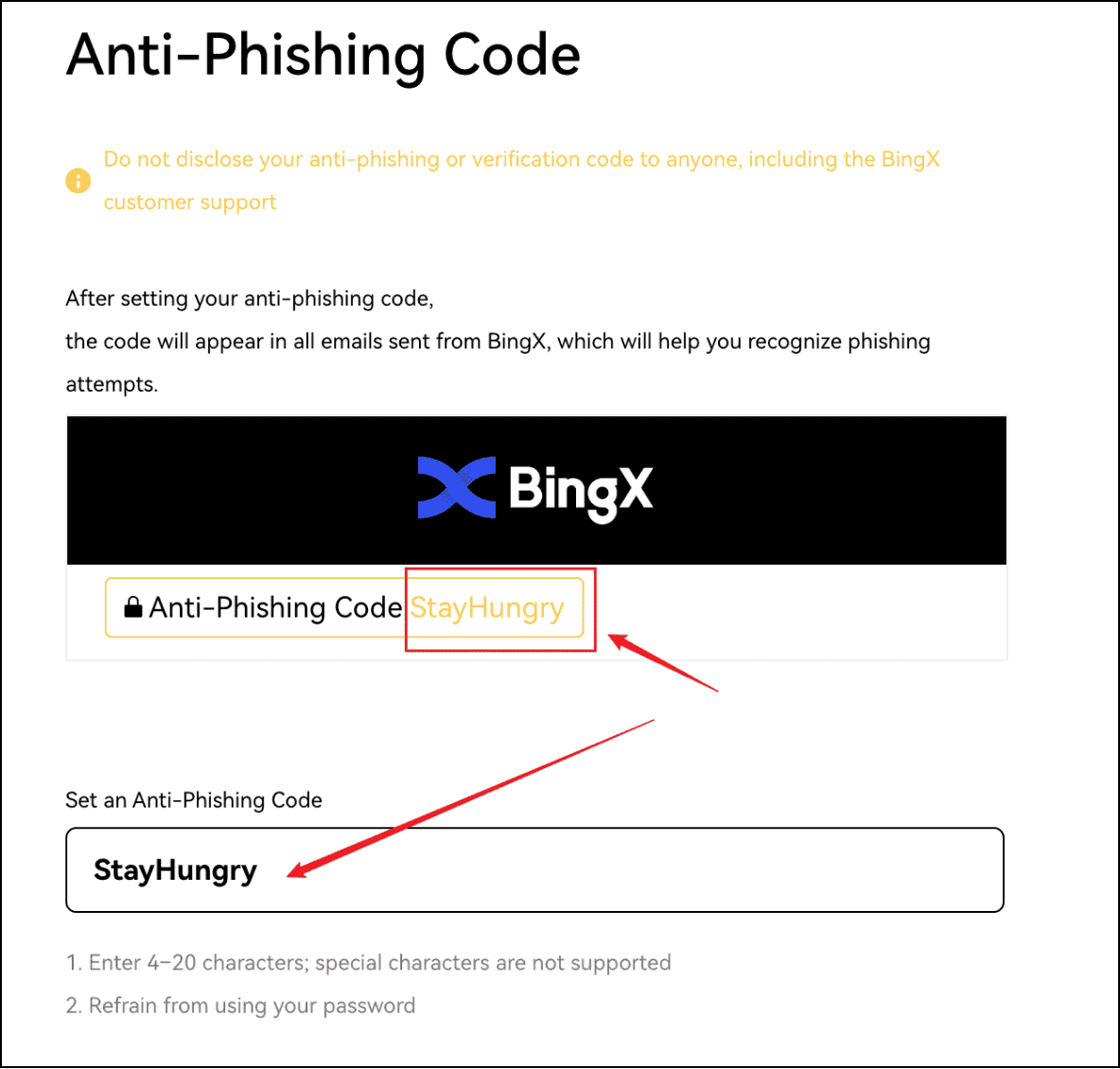

Kod antyphishingowy BingX

1. Ustaw kod antyphishingowy: Po włączeniu, spersonalizowany kod pojawia się we wszystkich oficjalnych e-mailach BingX. Jeśli w e-mailu brakuje kodu, prawdopodobnie jest fałszywy. Możesz to włączyć w Konto i bezpieczeństwo → Kod antyphishingowy.

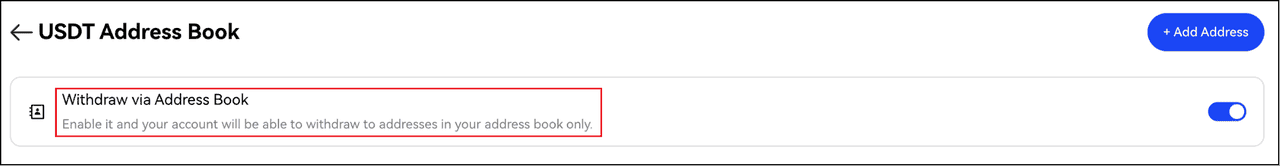

Biała lista wypłat na BingX

2. Włącz białą listę wypłat: Ta funkcja pozwala na wcześniejsze zatwierdzenie bezpiecznych adresów portfeli. Nawet jeśli ktoś dostanie się na twoje konto, nie może wypłacić na nowy lub nieznany adres. Idź do Konto i bezpieczeństwo → Biała lista wypłat, aby to włączyć.

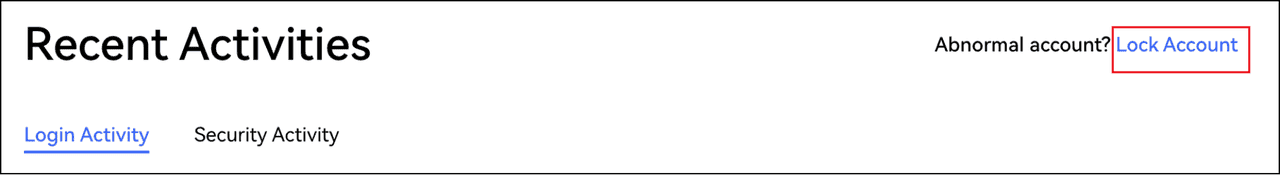

Jak zablokować konto BingX przy podejrzanej aktywności

3. Blokada konta jednym kliknięciem: Jeśli zauważysz dziwne próby logowania lub nieautoryzowane działania, BingX pozwala natychmiast zamrozić twoje konto. To zatrzymuje wypłaty, użycie API i aktywne sesje.

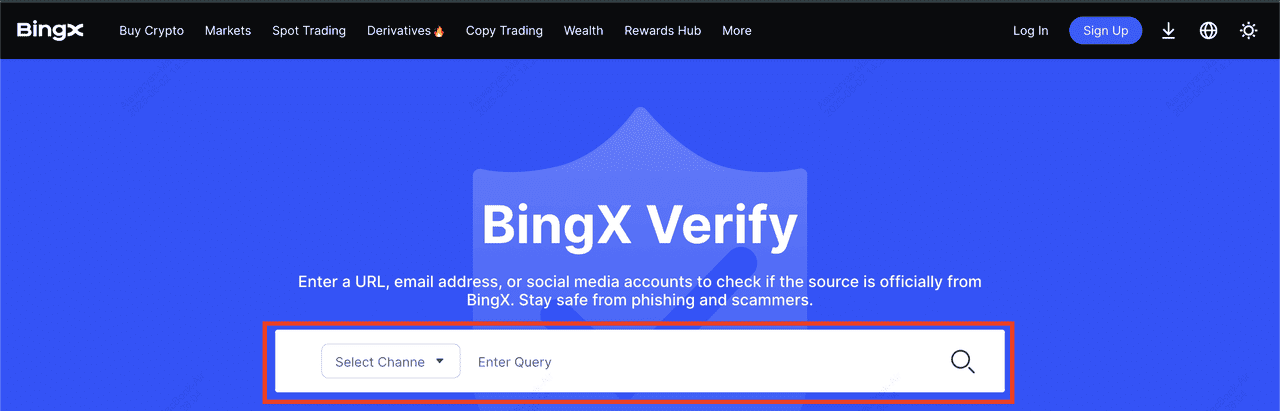

BingX Verify

4. Weryfikuj oficjalne kanały: Pobieraj aplikację BingX tylko z Apple App Store, Google Play lub oficjalnej strony internetowej. Jeśli musisz potwierdzić, czy strona, domena lub konto w mediach społecznościowych jest prawdziwe, użyj BingX Verify, narzędzia zaprojektowanego do identyfikowania oficjalnych adresów URL i portali wsparcia.

3. Wykorzystuj uwierzytelnianie na poziomie platformy BingX

Za kulisami BingX używa zaawansowanych protokołów bezpieczeństwa e-mail, w tym DKIM, SPF i DMARC. Te standardy pomagają zapobiegać fałszowaniu e-maili @bingx.com przez oszustów i zapewniają, że oficjalne wiadomości rzeczywiście pochodzą z platformy.

Jednak sama technologia nie wystarczy; twoja świadomość nadal odgrywa największą rolę. Zawsze sprawdzaj dokładnie adresy URL, nigdy nie udostępniaj fraz seed i bądź ostrożny z DM-ami lub "pilnymi alertami konta".

Co robić, jeśli podejrzewasz oszustwo phishingowe

Jeśli coś wydaje się nie tak, działaj natychmiast. Szybka reakcja może zatrzymać atakujących przed przeniesieniem środków.

1. Rozłącz się natychmiast: Zmień swoje hasła, zaczynając od BingX i swojego e-maila. Odwołaj sesje logowania na innych urządzeniach i przeskanuj w poszukiwaniu malware przed ponownym użyciem tego urządzenia.

2. Skontaktuj się ze wsparciem BingX: Użyj support@bingx.com lub czatu wsparcia w aplikacji. Jeśli nie możesz uzyskać dostępu do swojego konta, wyjaśnij sytuację, aby zespół bezpieczeństwa mógł pomóc je zablokować i zapobiec nieautoryzowanym wypłatom.

3. Przenieś aktywa do bezpiecznego portfela: Jeśli twój portfel jest narażony, przenieś środki do bezpiecznego portfela—najlepiej portfela sprzętowego lub nowego portfela programowego, który nigdy nie był używany na skompromitowanym urządzeniu.

4. Zgłoś oszustwo: Zgłoś incydent do wsparcia BingX, organu ds. cyberprzestępczości w twoim kraju, takiego jak FTC w USA, i zaufanym społecznościom bezpieczeństwa krypto. Szybkie zgłaszanie może pomóc zablokować adresy oszusta lub ostrzec innych użytkowników zanim stracą środki.

Podsumowanie: Bądź informowany, bądź bezpieczny

Oszustwa phishingowe szybko ewoluują. Chainalysis informuje, że oszustwa krypto wspomagane przez AI pomogły popchnąć globalne przychody z oszustw do co najmniej 9,9 miliarda dolarów w 2024 roku, z 2025 rokiem pokazującym dalszy wzrost, gdy atakujący skalują kampanie phishingowe przez e-mail, SMS, połączenia deepfake i fałszywe aplikacje. Zagrożenia są realne, ale obrona także.

Pozostanie bezpiecznym zaczyna się od świadomości, a kończy działaniem. Śledź zaufane źródła threat intelligence, takie jak Chainalysis, CertiK i Scam Sniffer, które publikują alerty w czasie rzeczywistym o oszukańczych portfelach, fałszywych domenach, kampaniach phishingowych wspomaganych przez AI i aktywności wallet drainerów.

BingX także zapewnia aktualizacje bezpieczeństwa, przewodniki i wskazówki bezpieczeństwa platformy przez blog BingX, Akademię BingX i oficjalne kanały mediów społecznościowych. Regularne sprawdzanie tych daje wczesne ostrzeżenie o trendowych oszustwach i nowych funkcjach ochronnych.

Bezpieczeństwo krypto to nie tylko kwestia osobista; dzielenie się wiedzą chroni całą społeczność. Wiele ofiar phishingu mówi, że "nie wiedziały, na co zwracać uwagę", dopóki nie było za późno. Uczenie przyjaciół i rodziny, jak rozpoznawać fałszywe wiadomości, pop-upy i podszywanie się pod wsparcie, zmniejsza szanse, że ktoś, kogo znasz, stanie się następnym celem.

Szybkie podsumowanie: Jak się chronić

• Pozostań sceptyczny wobec pilnych alertów, giveawayów i nieznanych linków

• Dodawaj oficjalne strony do zakładek i unikaj klikania linków logowania w wiadomościach

• Używaj silnych haseł, 2FA i włącz swój kod antyphishingowy BingX

• Włącz białą listę wypłat i zablokuj swoje konto, jeśli cokolwiek wygląda podejrzanie

• Aktualizuj swój telefon, przeglądarkę i aplikacje, aby blokować malware

Twoje konto BingX i twoje aktywa krypto są cenne. Kilka mądrych nawyków i odpowiednie narzędzia bezpieczeństwa idą daleko. Bądź informowany. Bądź czujny. Bądź w kontroli.