Фишинг-мошенничество в криптосфере ускоряется и становится умнее благодаря

ИИ. Обзор CertiK за 2024 год приписывает потери в размере $1,05 млрд только 296 фишинг-инцидентам, что делает его самым дорогостоящим вектором атак года. В 2025 году украденные средства уже превысили $2,17 млрд к ноябрю, что обусловлено крупными взломами бирж и все более изощренной

социальной инженерией, включая приманки с поддержкой ИИ и дипфейки.

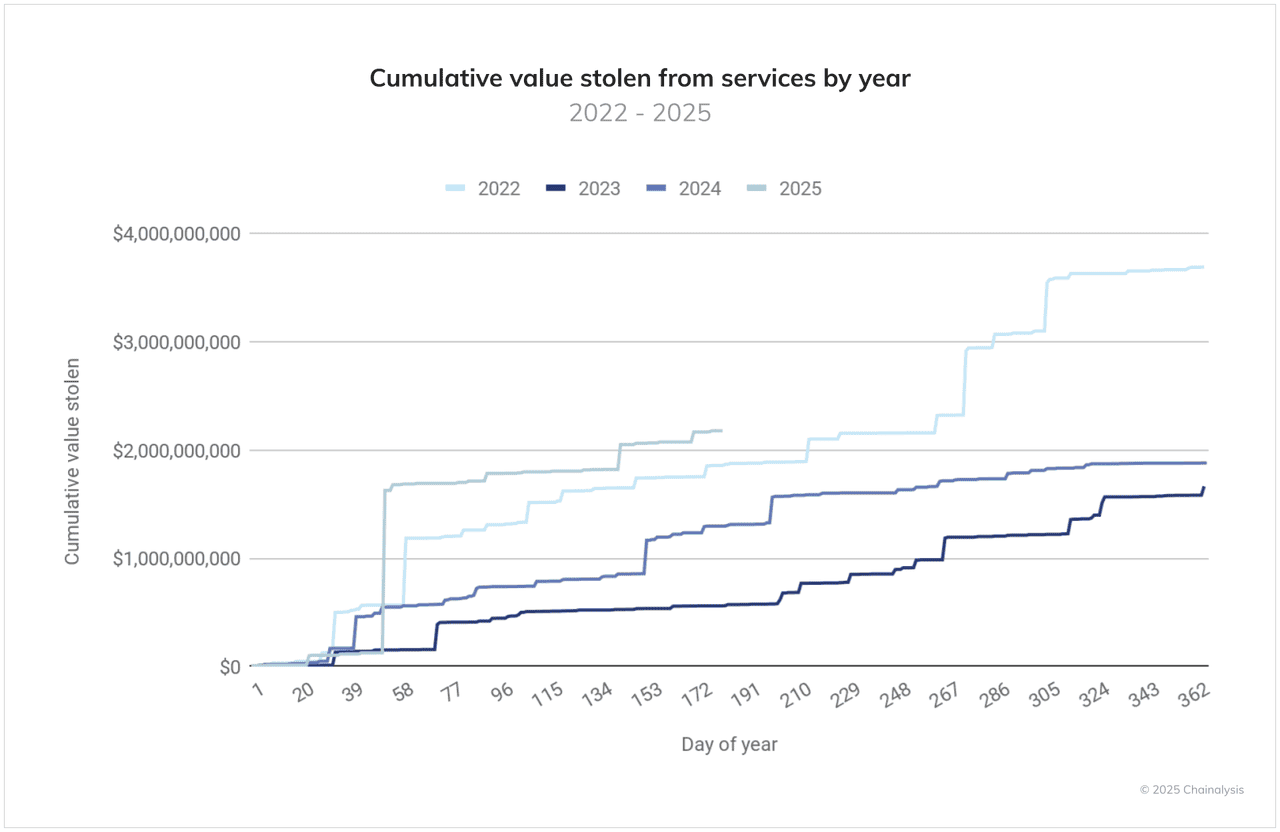

Совокупная стоимость украденного у сервисов между 2022 и 2025 годами | Источник: Chainalysis

Chainalysis и Reuters отмечают GenAI как ключевую силу, стоящую за рекордными доходами от мошенничества, составляющими не менее $9,9 млрд в 2024 году, в то время как данные о соответствии показывают, что мошенничество с социальной инженерией составляет 40,8% инцидентов безопасности этого года, значительно опережая чисто технические эксплойты. Яркий пример: одна жертва потеряла 783 BTC стоимостью около $91 млн в августе 2025 года после того, как была обманута поддельным агентом "поддержки"

аппаратного кошелька.

Как пользователю BingX, этот контекст важен: мошенники теперь объединяют похожие сайты, поддельную поддержку, имитацию WhatsApp/Telegram и голоса, созданные ИИ, чтобы заставить вас поторопиться с ошибками.

Это руководство объясняет, как работает крипто-фишинг, как быстро распознать красные флаги и какие

меры безопасности BingX, такие как антифишинговый код, вайтлист вывода, экстренная блокировка аккаунта, помогают сохранить ваши средства в безопасности, чтобы вы могли торговать с уверенностью.

Что такое крипто-фишинг мошенничество?

Крипто-фишинг мошенничество - это тип кибератаки, при котором мошенники притворяются кем-то, кому вы доверяете, например криптобиржей, поставщиком кошелька или агентом поддержки клиентов, чтобы украсть вашу конфиденциальную информацию. Их цель - получить доступ к вашим приватным ключам, сид-фразам кошелька или учетным данным для входа в аккаунт, чтобы они могли получить контроль над вашими криптоактивами.

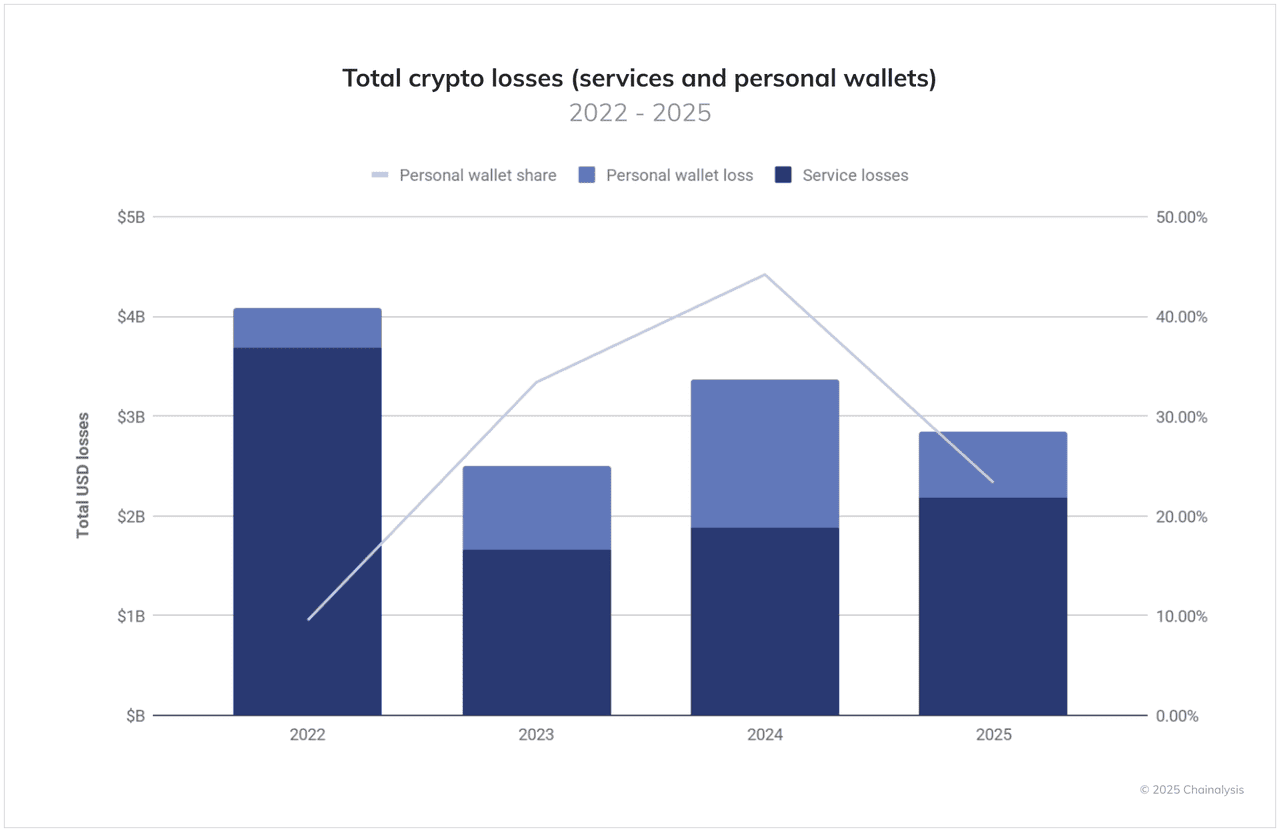

Общие потери в криптовалюте, включая сервисы и личные кошельки | Источник: Chainalysis

Различные формы фишинг-атак

• Email-фишинг: Мошенники отправляют похожие письма с срочными предупреждениями и ссылками на поддельные страницы входа или сброса пароля, предназначенные для кражи ваших учетных данных. Это был главный вектор потерь в криптосфере в 2024 году, согласно компаниям по безопасности.

• Смишинг (SMS): Поддельные текстовые сообщения содержат сокращенные или похожие URL, которые якобы верифицируют ваш аккаунт или предлагают эйрдропы, но перенаправляют на сайты для кражи учетных данных. Эти атаки нацелены на пользователей, которые доверяют мобильным оповещениям.

• Вишинг (голосовой): Поддельные идентификаторы звонящего, а теперь и голосовые клоны ИИ, притворяются поддержкой клиентов и обманывают жертв, заставляя их раскрыть коды

2FA (двухфакторная аутентификация) или сид-фразы. Голосовые мошенничества с социальной инженерией стали одним из крупнейших драйверов потерь в 2025 году.

• Поддельные всплывающие окна/наложения: Вредоносные всплывающие окна на сайтах с опечатками или зараженных сайтах просят пользователей "повторно ввести" пароли кошелька или выполнить поддельные проверки безопасности для сбора конфиденциальных данных.

• Отравление адресов/переводы нулевой стоимости: Злоумышленники отправляют транзакции нулевой стоимости с похожих адресов кошельков, надеясь, что вы позже скопируете неправильный; одна жертва потеряла примерно $91 млн в BTC из-за этой тактики.

• Имитация приложений/мессенджеров: Мошенники создают поддельные аккаунты WhatsApp или Telegram с официальным брендингом, чтобы просить средства или приватные ключи, хотя законные платформы публично предупреждают, что никогда не будут отправлять пользователям прямые сообщения с инвестиционными возможностями.

Какие наиболее распространенные типы крипто-фишинг мошенничеств?

Фишинг-мошенничества в криптосфере становятся все более продвинутыми с каждым годом. Chainalysis и CertiK сообщили о рекордно высоких потерях от фишинга в начале 2025 года, с более чем $2,17 млрд украденных только в первой половине года через смесь email-ловушек, поддельных веб-сайтов, звонков, созданных ИИ, и атак отравления кошельков. Все эти мошенничества направлены на кражу ваших учетных данных для входа, сид-фразы или одобрений подписи в сети.

Ниже приведены примеры некоторых наиболее распространенных фишинг-атак и того, как они работают.

1. Поддельные письма: Email-фишинг

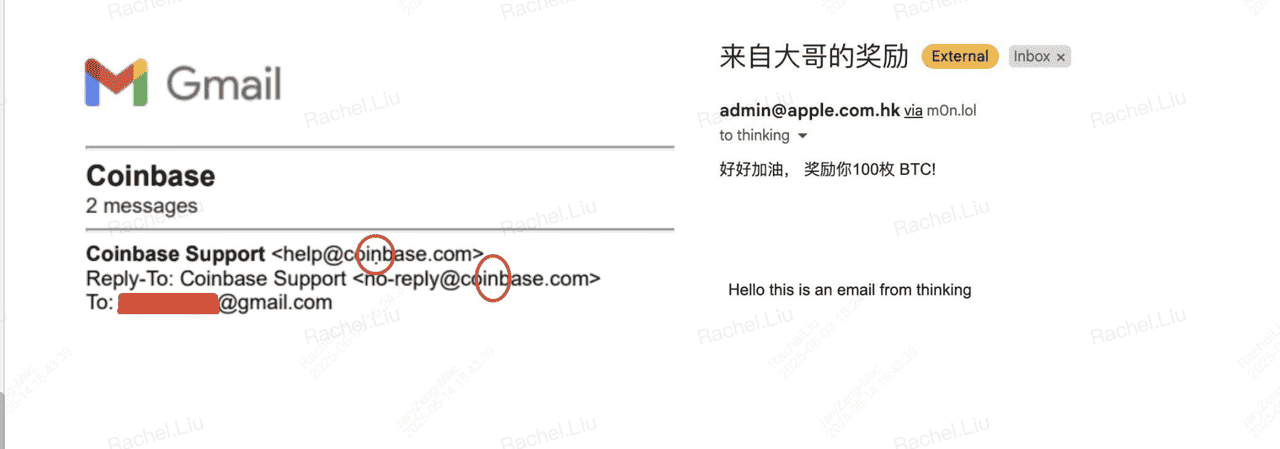

Пример попытки email-фишинга

Электронная почта остается одним из самых эффективных инструментов фишинга, потому что мошенники могут легко сделать сообщения похожими на официальные. Они копируют логотипы, цвета и стили письма с доверенных платформ, иногда даже подделывая имя отправителя.

Вы можете получить письмо с сообщением:

• "Обнаружен подозрительный вход"

• "Ваш вывод заблокирован"

• "Верифицируйте ваш аккаунт, чтобы избежать приостановки"

Письмо включает ссылку на поддельную страницу входа. Как только вы вводите свой пароль или код 2FA, злоумышленник крадет его и немедленно опустошает ваш аккаунт.

Проверка данных: CertiK сообщил, что фишинг был вектором атак №1 в 2024 году, составляя более $1,05 млрд потерь до ноября 2025 года, и email-фишинг остается основной точкой входа.

Совет по безопасности: Всегда проверяйте полный адрес электронной почты отправителя и ищите орфографические ошибки. Если сомневаетесь, переходите непосредственно на официальный сайт вместо нажатия на ссылки в письмах.

2. Поддельные веб-сайты: подражательные сайты и подмена URL

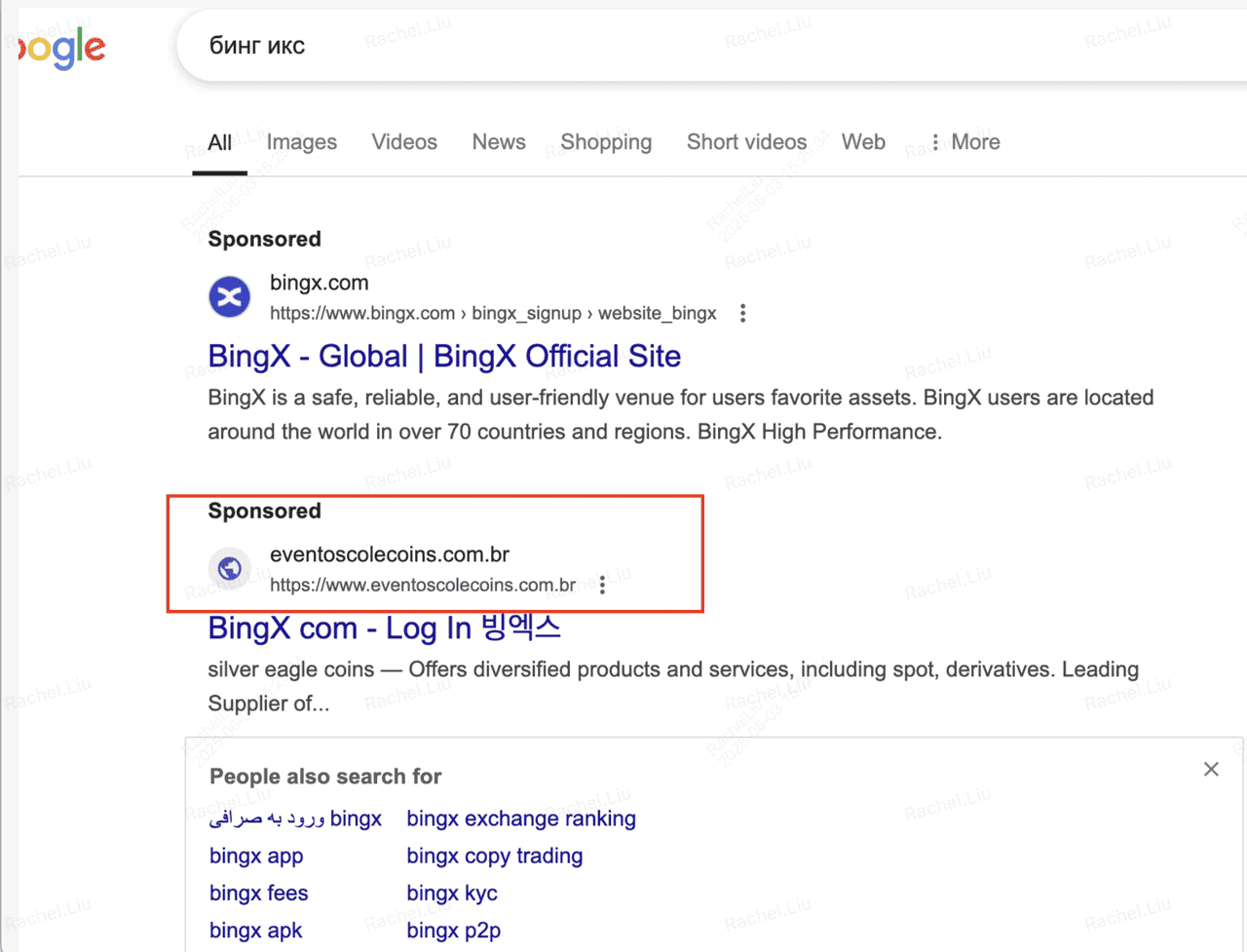

Пример фишинг-атаки подмены URL

Мошенники создают поддельные страницы входа, которые выглядят почти идентично настоящим биржам. Они часто используют URL, которые отличаются на один или два символа от настоящего домена; например:

• bingx-secure.com

• bıngx.com (используя другой символ)

• bingx-app.help

Если вы вводите свои данные для входа, сид-фразу или код 2FA, злоумышленники получают полный доступ к вашему кошельку или аккаунту на бирже.

Реальный пример: Исследование 2025 года, опубликованное на arXiv исследователями из Гонконгского политехнического университета и UC Сан-Диего, проанализировало более 6600 инцидентов отравления адресов в сетях Ethereum и BNB Chain, оценив более $83,8 млн потерь, связанных с похожими URL и поддельными интерфейсами кошельков.

Совет по безопасности: Добавьте официальный сайт BingX в закладки и входите только через сохраненные закладки. Дважды проверяйте каждый URL перед вводом учетных данных.

3. Смишинг или SMS-фишинг

Пример смишинг-атаки (SMS-фишинг) | Источник: Berkeley IT Lab

Смишинг происходит через текстовые сообщения, предназначенные для того, чтобы напугать вас и заставить действовать срочно. Эти сообщения могут утверждать:

• Ваш аккаунт заблокирован

• Ваш вывод не удался

• Вы имеете право на бесплатный эйрдроп

SMS включает короткий URL (например, ссылки bit.ly или tinyurl), ведущий на вредоносный веб-сайт.

Почему работают смишинг-атаки: Люди доверяют мобильным оповещениям больше, чем электронной почте, поэтому они реагируют быстро, и мошенники играют на этой срочности.

Совет по безопасности: Никогда не нажимайте на SMS-ссылки, утверждающие, что они исправляют проблемы с аккаунтом. Вместо этого откройте приложение или веб-сайт BingX напрямую и проверьте уведомления там.

4. Вишинг или голосовой фишинг

Вишинг-мошенничества происходят через телефонные звонки от кого-то, притворяющегося "Поддержкой BingX", "Командой безопасности биржи" или даже вашим банком. Они утверждают, что есть проблема с вашим аккаунтом, и просят:

• Коды 2FA

• Пароли

• Сид-фразы кошелька

• Удаленный доступ к устройству

Благодаря ИИ мошенники теперь используют клонирование голоса, чтобы звучать как настоящие агенты поддержки — или даже как кто-то, кого вы знаете.

Данные: Согласно отчету о безопасности WhiteBIT за 2025 год, мошенничества с социальной инженерией (включая вишинг) составили 40,8% инцидентов криптобезопасности в этом году.

Предупреждение: BingX никогда не будет звонить вам с просьбой предоставить пароль, код верификации или сид-фразу. Если кто-то звонит с такими просьбами, немедленно вешайте трубку.

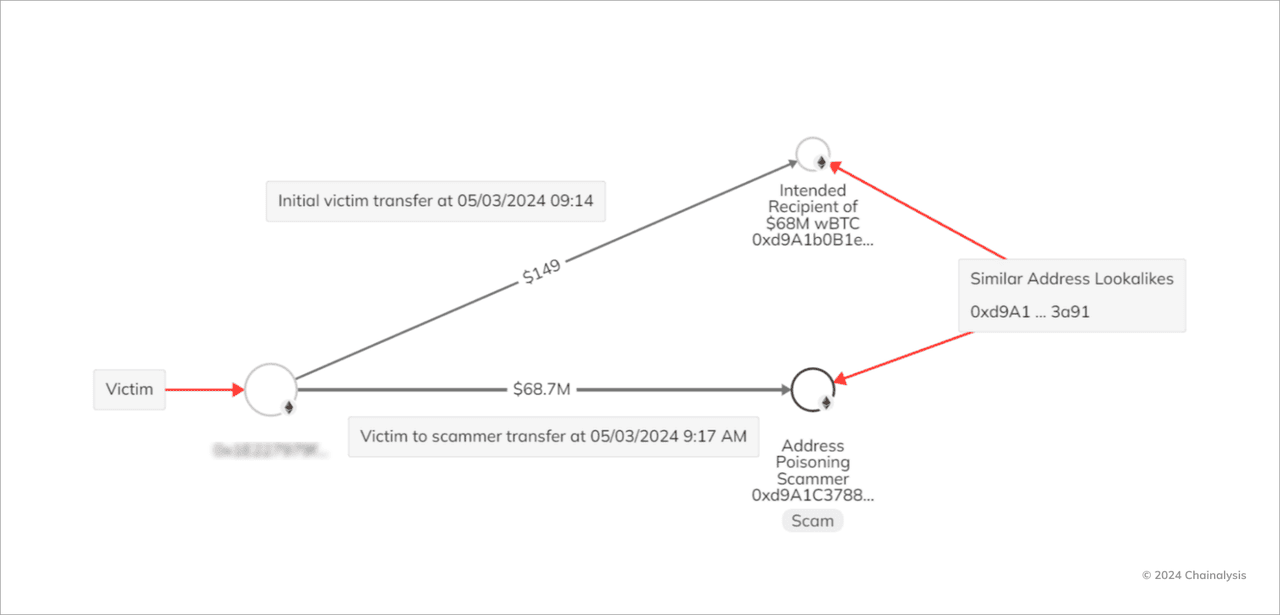

5. Переводы нулевой стоимости и отравление адресов

Как работает мошенничество отравления адресов | Источник: Chainalysis

Это мошенничество нацелено на вашу историю транзакций, а не на почтовый ящик. Злоумышленники отправляют транзакцию нулевой стоимости в ваш кошелек с адреса, который выглядит почти идентично тому, которому вы доверяете. Позже, когда вы копируете предыдущий адрес для отправки средств, вы можете случайно выбрать поддельный адрес мошенника.

Реальный пример: Жертва потеряла $91 млн в биткоинах (783 BTC) в августе 2025 года после того, как дважды попалась на этот трюк во время крупных переводов. Аналитики блокчейна подтвердили, что злоумышленник использовал отравление адресов для перехвата средств.

Совет по безопасности: Никогда не полагайтесь только на первые и последние несколько символов адреса кошелька. Используйте доверенную адресную книгу или вручную проверяйте весь адрес перед отправкой.

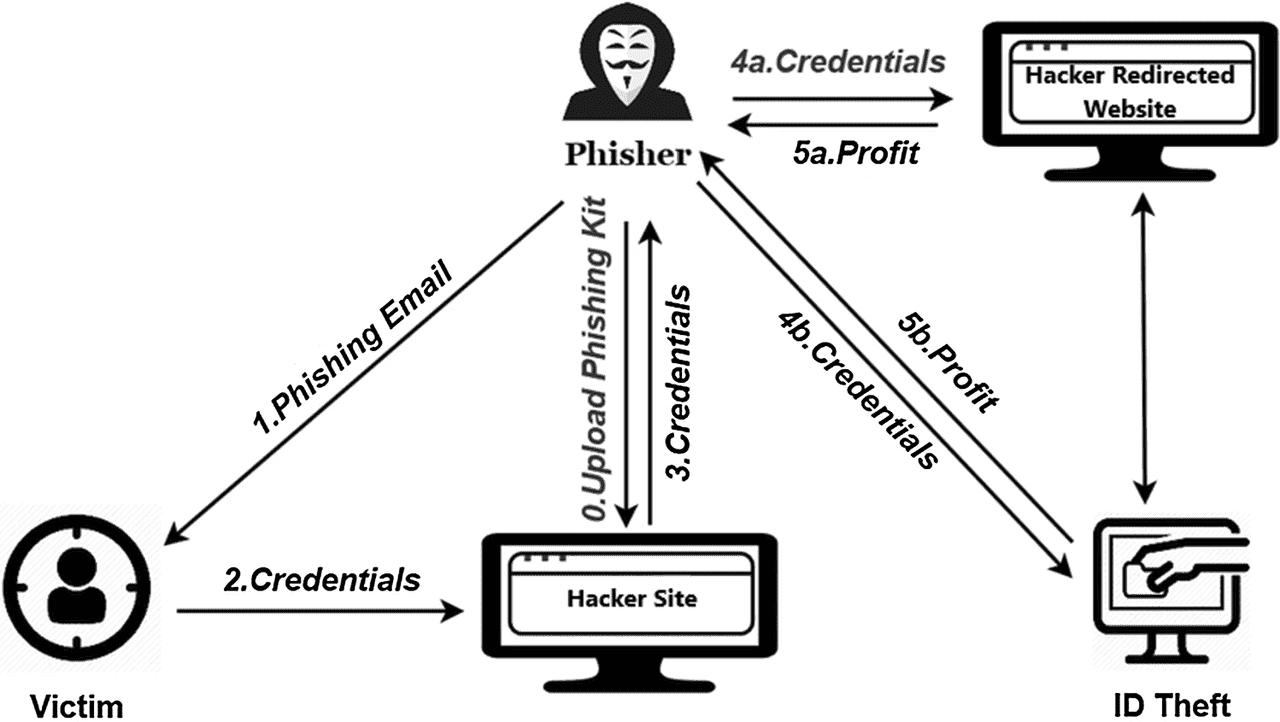

6. Фишинг-атаки с использованием ИИ

Как работает фишинг-мошенничество с использованием ИИ | Источник: WeSecureApp

Искусственный интеллект изменил ландшафт фишинга. Злоумышленники теперь используют ИИ-чат-боты, голосовые клоны и дипфейк-видео, чтобы сделать мошенничества более реалистичными и трудными для обнаружения. Согласно отчету Chainalysis о криптопреступности 2025 года,

фишинг с поддержкой ИИ помог довести доходы от криптомошенничества до не менее $9,9 млрд в 2024 году, и аналитики сообщают о резком увеличении в 2025 году, поскольку мошенники масштабируют атаки быстрее, чем раньше.

Инструменты ИИ позволяют мошенникам:

• Генерировать реалистичные чаты поддержки клиентов, которые копируют официальный тон и форматирование

• Создавать дипфейк голосовые звонки, которые звучат как настоящие агенты биржи или даже друзья

• Персонализировать фишинг-письма, используя утекшие данные, такие как имена, регионы или история входов

Эти атаки кажутся "законными", потому что выглядят человечными, отвечают в реальном времени и имитируют то, как говорят настоящие команды поддержки. Некоторые даже включают поддельные антифишинговые коды и предупреждения о "подозрительной активности аккаунта", чтобы заставить пользователей нажать на вредоносные ссылки.

Напоминание о безопасности: Если сообщение кажется необычно персонализированным, запрашивает срочную верификацию или заставляет вас быстро кликнуть, остановитесь. Всегда проверяйте через официальное приложение или веб-сайт вместо ответа на письма, всплывающие окна, прямые сообщения или звонки.

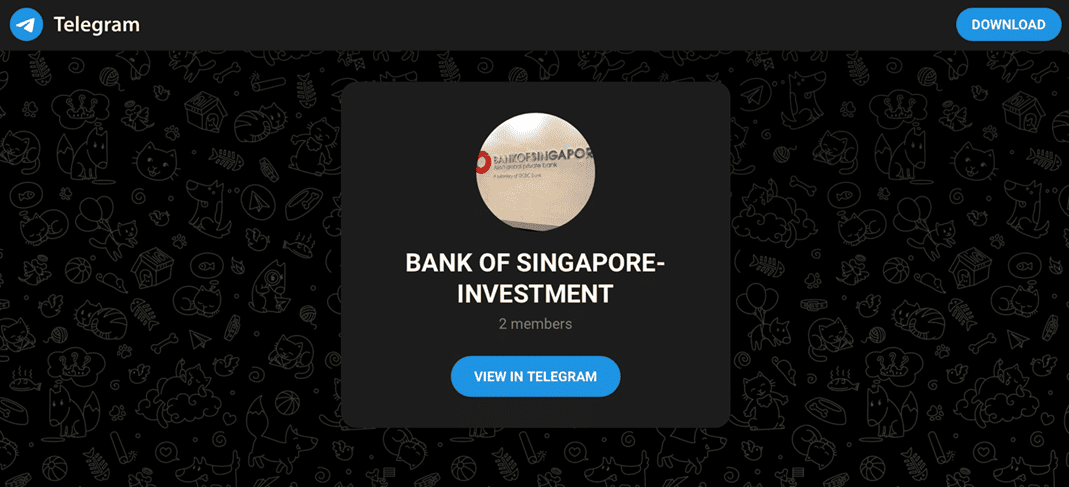

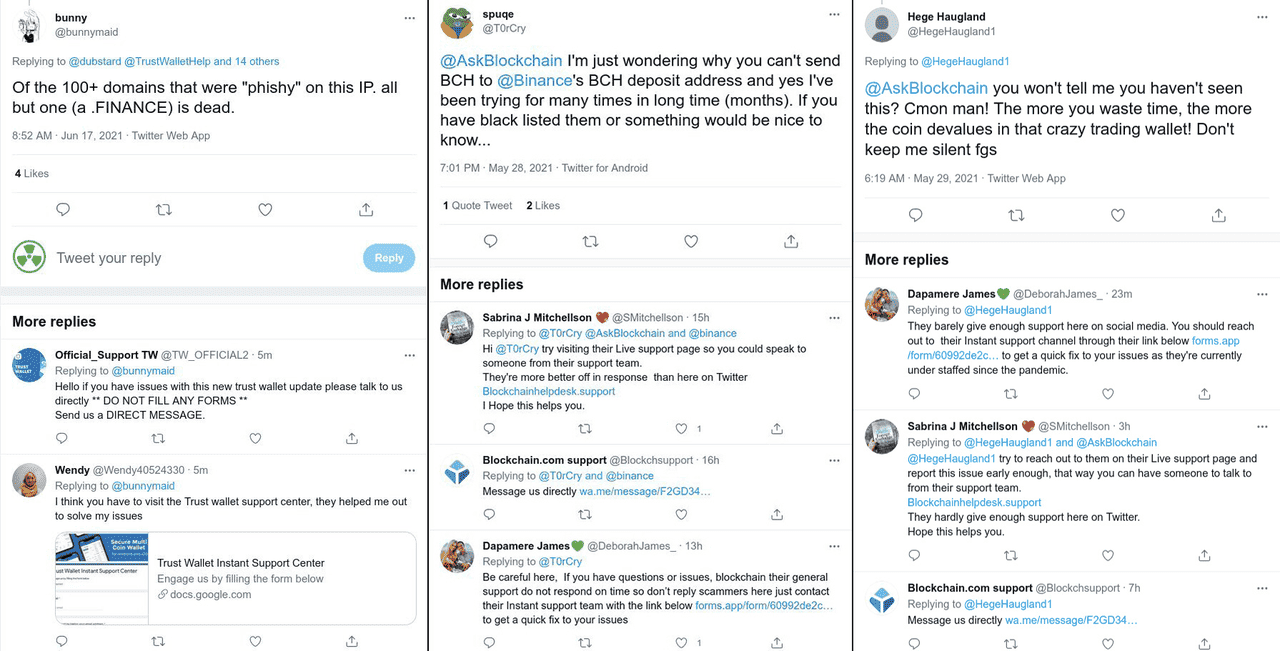

7. Telegram-фишинг через поддельных ботов и администраторов

Пример Telegram-фишинг атаки | Источник: Bank of Singapore

Telegram является крупным центром для криптосообществ, но также и основной целью для фишинга. Мошенники часто создают поддельных "ботов поддержки" или выдают себя за администраторов проектов, чтобы заманить пользователей к предоставлению учетных данных кошелька. Согласно отчету о безопасности WhiteBIT за 2025 год, мошенничества на платформах обмена сообщениями, особенно в Telegram, составили более 10% всех криптофишинг-инцидентов, где злоумышленники притворялись, что исправляют "ошибки депозита" или "неудачи вывода".

Типичное мошенничество выглядит так:

• Поддельный бот отправляет вам прямое сообщение после того, как вы присоединились к криптогруппе

• Он утверждает, что была ошибка обработки вашего депозита или KYC

• Он просит вашу сид-фразу или направляет вас на поддельный "портал поддержки"

Как только сид-фраза или приватный ключ введены, средства обычно крадут в течение минут.

Совет по безопасности: Ни одна биржа или команда поддержки не будет отправлять вам прямые сообщения первой. Настоящий персонал никогда не просит сид-фразы или экспорт кошельков. Всегда проверяйте администраторов, проверив официальный канал группы.

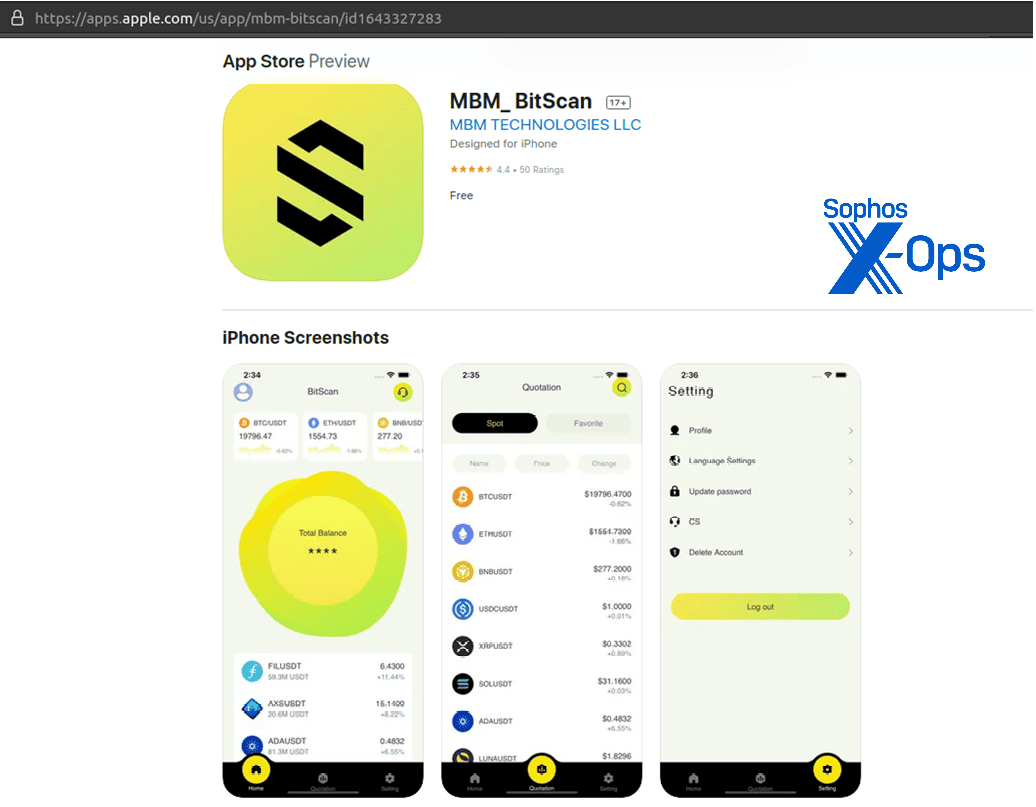

8. Фишинг в App Store: поддельные приложения

Поддельное крипто-приложение в листинге app store | Источник: Sophos

Мошенники также маскируют вредоносное ПО под "приложения кошельков", "трекеры портфеля" или поддельные версии настоящих торговых платформ. Некоторые появляются в сторонних Android-магазинах, в то время как другие временно проскальзывают в официальные app store, прежде чем о них сообщают. Эти приложения захватывают учетные данные для входа, записывают нажатия клавиш или имитируют интерфейсы кошельков для одобрения несанкционированных переводов.

Компания по кибербезопасности Sophos сообщила о нескольких случаях в 2025 году, когда поддельные приложения кошельков собирали приватные ключи и отправляли их непосредственно на серверы, контролируемые злоумышленниками. Во многих инцидентах пользователи считали, что используют официальное приложение, потому что интерфейс выглядел идентично.

Совет по безопасности: Всегда загружайте приложения из доверенных источников, таких как официальный веб-сайт, Apple App Store или Google Play Store. Дважды проверяйте имя разработчика и отзывы перед установкой.

9. Фишинг в социальных сетях: поддельные аккаунты X/Twitter и розыгрыши

Пример фишинг-мошенничества в Twitter/X | Источник: Kaspersky

X (ранее Twitter) широко используется для крипто-анонсов, но мошенники эксплуатируют его для продвижения поддельных эйрдропов и розыгрышей. Злоумышленники выдают себя за биржи, основателей или инфлюенсеров и публикуют ссылки, которые запрашивают подключения кошельков, приватные ключи или подписи транзакций.

Эти мошенничества часто включают:

• Поддельные профили, выглядящие верифицированными

• Скриншоты, показывающие "успешные награды"

• QR-коды или фишинг-ссылки на поддельные страницы событий

Как только кошелек подключается или подписывает вредоносный контракт, злоумышленники могут опустошить средства или получить одобрения токенов. Chainalysis и исследователи кибербезопасности предупреждают, что мошенничества с социальной инженерией, особенно поддельные ссылки на розыгрыши, продолжают быть ведущим драйвером потерь от дренеров кошельков в 2025 году.

Совет по безопасности: Никогда не доверяйте ссылкам на розыгрыши в ответах или прямых сообщениях. Всегда подтверждайте новости на официальном веб-сайте биржи или верифицированном профиле в социальных сетях.

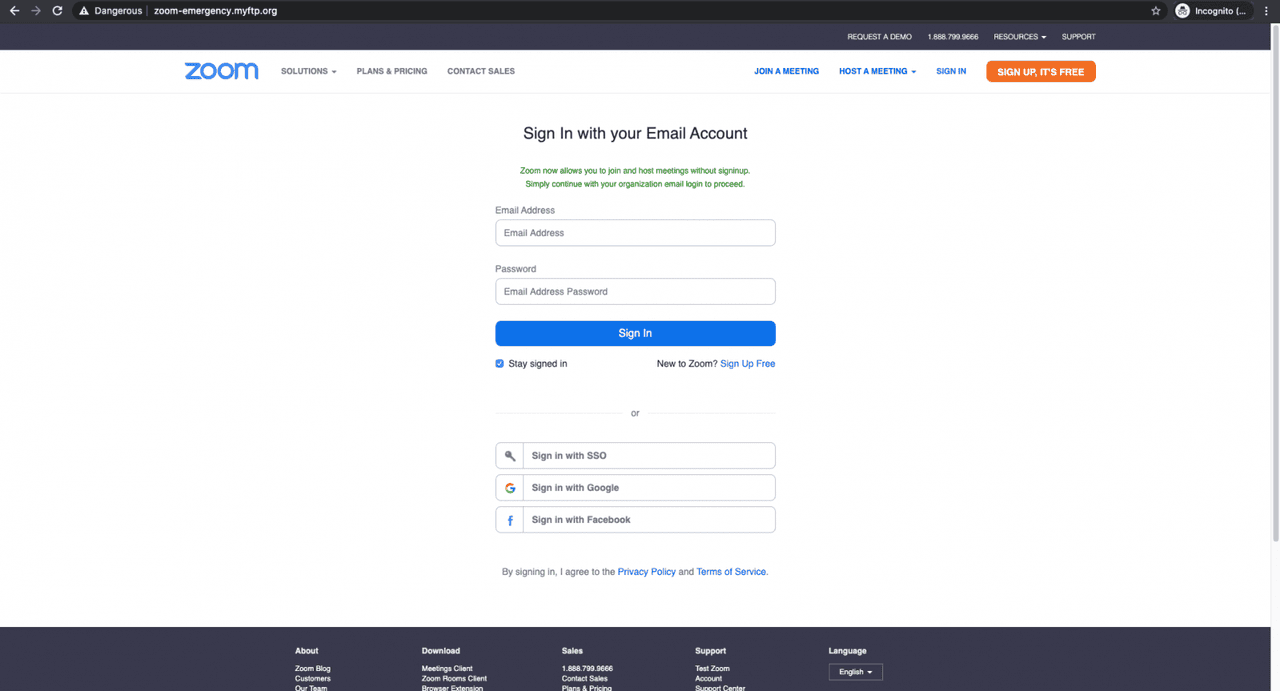

10. Фишинг через поддельные приложения для чата: имитация Zoom или WhatsApp

Пример Zoom-фишинг мошенничества | Источник: BleepingComputer

Мошенники все чаще используют Zoom, WhatsApp и другие приложения для чата, чтобы выдавать себя за поддержку или инвестиционных консультантов. Они могут отправить приглашение в календарь или сообщение, предлагающее "обзоры портфеля", или заявить, что у вашего аккаунта есть проблема, требующая срочного внимания.

Распространенная тактика:

• Злоумышленник приглашает пользователя на звонок в Zoom

• Притворяется, что устраняет проблему с аккаунтом

• Просит пользователя войти на экране или поделиться кодом 2FA

• Средства крадут через несколько минут после входа

Исследователи безопасности предупреждают, что инструменты дипфейк-видео и голоса делают эти мошенничества более убедительными в 2025 году.

Совет по безопасности: Биржи не планируют восстановление аккаунта или звонки для

верификации KYC через Zoom, WhatsApp или приватные приложения для чата. Если кто-то просит поделиться экраном или запрашивает коды во время звонка, отключитесь и немедленно сообщите об этом.

Почему фишинг-атаки успешны?

Фишинг работает, потому что злоумышленники нацелены на человеческую психологию, а не только на технологии. Chainalysis отмечает, что мошенничества с социальной инженерией были самой быстрорастущей криптоугрозой в 2025 году, движимой страхом, срочностью и поддельной знакомостью. Мошенники заставляют пользователей поверить, что произойдет что-то плохое, например приостановка аккаунта или заморозка средств, если они не будут действовать немедленно. Когда наступает паника, люди нажимают, не думая.

В криптосфере фишинг имеет дополнительное преимущество: транзакции необратимы. Как только сид-фраза, код 2FA или подпись кошелька утекли, средства могут быть перемещены через микшеры или кроссчейн-мосты в течение секунд, что делает восстановление почти невозможным. Вот почему мошенники предпочитают фишинг взлому, кража учетных данных проще и дешевле, чем эксплуатация кода.

Другим ключевым фактором является реализм. ИИ теперь помогает мошенникам генерировать письма, телефонные звонки и чат-сообщения, которые выглядят и звучат точно как настоящий агент поддержки. Некоторые атаки даже отражают ваш стиль письма или используют личные данные, утекшие из предыдущих взломов. Согласно отчету Chainalysis о криптопреступности 2025 года, эти тактики с поддержкой ИИ помогли довести доходы от мошенничества до не менее $9,9 млрд в 2024 году, продолжая расти в 2025 году.

Хорошие новости: как только вы знаете, как работает фишинг, ловушки становятся легче обнаружить. Следующий раздел показывает точно, на что обращать внимание, чтобы вы могли остановиться, проверить и защитить свои активы.

Как распознать фишинг-мошенничество: топ советы

Даже высоко убедительные сообщения раскрывают подсказки, если вы замедляетесь и проверяете детали. Вот наиболее распространенные красные флаги:

1. Общие приветствия и срочный язык: Фишинг-сообщения часто начинаются с "Уважаемый пользователь", "Держатель аккаунта" или вообще без приветствия. Они пытаются создать панику фразами типа:

• "Ваш аккаунт будет заблокирован"

• "Требуется немедленная верификация"

• "Обнаружен необычный вход"

Это чувство срочности намеренно. Исследователи безопасности отмечают, что большинство успешных криптофишинг-мошенничеств начинаются с триггера временного давления, заставляя жертв реагировать, не думая.

Если сообщение требует мгновенного действия, остановитесь и проверьте через официальное приложение или веб-сайт.

2. Грамматические или форматные ошибки: Профессиональные биржи корректируют все. Мошеннические сообщения часто содержат:

• Орфографические ошибки

• Странную пунктуацию

• Неправильную структуру предложений

• Несовместимые шрифты или интервалы

Эти ошибки появляются, потому что многие фишинг-операции автоматизированы или плохо переведены.

Если формулировка кажется "неправильной", считайте сообщение подозрительным.

3. Несовпадающие ссылки, короткие URL или похожие домены: Перед нажатием всегда проверяйте ссылку. Мошенники часто используют:

• Сокращатели URL (bit.ly, tinyurl)

• Дополнительные символы (bingx-service.com, bıngx.com)

• Домены с ошибками, которые выглядят близко к настоящему

Академический обзор 2025 года по атакам отравления кошельков обнаружил, что поддельные URL и подмена интерфейса способствовали десяткам миллионов украденной криптовалюты, часто потому что пользователи нажимали, не проверяя.

Наведите курсор для предварительного просмотра ссылок. Если это не bingx.com, не открывайте его.

4. Поддельные отправители или подмененные ID: Фишеры отправляют письма с адресов, которые выглядят официально на первый взгляд, например:

• support@bingx-helpdesk.com

• service@bıngx.com

• bingx-security@outlook.com

Они также подделывают имена отправителей SMS, чтобы сообщения выглядели так, будто они пришли от доверенной платформы.

Всегда проверяйте полный адрес электронной почты, а не только отображаемое имя. Если не уверены, откройте официальное приложение вместо сообщения.

Как избежать фишинг-крипто мошенничеств как пользователь BingX

Оставаться в безопасности в криптосфере сводится к двум вещам: умным привычкам и использованию инструментов безопасности, встроенных в BingX. Фишинг-атаки стали более продвинутыми, особенно с мошенничествами на основе ИИ, но несколько практических шагов значительно снижают риск.

1. Поддерживайте личную бдительность

• Добавьте официальные сайты в закладки: Всегда заходите на BingX с официального домена: https://www.bingx.com. Chainalysis отмечает, что тысячи жертв в месяц теряют средства после нажатия на фишинг-ссылки, замаскированные под страницы входа или эйрдропы. Добавление в закладки устраняет этот риск.

• Используйте надежные, уникальные пароли: Многие криптовзломы начинаются, когда злоумышленники повторно используют утекшие пароли с несвязанных сайтов. Исследователи безопасности предупреждают, что повторное использование паролей является основной причиной взлома биржевых аккаунтов. Используйте менеджер паролей для генерации и хранения сложных паролей.

• Включите двухфакторную аутентификацию (2FA): Включение 2FA блокирует большинство несанкционированных входов, особенно автоматические бот-атаки и подбор учетных данных. Отраслевые отчеты показывают, что аккаунты с 2FA более чем на 90% менее склонны к компрометации.

• Поддерживайте устройства обновленными: Устаревшие телефоны, браузеры и приложения легче эксплуатировать. Обновления программного обеспечения часто включают патчи безопасности, которые закрывают новые вредоносные программы и инструменты фишинга.

• Избегайте публичный Wi-Fi или используйте VPN: Публичные сети легко мониторить, и злоумышленники могут перехватывать данные входа. Если вы должны использовать публичный Wi-Fi, используйте доверенный VPN для шифрования трафика.

2. Используйте специальные функции безопасности BingX

BingX предоставляет несколько уровней защиты, чтобы помочь остановить фишинг-атаки, даже если мошенники получат ваш пароль.

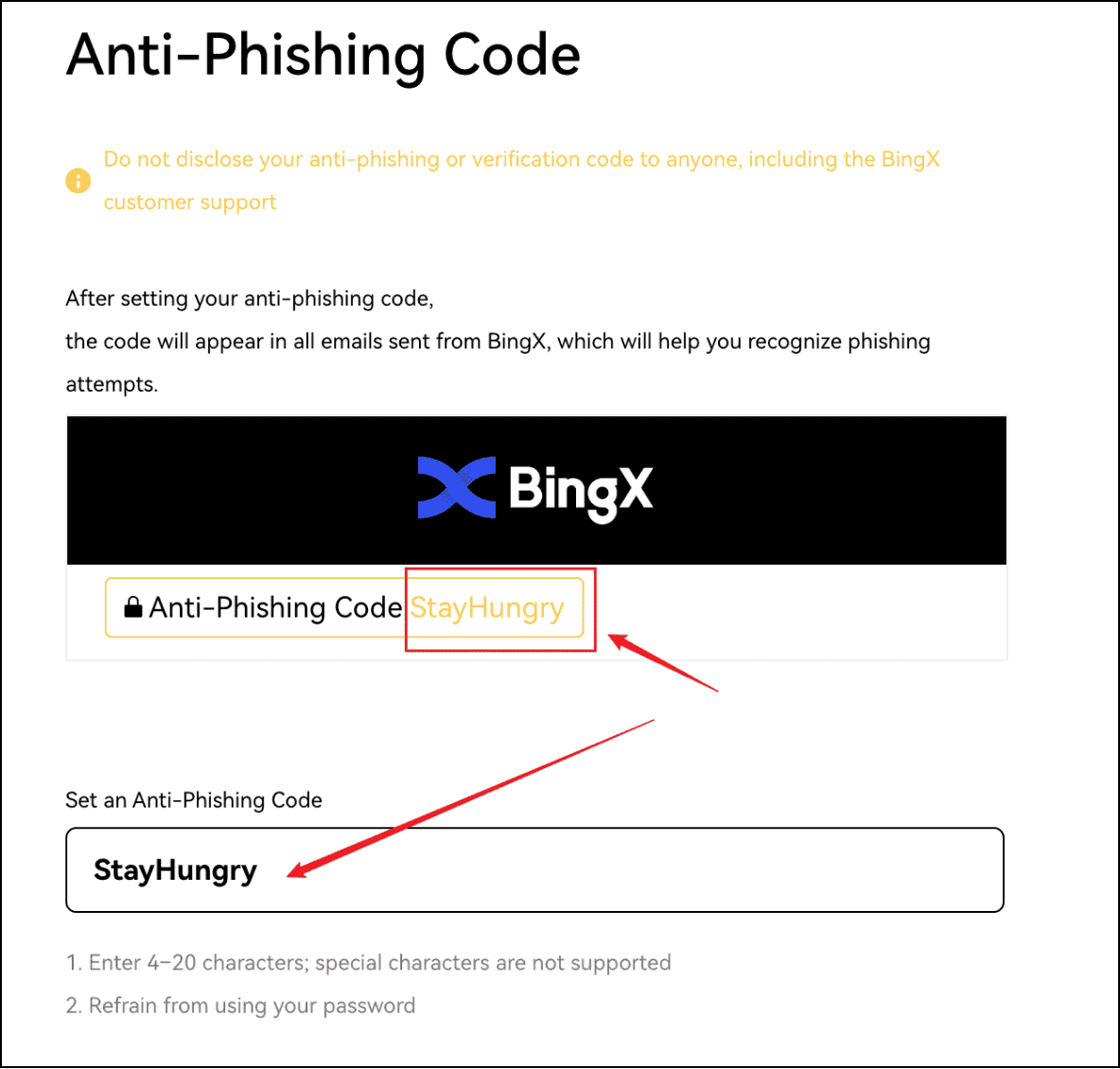

Антифишинговый код BingX

1. Настройте антифишинговый код: Когда включен, персонализированный код появляется во всех официальных письмах BingX. Если в письме отсутствует код, вероятно, оно поддельное. Вы можете активировать это в Аккаунт и безопасность → Антифишинговый код.

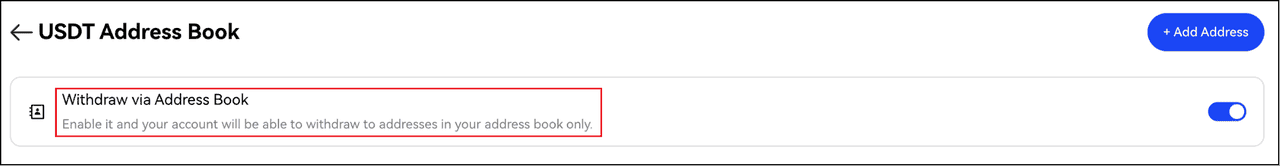

Вайтлист вывода на BingX

2. Включите вайтлист вывода: Эта функция позволяет предварительно одобрить безопасные адреса кошельков. Даже если кто-то проникнет в ваш аккаунт, он не сможет вывести средства на новый или неизвестный адрес. Перейдите в Аккаунт и безопасность → Вайтлист вывода, чтобы включить.

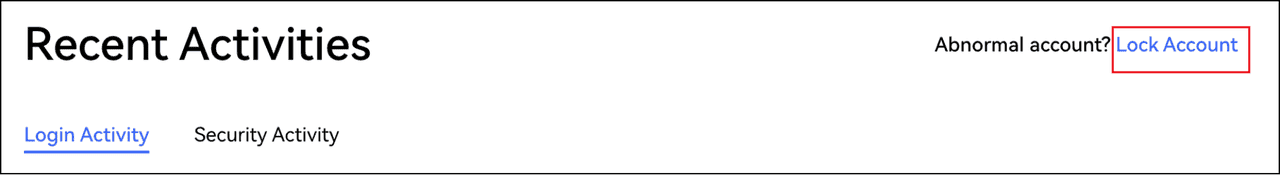

Как заблокировать ваш аккаунт BingX при подозрительной активности

3. Блокировка аккаунта одним кликом: Если вы заметили странные попытки входа или несанкционированные действия, BingX позволяет мгновенно заморозить ваш аккаунт. Это останавливает выводы, использование API и активные сессии.

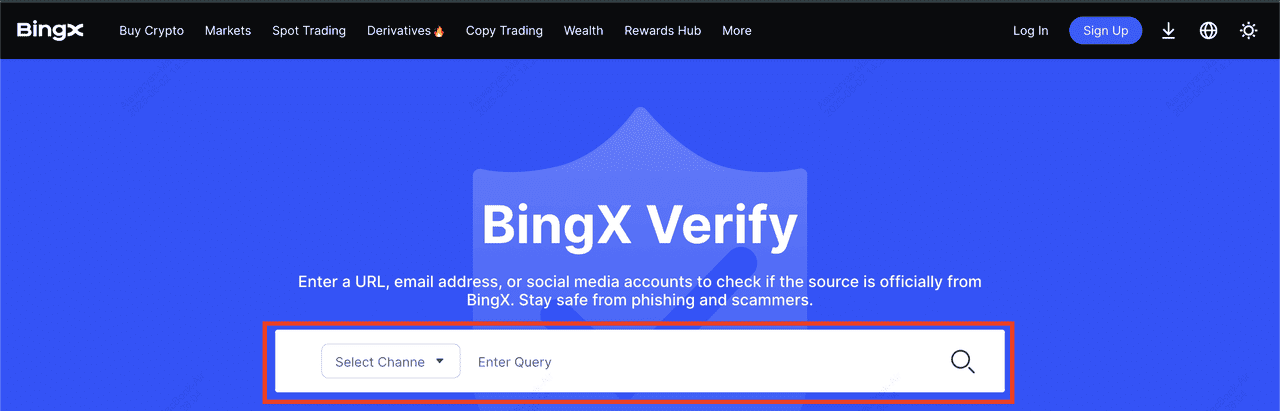

BingX Verify

4. Проверяйте официальные каналы: Загружайте приложение BingX только из Apple App Store, Google Play или с официального веб-сайта. Если вам нужно подтвердить, является ли страница, домен или социальный аккаунт настоящим, используйте BingX Verify, инструмент, предназначенный для идентификации официальных URL и порталов поддержки.

3. Используйте платформенную аутентификацию BingX

За кулисами BingX использует продвинутые протоколы безопасности электронной почты, включая DKIM, SPF и DMARC. Эти стандарты помогают предотвратить подделку мошенниками писем @bingx.com и обеспечивают, что официальные сообщения действительно приходят с платформы.

Однако одних технологий недостаточно; ваша осведомленность по-прежнему играет самую большую роль. Всегда дважды проверяйте URL, никогда не делитесь сид-фразами и будьте осторожны с прямыми сообщениями или "срочными оповещениями аккаунта".

Что делать, если вы подозреваете фишинг-мошенничество

Если что-то кажется неправильным, действуйте немедленно. Быстрая реакция может остановить злоумышленников от перемещения средств.

1. Отключитесь немедленно: Измените свои пароли, начиная с BingX и вашей электронной почты. Отзовите сессии входа на других устройствах и просканируйте на вредоносное ПО, прежде чем снова использовать это устройство.

2. Обратитесь в поддержку BingX: Используйте support@bingx.com или чат поддержки в приложении. Если вы не можете получить доступ к своему аккаунту, объясните ситуацию, чтобы команда безопасности могла помочь заблокировать его и предотвратить несанкционированные выводы.

3. Переведите активы в безопасный кошелек: Если ваш кошелек скомпрометирован, переместите средства в безопасный кошелек — предпочтительно аппаратный кошелек или новый программный кошелек, который никогда не использовался на скомпрометированном устройстве.

4. Сообщите о мошенничестве: Сообщите об инциденте в поддержку BingX, органы по борьбе с киберпреступностью вашей страны, такие как FTC в США, и доверенные криптосообщества безопасности. Быстрое сообщение может помочь заблокировать адреса мошенника или предупредить других пользователей, прежде чем они потеряют средства.

Заключение: оставайтесь информированными, оставайтесь в безопасности

Фишинг-мошенничества быстро развиваются. Chainalysis сообщает, что криптомошенничества с поддержкой ИИ помогли довести глобальные доходы от мошенничества до не менее $9,9 млрд в 2024 году, при этом 2025 год показывает непрерывный рост, поскольку злоумышленники масштабируют фишинг-кампании через электронную почту, SMS, дипфейк-звонки и поддельные приложения. Угрозы реальны, но и защита тоже.

Оставаться в безопасности начинается с осведомленности и заканчивается действием. Следите за доверенными источниками аналитики угроз, такими как Chainalysis, CertiK и Scam Sniffer, которые публикуют оповещения в реальном времени о мошеннических кошельках, поддельных доменах, фишинг-кампаниях с поддержкой ИИ и активности дренеров кошельков.

BingX также предоставляет обновления безопасности, руководства и советы по безопасности платформы через блог BingX, академию BingX и официальные каналы в социальных сетях. Регулярная проверка этих ресурсов дает вам раннее предупреждение о трендовых мошенничествах и новых защитных функциях.

Криптобезопасность — это не только личное дело; обмен знаниями защищает все сообщество. Многие жертвы фишинга говорят, что "не знали, на что обращать внимание", пока не стало слишком поздно. Обучение друзей и семьи тому, как распознавать поддельные сообщения, всплывающие окна и имитацию поддержки, снижает шансы того, что кто-то из ваших знакомых станет следующей целью.

Краткий обзор: как защитить себя

• Оставайтесь скептичными к срочным оповещениям, розыгрышам и неизвестным ссылкам

• Добавьте официальные веб-сайты в закладки и избегайте нажатия на ссылки входа в сообщениях

• Используйте надежные пароли, 2FA и включите ваш антифишинговый код BingX

• Включите вайтлист вывода и заблокируйте ваш аккаунт, если что-то выглядит подозрительно

• Поддерживайте ваш телефон, браузер и приложения обновленными для блокировки вредоносного ПО

Ваш аккаунт BingX и ваши криптоактивы ценны. Несколько умных привычек и правильные инструменты безопасности имеют большое значение. Оставайтесь информированными. Оставайтесь начеку. Оставайтесь под контролем.