Фішингові шахрайства прискорюються в криптосфері та стають розумнішими завдяки

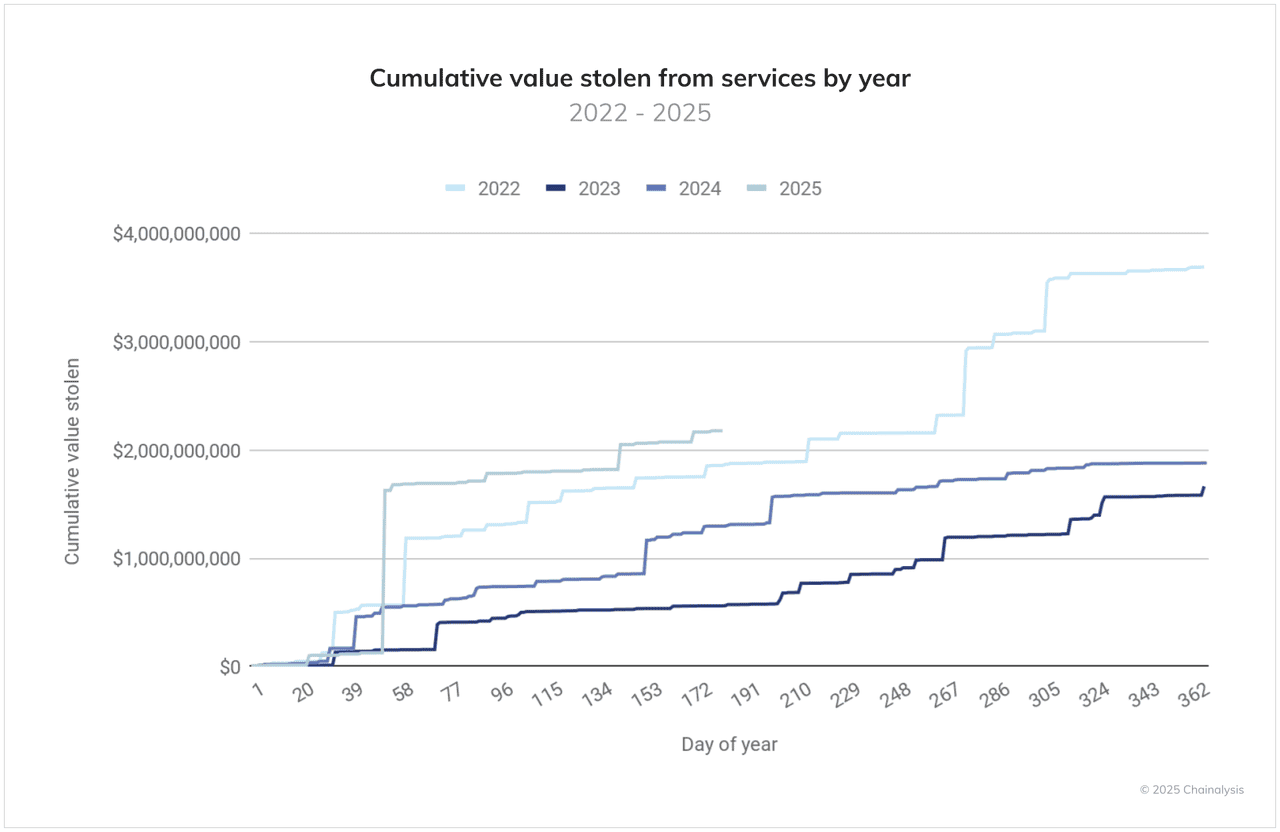

штучному інтелекту. Огляд CertiK за 2024 рік приписує 1,05 мільярда доларів втрат лише 296 фішинговим інцидентам, що робить його найдорожчим вектором атак року. У 2025 році вкрадені кошти вже перевищили 2,17 мільярда доларів до листопада, спричинені великими злочинами на біржах та все більш витонченими

соціальною інженерією, включаючи AI-підтримувані приманки та дипфейки.

Сукупна вартість, вкрадена з сервісів між 2022 та 2025 роками | Джерело: Chainalysis

Chainalysis та Reuters обидва відзначають GenAI як ключову силу, що стоїть за рекордними доходами від шахрайств на рівні щонайменше 9,9 мільярда доларів у 2024 році, в той час як дані про дотримання вимог показують, що шахрайства соціальної інженерії становлять 40,8% інцидентів безпеки цього року, значно випереджаючи чисто технічні експлойти. Яскравий приклад: одна жертва втратила 783 BTC вартістю близько 91 мільйона доларів у серпні 2025 року після того, як була обманута підробним агентом "служби підтримки"

апаратного гаманця.

Як користувач BingX, цей контекст має значення: шахраї тепер поєднують сайти-подібники, підроблену підтримку, імітацію WhatsApp/Telegram та AI-генеровані голоси, щоб примусити вас до помилок.

Цей посібник пояснює, як працює криптофішинг, як швидко помітити червоні прапорці та які

засоби безпеки BingX, такі як антифішинговий код, білий список виведень, блокування акаунту в екстрених ситуаціях, допомагають зберегти ваші кошти в безпеці, щоб ви могли торгувати з упевненістю.

Що таке криптофішингове шахрайство?

Криптофішингове шахрайство — це тип кібератаки, де шахраї видають себе за того, кому ви довіряєте, як-от криптобіржа, постачальник гаманця або агент служби підтримки клієнтів, щоб вкрасти вашу конфіденційну інформацію. Їхня мета — отримати доступ до ваших приватних ключів, фраз-паролів гаманця або облікових даних для входу в акаунт, щоб вони могли взяти під контроль ваші криптоактиви.

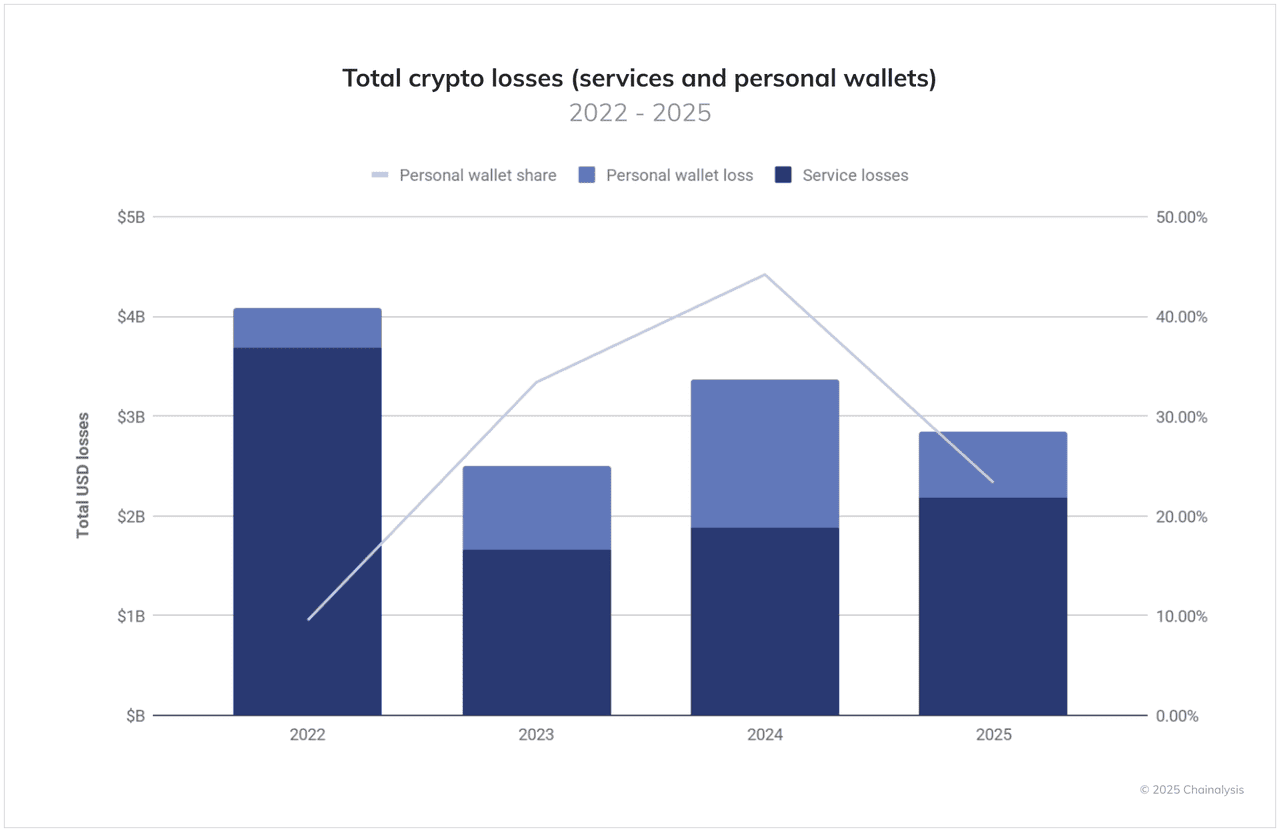

Загальні втрати криптовалют, включаючи сервіси та персональні гаманці | Джерело: Chainalysis

Різні форми фішингових атак

• Email-фішинг: Шахраї надсилають схожі електронні листи з терміновими попередженнями та посиланнями на підроблені сторінки входу або скидання пароля, призначені для крадіжки ваших облікових даних. Це був топовий вектор втрат криптовалют у 2024 році, за даними фірм безпеки.

• Смішинг (SMS): Підроблені текстові повідомлення містять скорочені або схожі URL-адреси, які стверджують, що перевіряють ваш акаунт або пропонують аірдропи, але перенаправляють на сайти для крадіжки облікових даних. Ці атаки націлені на користувачів, які довіряють мобільним сповіщенням.

• Вішинг (голос): Підроблені ідентифікатори викликаючого та тепер AI-клони голосу видають себе за службу підтримки клієнтів і обманюють жертв, розкриваючи

коди 2FA (двофакторна автентифікація) або фрази-паролі. Голосові шахрайства соціальної інженерії були одним з найбільших рушіїв втрат у 2025 році.

• Підроблені спливаючі вікна/накладки: Шкідливі спливаючі вікна на сайтах з опечатками або заражених вебсайтах просять користувачів "повторно ввести" паролі гаманця або виконати підроблені перевірки безпеки для збору конфіденційних даних.

• Отруєння адрес/переміщення нульової вартості: Зловмисники надсилають транзакції нульової вартості з схожих адрес гаманців, сподіваючись, що ви пізніше скопіюєте неправильну; одна жертва втратила приблизно 91 мільйон доларів у BTC через цю тактику.

• Імітація додатків/IM: Шахраї створюють підроблені акаунти WhatsApp або Telegram з офіційним брендингом, щоб просити кошти або приватні ключі, хоча легітимні платформи публічно попереджають, що вони ніколи не надсилатимуть DM користувачам з інвестиційними можливостями.

Які є поширені типи криптофішингових шахрайств?

Фішингові шахрайства в криптосфері стають все більш просунутими кожного року. Chainalysis та CertiK обидва повідомили про рекордно високі втрати від фішингу на початку 2025 року, з понад 2,17 мільярда доларів, вкрадених лише в першій половині року через суміш електронних пасток, підроблених вебсайтів, AI-генерованих дзвінків та атак отруєння гаманців. Всі ці шахрайства мають на меті вкрасти ваші облікові дані для входу, фразу-пароль або схвалення підпису в блокчейні.

Нижче наведені приклади деяких з найпоширеніших фішингових атак та як вони працюють.

1. Підроблені електронні листи: Email-фішинг

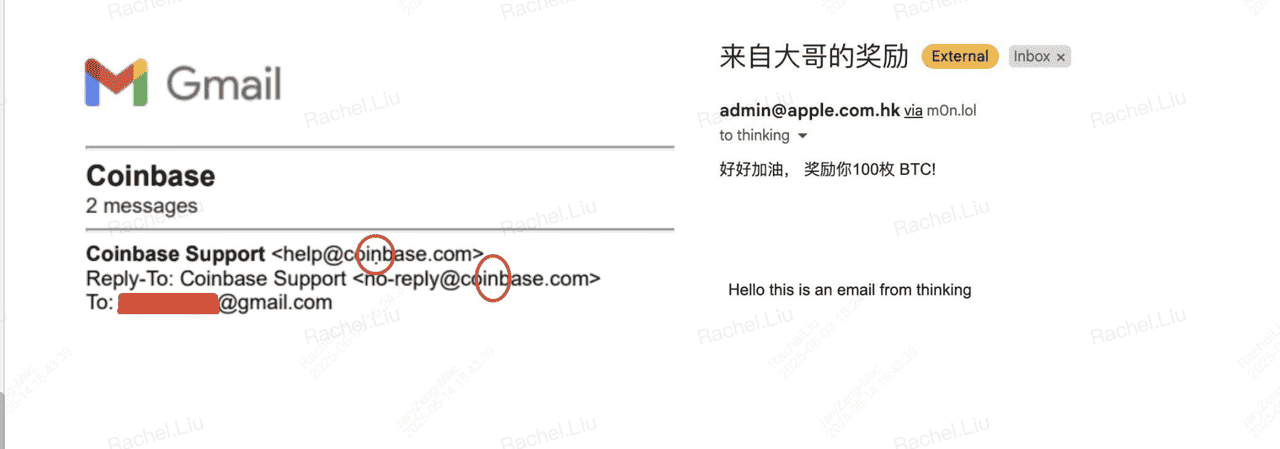

Приклад спроби email-фішингу

Електронна пошта залишається одним з найефективніших інструментів фішингу, оскільки шахраї можуть легко зробити повідомлення офіційними. Вони копіюють логотипи, кольори та стилі написання з довірених платформ, іноді навіть підробляючи ім'я відправника.

Ви можете отримати електронний лист з повідомленням:

• "Виявлено підозрілий вхід"

• "Ваше виведення призупинено"

• "Перевірте свій акаунт, щоб уникнути блокування"

Електронний лист містить посилання на підроблену сторінку входу. Як тільки ви введете свій пароль або код 2FA, зловмисник краде його та негайно вичерпує ваш акаунт.

Перевірка даних: CertiK повідомив, що фішинг був атакою №1 у 2024 році, що становить понад 1,05 мільярда доларів втрат до листопада 2025 року, а email-фішинг залишається основною точкою входу.

Порада безпеки: Завжди перевіряйте повну адресу електронної пошти відправника та шукайте орфографічні помилки. Якщо сумніваєтеся, перейдіть безпосередньо на офіційний сайт замість кліку на посилання в електронному листі.

2. Підроблені вебсайти: сайти-копії та спуфінг URL

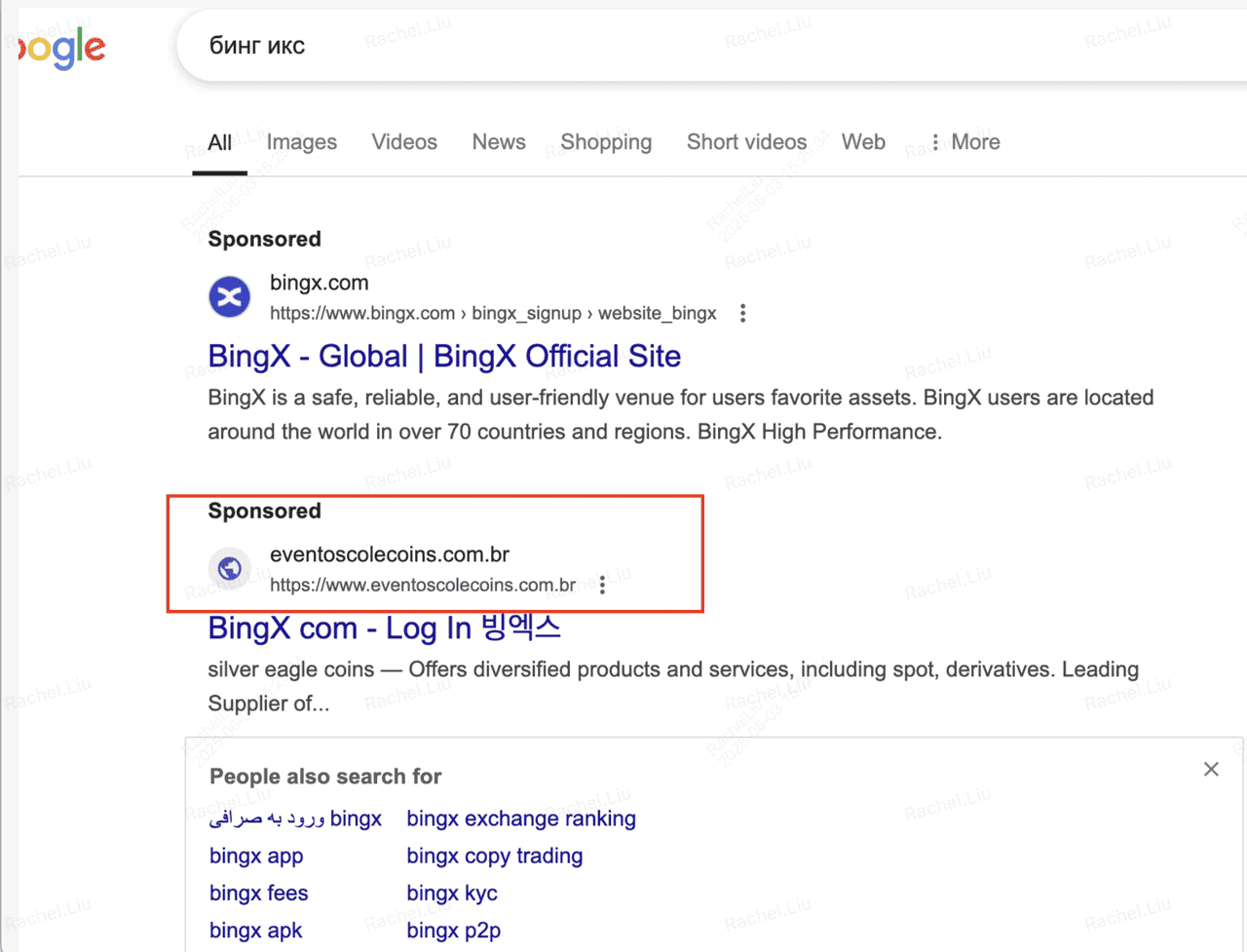

Приклад фішингової атаки зі спуфінгом URL

Шахраї створюють підроблені сторінки входу, які виглядають майже ідентично справжнім біржам. Вони часто використовують URL-адреси, які відрізняються на один або два символи від справжнього домену; наприклад:

• bingx-secure.com

• bıngx.com (використовуючи інший символ)

• bingx-app.help

Якщо ви введете свої дані для входу, фразу-пароль або код 2FA, зловмисники отримають повний доступ до вашого гаманця або акаунту на біржі.

Реальний приклад: Дослідження 2025 року, опубліковане на arXiv дослідниками з Гонконгського політехнічного університету та UC San Diego, проаналізувало понад 6600 інцидентів отруєння адрес в мережах Ethereum та BNB Chain, оцінивши понад 83,8 мільйона доларів втрат, пов'язаних зі схожими URL-адресами та підробленими інтерфейсами гаманців.

Порада безпеки: Додайте в закладки офіційний вебсайт BingX і входьте лише з збережених закладок. Двічі перевіряйте кожну URL-адресу перед введенням облікових даних.

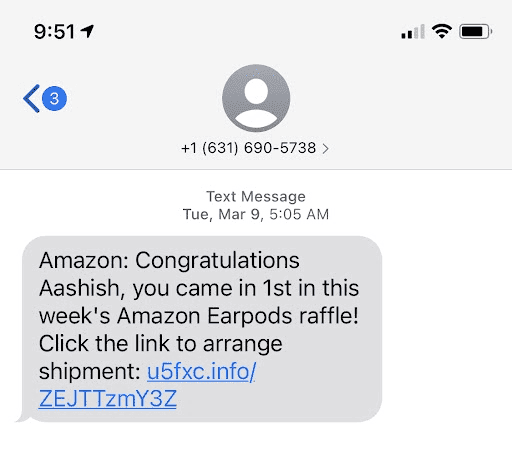

3. Смішинг або SMS-фішинг

Приклад смішинг (SMS-фішинг) атаки | Джерело: Berkeley IT Lab

Смішинг відбувається через текстові повідомлення, призначені для того, щоб залякати вас до термінових дій. Ці повідомлення можуть стверджувати:

• Ваш акаунт заблоковано

• Ваше виведення не вдалося

• Ви кваліфікуєтеся для безплатного аірдропу

SMS містить коротку URL-адресу (як-от bit.ly або tinyurl посилання), що веде до шкідливого вебсайту.

Чому спрацьовують смішинг-атаки: Люди довіряють мобільним сповіщенням більше, ніж електронній пошті, тому вони реагують швидко, і шахраї грають на цій терміновості.

Порада безпеки: Ніколи не натискайте на SMS-посилання, що стверджують про виправлення проблем з акаунтом. Натомість відкрийте додаток BingX або вебсайт безпосередньо та перевірте сповіщення там.

4. Вішинг або голосовий фішинг

Вішинг-шахрайства надходять через телефонні дзвінки від когось, хто видає себе за "службу підтримки BingX", "команду безпеки біржі" або навіть ваш банк. Вони стверджують, що є проблема з вашим акаунтом, і просять:

• Коди 2FA

• Паролі

• Фрази-паролі гаманця

• Віддалений доступ до пристрою

Завдяки AI шахраї тепер використовують клонування голосу, щоб звучати як справжні агенти підтримки — або навіть як хтось, кого ви знаєте.

Дані: Згідно зі звітом про безпеку WhiteBIT 2025 року, шахрайства соціальної інженерії (включаючи вішинг) становили 40,8% інцидентів криптобезпеки цього року.

Попередження: BingX ніколи не зателефонує вам з проханням пароля, коду перевірки або фрази-пароля. Якщо хтось дзвонить з проханням про них, негайно покладіть слухавку.

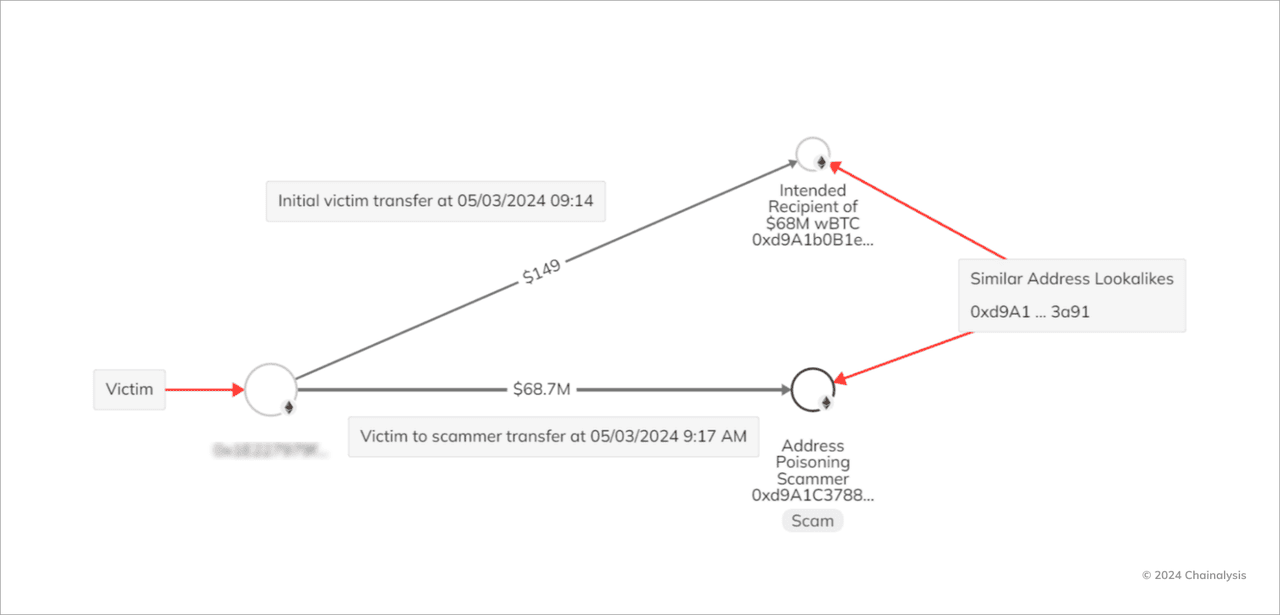

5. Переведення нульової вартості та отруєння адрес

Як працює шахрайство з отруєнням адрес | Джерело: Chainalysis

Це шахрайство націлене на вашу історію транзакцій, а не на вашу скриньку. Зловмисники надсилають транзакцію нульової вартості у ваш гаманець з адреси, яка виглядає майже ідентично тій, якій ви довіряєте. Пізніше, коли ви копіюєте попередню адресу для надсилання коштів, ви можете випадково вибрати підроблену адресу шахрая.

Реальний приклад: Жертва втратила 91 мільйон доларів у Bitcoin (783 BTC) у серпні 2025 року після того, як попалася на цю хитрість двічі під час великих переведень. Аналітики блокчейну підтвердили, що зловмисник використовував отруєння адрес для перехоплення коштів.

Порада безпеки: Ніколи не покладайтеся лише на перші та останні кілька символів адреси гаманця. Використовуйте довірену адресну книгу або вручну перевіряйте всю адресу перед надсиланням.

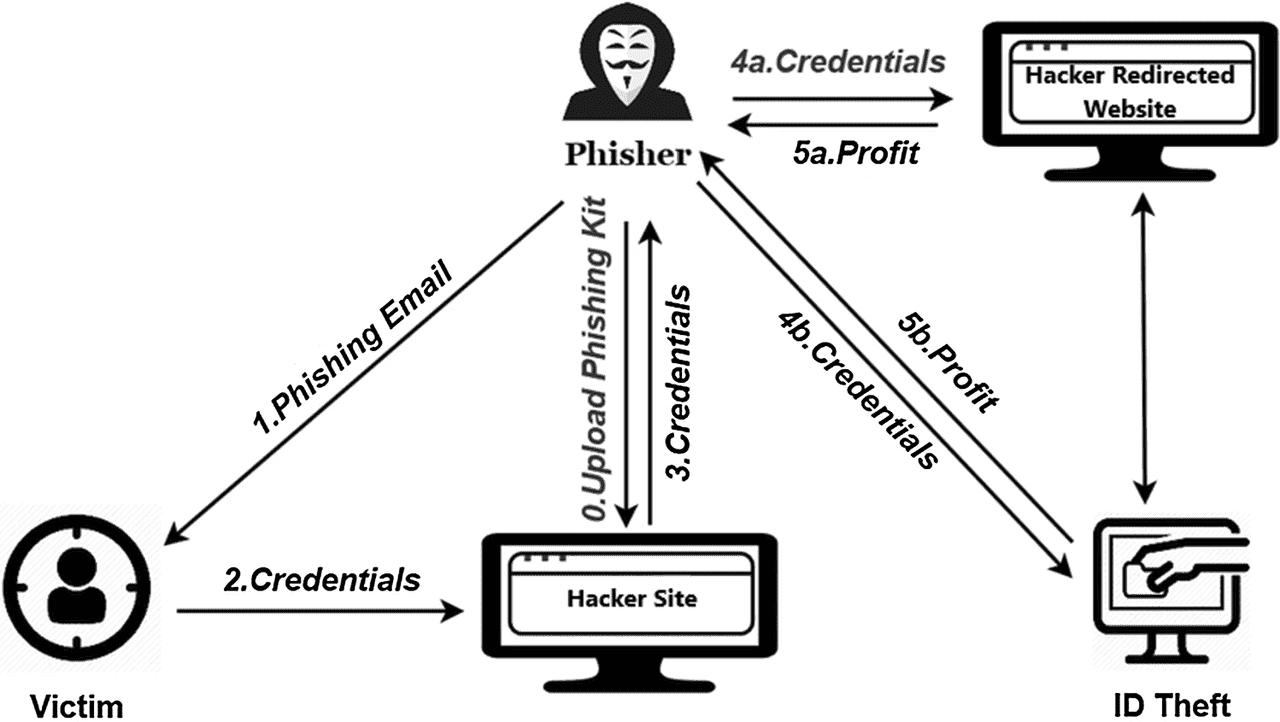

6. AI-підтримувані фішингові атаки

Як працює AI-підтримувана фішингова атака | Джерело: WeSecureApp

Штучний інтелект змінив фішинговий ландшафт. Зловмисники тепер використовують AI-чатботи, клони голосу та дипфейк-відео, щоб зробити шахрайства більш реалістичними та важчими для виявлення. Згідно зі звітом Chainalysis про криптозлочинність 2025 року,

AI-підтримуваний фішинг допоміг підштовхнути доходи від криптошахрайств до щонайменше 9,9 мільярда доларів у 2024 році, і аналітики повідомляють про різке зростання у 2025 році, оскільки шахраї масштабують атаки швидше, ніж раніше.

AI-інструменти дозволяють шахраям:

• Генерувати реалістичні чати служби підтримки клієнтів, які копіюють офіційний тон та форматування

• Створювати дипфейк голосові дзвінки, які звучать як справжні агенти біржі або навіть друзі

• Персоналізувати фішингові електронні листи, використовуючи витекли дані, такі як імена, регіони або історія входів

Ці атаки відчуваються "легітимними", оскільки вони виглядають людськими, відповідають у реальному часі та імітують те, як говорять справжні команди підтримки. Деякі навіть включають підроблені антифішингові коди та попередження про "підозрілу активність акаунту", щоб тиснути на користувачів, щоб вони натискали на шкідливі посилання.

Нагадування про безпеку: Якщо повідомлення відчувається незвично персоналізованим, просить термінової перевірки або підштовхує вас до швидкого кліку, зупиніться. Завжди перевіряйте через офіційний додаток або вебсайт замість відповіді на електронні листи, спливаючі вікна, DM або дзвінки.

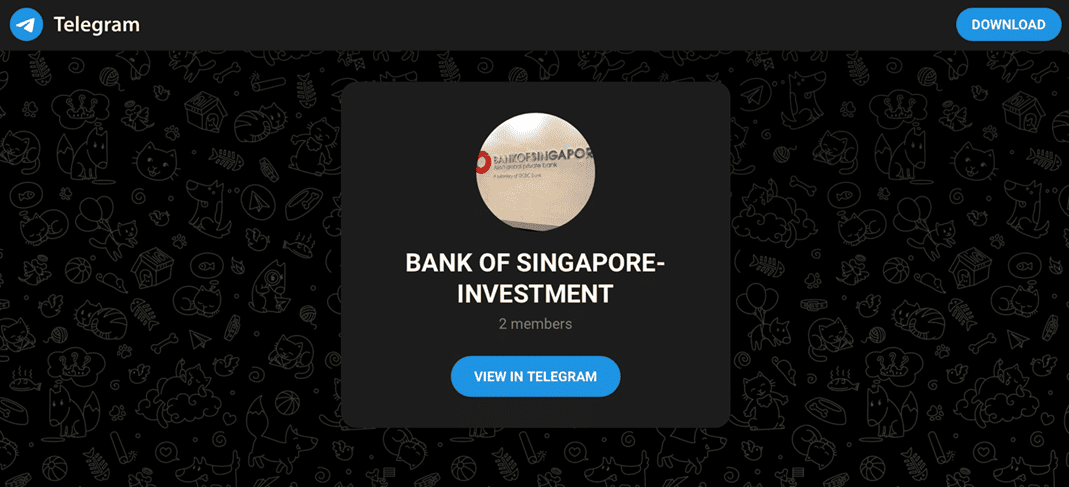

7. Telegram-фішинг через підроблених ботів та адміністраторів

Приклад Telegram-фішингової атаки | Джерело: Bank of Singapore

Telegram є важливим центром для криптоспільнот, але також основною мішенню для фішингу. Шахраї часто створюють підроблених "ботів підтримки" або видають себе за адміністраторів проектів, щоб заманити користувачів до розкриття облікових даних гаманця. Згідно зі звітом про безпеку WhiteBIT 2025 року, шахрайства на платформах обміну повідомленнями, особливо в Telegram, становили понад 10% усіх інцидентів криптофішингу, при цьому зловмисники видавали себе за тих, хто виправляє "помилки депозиту" або "невдачі виведення".

Типове шахрайство виглядає так:

• Підроблений бот надсилає вам DM після того, як ви приєднуєтеся до криптогрупи

• Він стверджує, що була помилка обробки з вашим депозитом або KYC

• Він просить вашу фразу-пароль або направляє вас до підробленого "порталу підтримки"

Як тільки фраза-пароль або приватний ключ введені, кошти зазвичай крадуться протягом хвилин.

Порада безпеки: Жодна біржа або команда підтримки не надішле вам DM першою. Справжній персонал ніколи не просить фрази-паролі або експорти гаманця. Завжди перевіряйте адміністраторів, перевіривши офіційний канал групи.

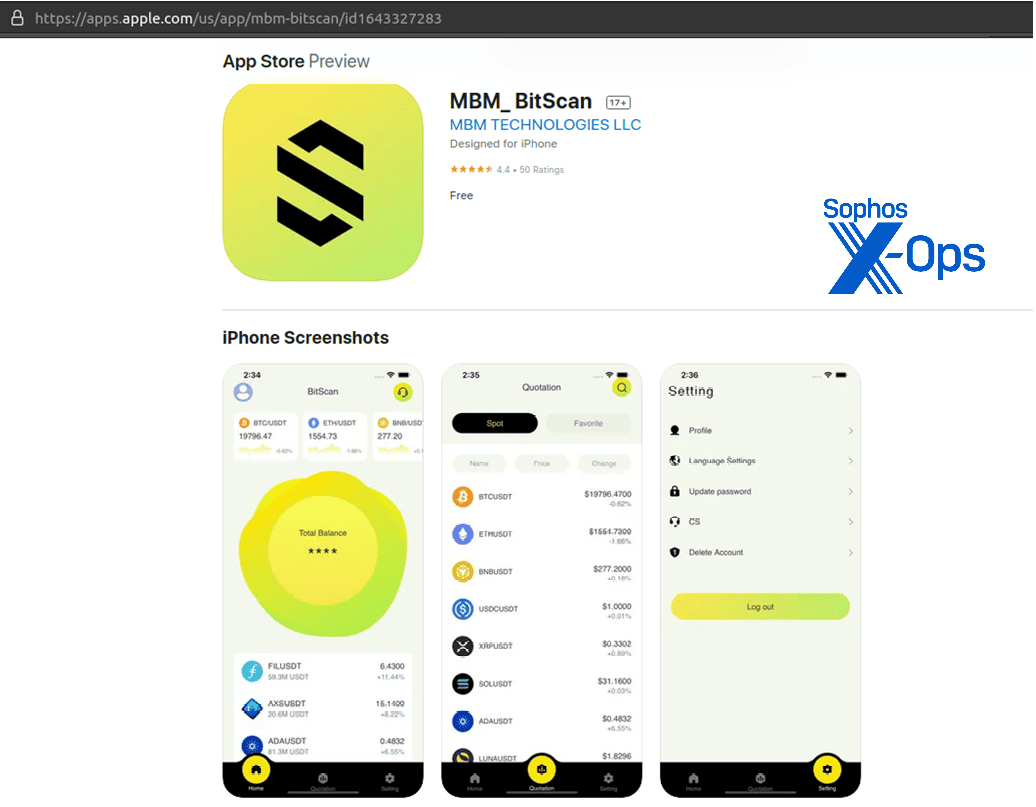

8. Фішинг у магазині додатків: підроблені додатки

Підроблений лістинг криптододатка в магазині додатків | Джерело: Sophos

Шахраї також маскують шкідливе ПЗ під "додатки гаманців", "трекери портфелів" або підроблені версії справжніх торгових платформ. Деякі з'являються в сторонніх Android-магазинах, а інші тимчасово проскальзують в офіційні магазини додатків перед тим, як їх повідомляють. Ці додатки збирають облікові дані для входу, реєструють натискання клавіш або імітують інтерфейси гаманця для схвалення несанкціонованих переведень.

Кібербезпекова фірма Sophos повідомила про кілька випадків 2025 року, коли підроблені додатки гаманців збирали приватні ключі та надсилали їх безпосередньо на сервери, контрольовані зловмисниками. У багатьох інцидентах користувачі вірили, що використовують офіційний додаток, оскільки інтерфейс виглядав ідентично.

Порада безпеки: Завжди завантажуйте додатки з надійних джерел, таких як офіційний вебсайт, Apple App Store або Google Play Store. Двічі перевіряйте ім'я розробника та відгуки перед встановленням.

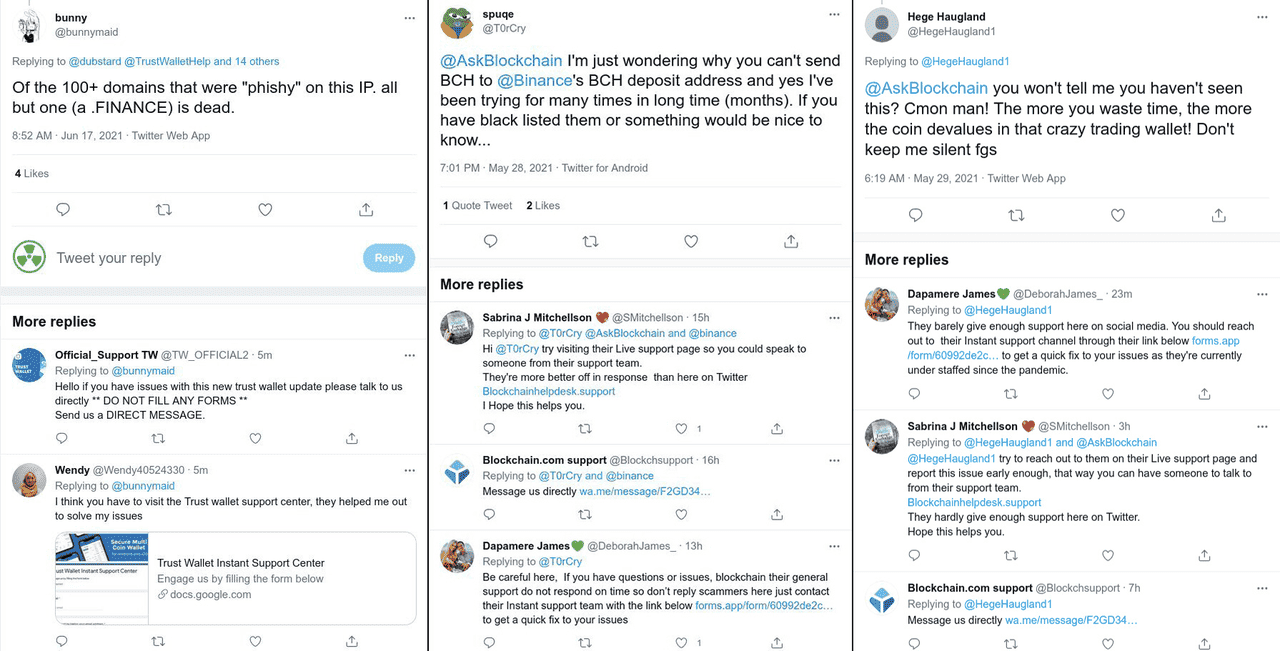

9. Фішинг у соціальних мережах: підроблені акаунти X/Twitter та роздачі

Приклад Twitter/X фішингового шахрайства | Джерело: Kaspersky

X (раніше Twitter) широко використовується для криптооголошень, але шахраї експлуатують його для просування підроблених аірдропів та роздач. Зловмисники видають себе за біржі, засновників або інфлюенсерів та публікують посилання, які вимагають підключення гаманців, приватних ключів або підписів транзакцій.

Ці шахрайства часто включають:

• Підроблені профілі, схожі на верифіковані

• Скріншоти, що показують "успішні нагороди"

• QR-коди або фішингові посилання на підроблені сторінки подій

Як тільки гаманець підключається або підписує шкідливий контракт, зловмисники можуть вичерпати кошти або взяти схвалення токенів. Chainalysis та дослідники кібербезпеки попереджають, що шахрайства соціальної інженерії, особливо посилання на підроблені роздачі, продовжують бути провідним рушієм втрат від осушувачів гаманців у 2025 році.

Порада безпеки: Ніколи не довіряйте посиланням на роздачі у відповідях або DM. Завжди підтверджуйте новини на офіційному вебсайті біржі або верифікованому профілі в соціальних мережах.

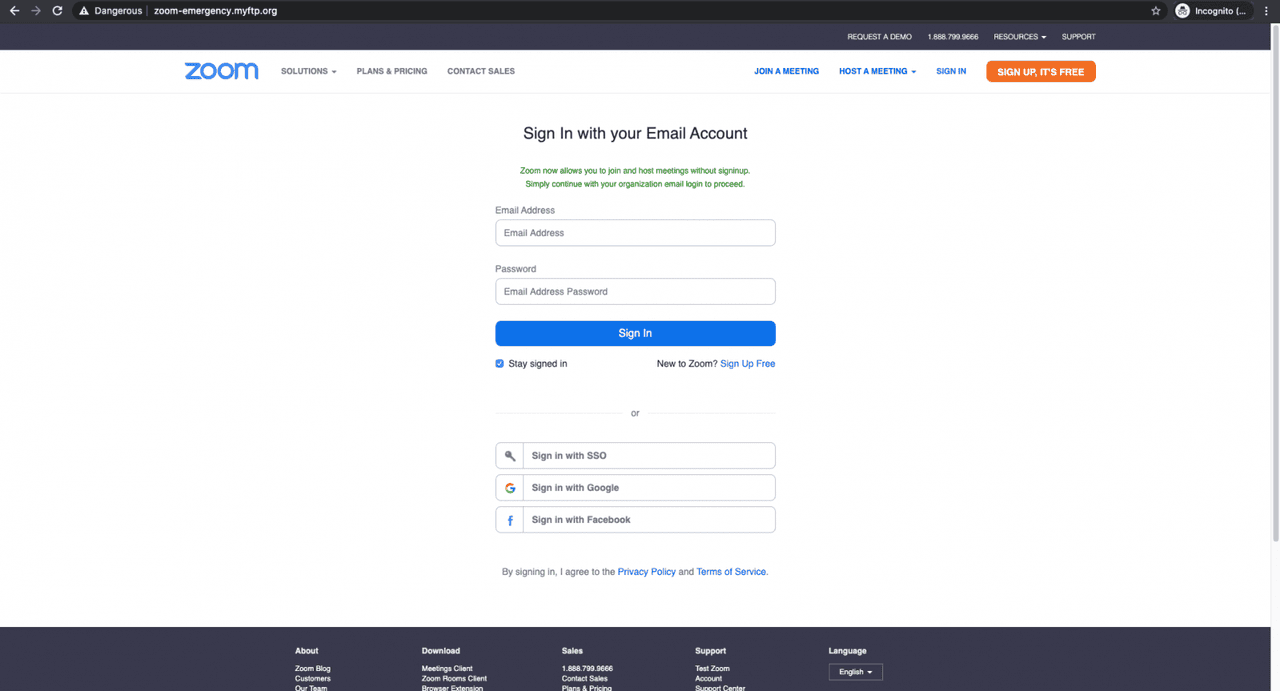

10. Фішинг у чат-додатках: імітація Zoom або WhatsApp

Приклад Zoom фішингового шахрайства | Джерело: BleepingComputer

Шахраї все частіше використовують Zoom, WhatsApp та інші чат-додатки, щоб видавати себе за підтримку або інвестиційних радників. Вони можуть надіслати запрошення в календар або повідомлення з пропозицією "огляду портфеля" або стверджувати, що ваш акаунт має проблему, яка потребує термінової уваги.

Поширена тактика:

• Зловмисник запрошує користувача на Zoom-дзвінок

• Видає себе за того, хто вирішує проблему з акаунтом

• Просить користувача увійти на екрані або поділитися кодом 2FA

• Кошти крадуться протягом хвилин після входу

Дослідники безпеки попереджають, що інструmenти дипфейк відео та голосу роблять ці шахрайства більш переконливими у 2025 році.

Порада безпеки: Біржі не планують дзвінки відновлення акаунту або

перевірку KYC через Zoom, WhatsApp або приватні чат-додатки. Якщо хтось просить поділитися екраном або запитує коди під час дзвінка, відключіться та негайно повідомте.

Чому вдаються фішингові атаки?

Фішинг працює, оскільки зловмисники націлюються на людську психологію, а не лише на технології. Chainalysis зазначає, що шахрайства соціальної інженерії були найшвидше зростаючою криптозагрозою у 2025 році, керовані страхом, терміновістю та підробленою знайомістю. Шахраї змушують користувачів вірити, що станеться щось погане, як-от блокування акаунту або заморожування коштів, якщо вони не дістануть негайно. Коли настає паніка, люди натискають, не думаючи.

У криптосфері фішинг має додаткову перевагу: транзакції незворотні. Як тільки фраза-пароль, код 2FA або підпис гаманця витікають, кошти можуть бути переміщені через міксери або міжланцюгові мости протягом секунд, роблячи відновлення майже неможливим. Ось чому шахраї віддають перевагу фішингу перед хакерством — крадіжка облікових даних легша та дешевша за експлуатацію коду.

Іншим ключовим фактором є реалізм. AI тепер допомагає шахраям генерувати електронні листи, телефонні дзвінки та чат-повідомлення, які виглядають і звучать точно як легітимний агент підтримки. Деякі атаки навіть відображають ваш стиль написання або використовують особисті деталі, витекли з попередніх злочинів. Згідно зі звітом Chainalysis про криптозлочинність 2025 року, ці AI-підтримувані тактики допомогли підштовхнути доходи від шахрайств до щонайменше 9,9 мільярда доларів у 2024 році, продовжуючи зростати у 2025 році.

Хороші новини: як тільки ви знаєте, як працює фішинг, пастки стають легшими для виявлення. Наступний розділ показує точно, на що звертати увагу, щоб ви могли зупинитися, перевірити та захистити свої активи.

Як виявити фішингове шахрайство: топові поради

Навіть дуже переконливі повідомлення розкривають підказки, якщо ви сповільнюєтесь і перевіряєте деталі. Ось найпоширеніші червоні прапорці:

1. Загальні привітання та термінова мова: Фішингові повідомлення часто починаються з "Шановний користувачу", "Власник акаунту" або взагалі без привітання. Вони намагаються створити паніку фразами, такими як:

• "Ваш акаунт буде заблоковано"

• "Потрібна негайна перевірка"

• "Виявлено незвичайний вхід"

Це відчуття терміновості є навмисним. Дослідники безпеки зазначають, що більшість успішних криптофішингових шахрайств починаються з тригера тиску часу, підштовхуючи жертв реагувати перед роздумами.

Якщо повідомлення вимагає миттєвої дії, зупиніться та перевірте через офіційний додаток або вебсайт.

2. Граматичні або форматові помилки: Професійні біржі коректують все. Шахрайські повідомлення часто містять:

• Орфографічні помилки

• Дивну пунктуацію

• Незвичну структуру речень

• Непослідовні шрифти або інтервали

Ці помилки з'являються, оскільки багато фішингових операцій автоматизовані або погано перекладені.

Якщо формулювання відчувається "неправильним", розглядайте повідомлення як підозріле.

3. Невідповідні посилання, короткі URL або схожі домени: Перед кліком завжди перевіряйте посилання. Шахраї часто використовують:

• Скорочувачі URL (bit.ly, tinyurl)

• Додаткові символи (bingx-service.com, bıngx.com)

• Неправильно написані домени, які виглядають близько до справжніх

Академічний огляд 2025 року щодо атак отруєння гаманців виявив, що підроблені URL та спуфінг інтерфейсу сприяли десяткам мільйонів вкрадених криптовалют, часто тому, що користувачі натискали без перевірки.

Наведіть курсор для попереднього перегляду посилань. Якщо це не bingx.com, не відкривайте його.

4. Підроблені відправники або спуфені ідентифікатори: Фішери надсилають електронні листи з адрес, які виглядають офіційно на перший погляд, наприклад:

• support@bingx-helpdesk.com

• service@bıngx.com

• bingx-security@outlook.com

Вони також підробляють імена відправників SMS, щоб повідомлення здавалися від довіреної платформи.

Завжди перевіряйте повну адресу електронної пошти, а не лише відображуване ім'я. Якщо не впевнені, відкрийте офіційний додаток замість повідомлення.

Як уникнути криптофішингових шахрайств як користувач BingX

Залишатися в безпеці в криптосфері зводиться до двох речей: розумних звичок та використання інструментів безпеки, вбудованих у BingX. Фішингові атаки стали більш просунутими, особливо з AI-підтримуваними шахрайствами, але кілька практичних кроків значно знижують ризик.

1. Підтримуйте особисту пильність

• Додайте в закладки офіційні сайти: Завжди заходьте на BingX з офіційного домену: https://www.bingx.com. Chainalysis зазначає, що тисячі жертв щомісяця втрачають кошти після кліку на фішингові посилання, замаскованих під сторінки входу або аірдропи. Закладки усувають цей ризик.

• Використовуйте сильні, унікальні паролі: Багато криптозломів починаються, коли зловмисники повторно використовують витеклі паролі з непов'язаних сайтів. Дослідники безпеки попереджають, що повторно використані паролі є провідною причиною захоплення акаунтів на біржах. Використовуйте менеджер паролів для генерації та зберігання складних паролів.

• Увімкніть двофакторну автентифікацію (2FA): Увімкнення 2FA блокує більшість несанкціонованих входів, особливо автоматизовані бот-атаки та брутфорс облікових даних. Галузеві звіти показують, що акаунти з 2FA на понад 90% менш схильні до компрометації.

• Тримайте пристрої оновленими: Застарілі телефони, браузери та додатки легше експлуатувати. Оновлення програмного забезпечення часто включають патчі безпеки, які закривають нове шкідливе ПЗ та інструменти фішингу.

• Уникайте публічного Wi-Fi або використовуйте VPN: Публічні мережі легко моніторити, і зловмисники можуть перехопити дані для входу. Якщо ви повинні використовувати публічний Wi-Fi, використовуйте надійний VPN для шифрування трафіку.

2. Використовуйте специфічні функції безпеки BingX

BingX надає кілька рівнів захисту для допомоги в зупинці фішингових атак, навіть якщо шахраї отримають ваш пароль.

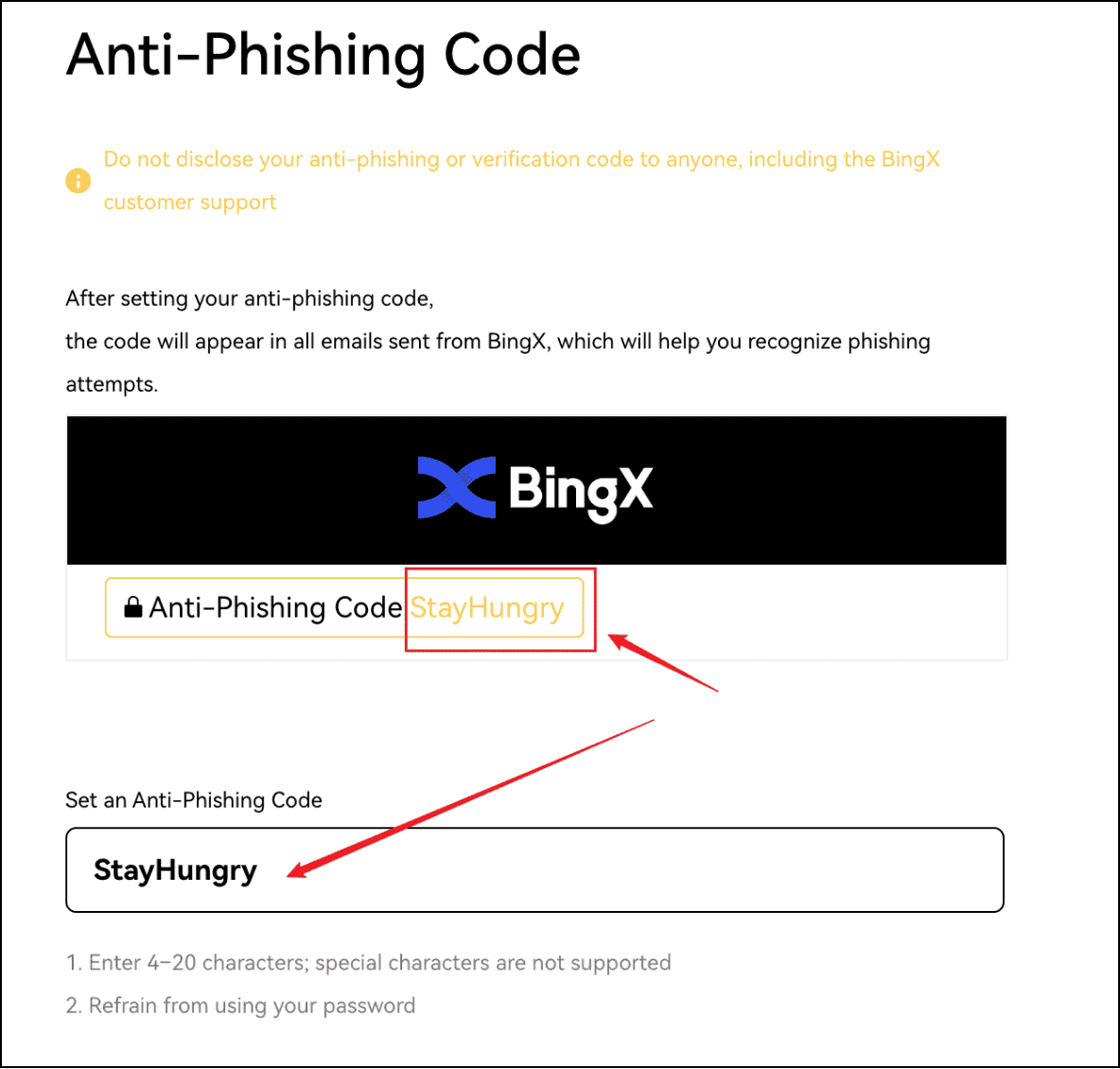

Антифішинговий код BingX

1. Налаштуйте антифішинговий код: Коли увімкнено, персоналізований код з'являється в усіх офіційних електронних листах BingX. Якщо в електронному листі відсутній код, це, ймовірно, підробка. Ви можете активувати це в Акаунт і безпека → Антифішинговий код.

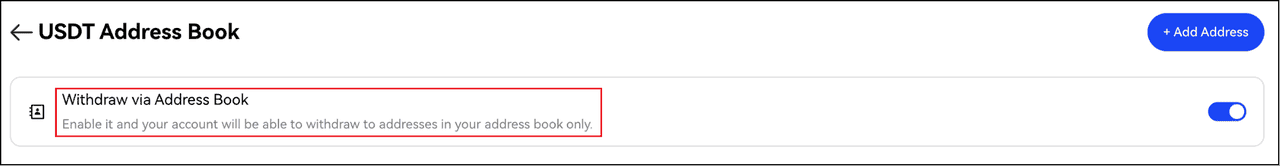

Білий список виведень на BingX

2. Увімкніть білий список виведень: Ця функція дозволяє вам попередньо схвалити безпечні адреси гаманців. Навіть якщо хтось потрапить у ваш акаунт, вони не зможуть вивести кошти на нову або невідому адресу. Перейдіть до Акаунт і безпека → Білий список виведень, щоб увімкнути його.

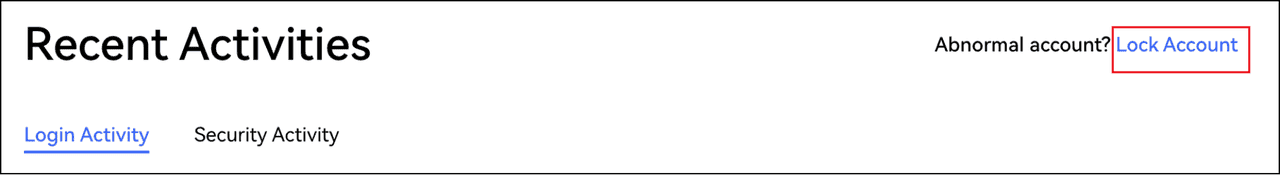

Як заблокувати ваш акаунт BingX при підозрілій активності

3. Блокування акаунту одним кліком: Якщо ви помічаєте дивні спроби входу або несанкціоновані дії, BingX дозволяє вам миттєво заморозити ваш акаунт. Це зупиняє виведення, використання API та активні сесії.

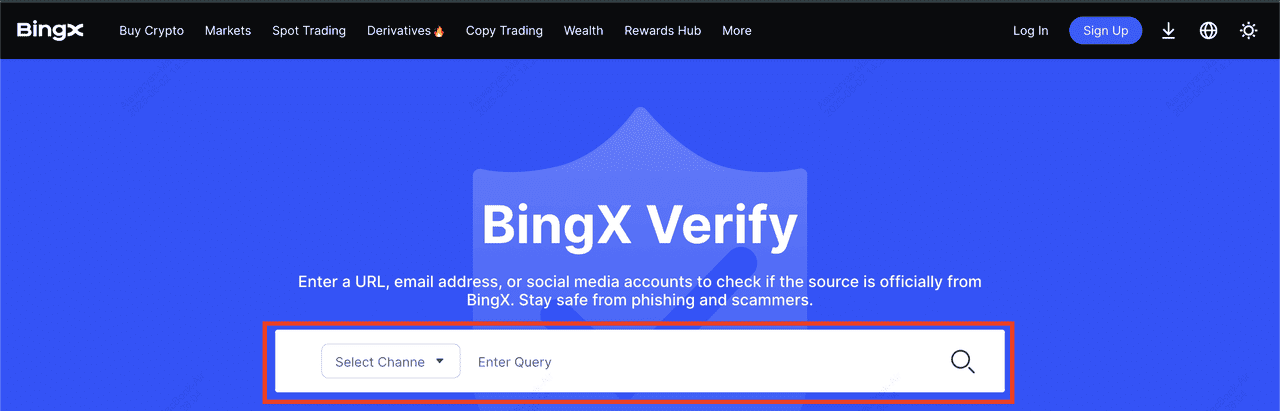

BingX Verify

4. Перевірте офіційні канали: Завантажуйте додаток BingX лише з Apple App Store, Google Play або офіційного вебсайту. Якщо вам потрібно підтвердити, чи справжня сторінка, домен або соціальний акаунт, використовуйте BingX Verify, інструмент, призначений для ідентифікації офіційних URL та порталів підтримки.

3. Використовуйте автентифікацію на рівні платформи BingX

За лаштунками BingX використовує передові протоколи безпеки електронної пошти, включаючи DKIM, SPF та DMARC. Ці стандарти допомагають запобігти шахраям підробляти електронні листи @bingx.com та забезпечувати, що офіційні повідомлення дійсно надходять з платформи.

Однак, лише технології недостатньо; ваша обізнаність все ще відіграє найбільшу роль. Завжди двічі перевіряйте URL-адреси, ніколи не діліться фразами-паролями та будьте обережними з DM або "терміновими сповіщеннями про акаунт".

Що робити, якщо ви підозрюєте фішингове шахрайство

Якщо щось відчувається неправильно, дійте негайно. Швидка реакція може зупинити зловмисників від переміщення коштів.

1. Негайно відключіться: Змініть свої паролі, починаючи з BingX та вашої електронної пошти. Відкличте сесії входу на інших пристроях та просканайте на шкідливе ПЗ перед повторним використанням цього пристрою.

2. Зв'яжіться з підтримкою BingX: Використовуйте support@bingx.com або чат підтримки в додатку. Якщо ви не можете отримати доступ до свого акаунту, поясніть ситуацію, щоб команда безпеки могла допомогти заблокувати його та запобігти несанкціонованим виведенням.

3. Переведіть активи в безпечний гаманець: Якщо ваш гаманець скомпрометовано, переведіть кошти в безпечний гаманець — бажано апаратний гаманець або новий програмний гаманець, який ніколи не використовувався на скомпрометованому пристрої.

4. Повідомте про шахрайство: Повідомте про інцидент в підтримку BingX, органи кіберзлочинності вашої країни, такі як FTC у США, та довірені спільноти криптобезпеки. Швидке звітування може допомогти заблокувати адреси шахрая або попередити інших користувачів до того, як вони втратять кошти.

Висновок: залишайтеся інформованими, залишайтеся в безпеці

Фішингові шахрайства швидко розвиваються. Chainalysis повідомляє, що AI-підтримувані криптошахрайства допомогли підштовхнути глобальні доходи від шахрайств до щонайменше 9,9 мільярда доларів у 2024 році, з 2025 роком, що показує продовжене зростання, оскільки зловмисники масштабують фішингові кампанії через електронну пошту, SMS, дипфейк дзвінки та підроблені додатки. Загрози реальні, але захист також реальний.

Залишатися в безпеці починається з обізнаності та закінчується дією. Слідкуйте за довіреними джерелами розвідки загроз, такими як Chainalysis, CertiK та Scam Sniffer, які публікують оповіщення в реальному часі про шахрайські гаманці, підроблені домени, AI-підтримувані фішингові кампанії та активність осушувачів гаманців.

BingX також надає оновлення безпеки, посібники та поради з безпеки платформи через BingX Blog, BingX Academy та офіційні канали соціальних мереж. Регулярна перевірка цих матеріалів дає вам раннє попередження про трендові шахрайства та нові захисні функції.

Криптобезпека — це не лише особиста справа; обмін знаннями захищає всю спільноту. Багато жертв фішингу кажуть, що вони "не знали, на що дивитися", доки не стало занадто пізно. Навчання друзів та родини тому, як помітити підроблені повідомлення, спливаючі вікна та імітацію підтримки зменшує шанси того, що хтось, кого ви знаєте, стане наступною мішенню.

Короткий підсумок: як захистити себе

• Залишайтеся скептичними до термінових сповіщень, роздач та невідомих посилань

• Додайте в закладки офіційні вебсайти та уникайте кліків на посилання для входу в повідомленнях

• Використовуйте сильні паролі, 2FA та увімкніть свій антифішинговий код BingX

• Увімкніть білий список виведень та заблокуйте свій акаунт, якщо щось виглядає підозріло

• Тримайте свій телефон, браузер та додатки оновленими для блокування шкідливого ПЗ

Ваш акаунт BingX та ваші криптоактиви цінні. Кілька розумних звичок та правильні інструменти безпеки проходять довгий шлях. Залишайтеся інформованими. Залишайтеся пильними. Залишайтеся під контролем.