Sobald die Exploitation erkannt wurde, reagierte das Cetus-Team schnell. Alle Smart-Contract-Operationen wurden sofort pausiert, um weiteren Schaden zu verhindern, und das Team startete eine interne Untersuchung des Vorfalls. Eine Erklärung wurde auf dem offiziellen X (ehemals Twitter)-Konto des Cetus-Protokolls veröffentlicht, die den Vorfall bestätigte und die Nutzer aufforderte, informiert zu bleiben, während das Team an einem Wiederherstellungsplan arbeitete.

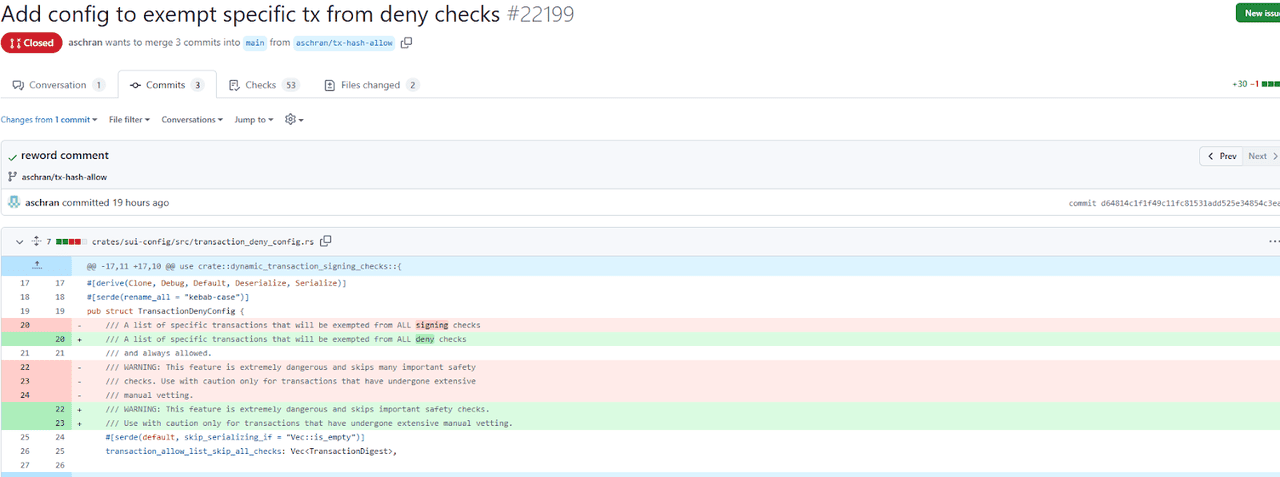

Innerhalb weniger Stunden wurden $162 Millionen der gestohlenen Vermögenswerte eingefroren, dank einer koordinierten Anstrengung zwischen Cetus, der Sui Foundation und den Validatoren des Netzwerks. Die gestohlenen Mittel wurden verfolgt und auf der Blockchain gesperrt, was den Angreifer daran hinderte, einen großen Teil der Vermögenswerte zu bewegen oder abzuheben.

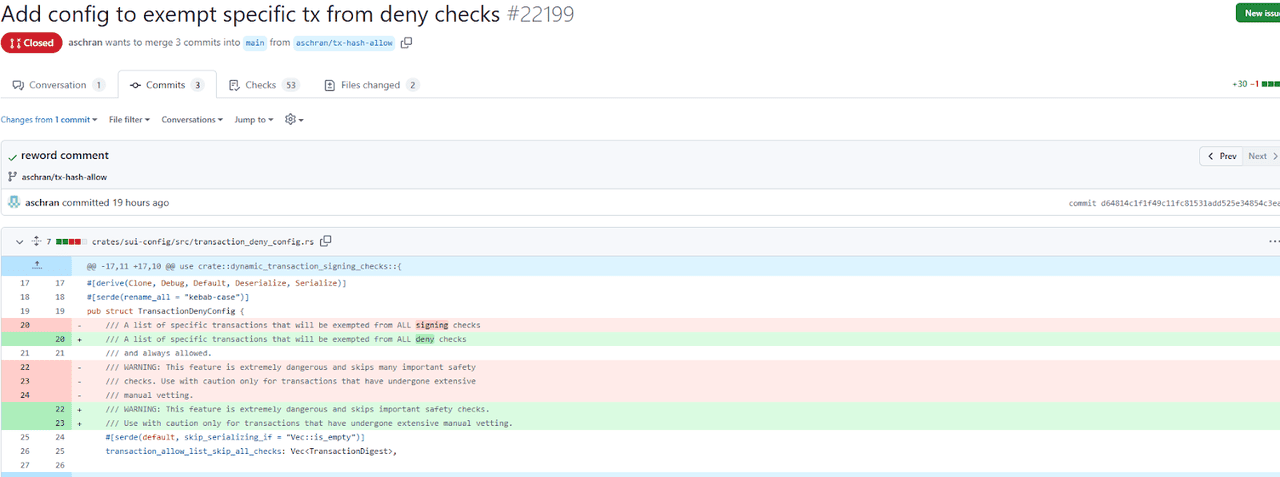

Mysten, Sui-Whitelist-Funktion | Quelle: Cointelegraph

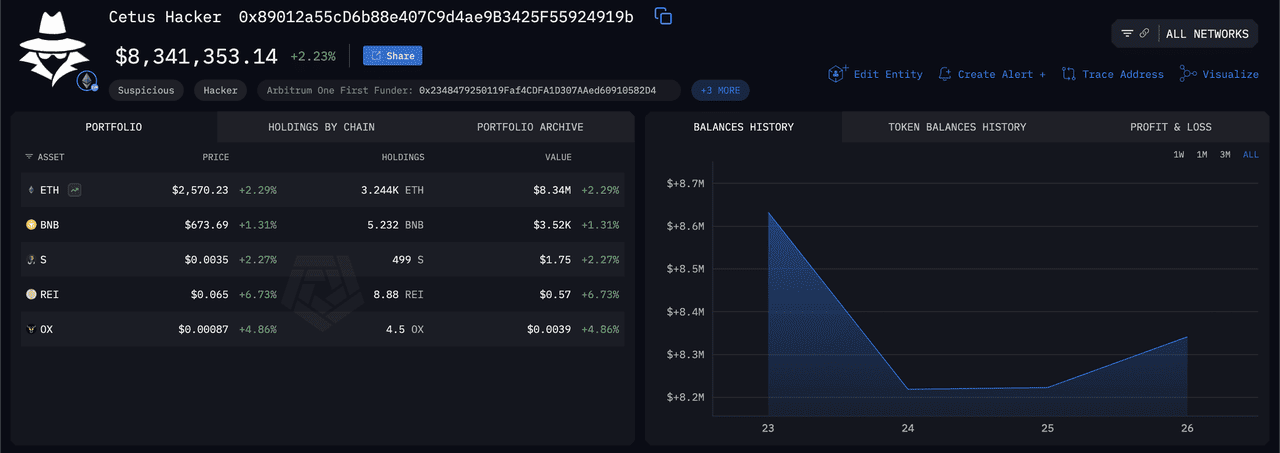

Zur Unterstützung der Wiederherstellungsbemühungen bot Cetus ein $6 Millionen White-Hat-Bounty dem Hacker an. Die Vereinbarung lautete: Die gestohlenen Gelder zurückzugeben und 2.324

ETH als Belohnung zu erhalten, ohne rechtliche Schritte zu unternehmen. Bis zum letzten Update gab es keine öffentliche Antwort des Angreifers, aber die eingefrorenen Gelder bleiben unter Beobachtung, und die Verhandlungen mit Dritten Sicherheitsfirmen und Strafverfolgungsbehörden dauern an.

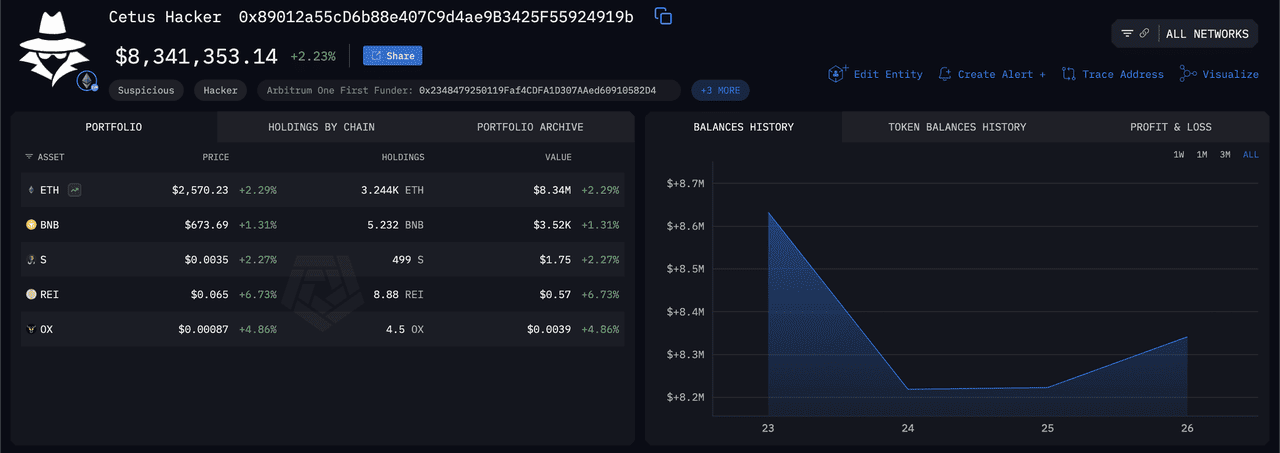

Die Gelder des Cetus-Hackers | Quelle: Arkham Intelligence

Diese schnelle Reaktion half, die Krise einzudämmen, löste jedoch auch eine tiefere Diskussion auf dem Kryptomarkt über Dezentralisierung, Zensur und die Macht, die Blockchain-Validatoren in Notfällen ausüben können, aus.

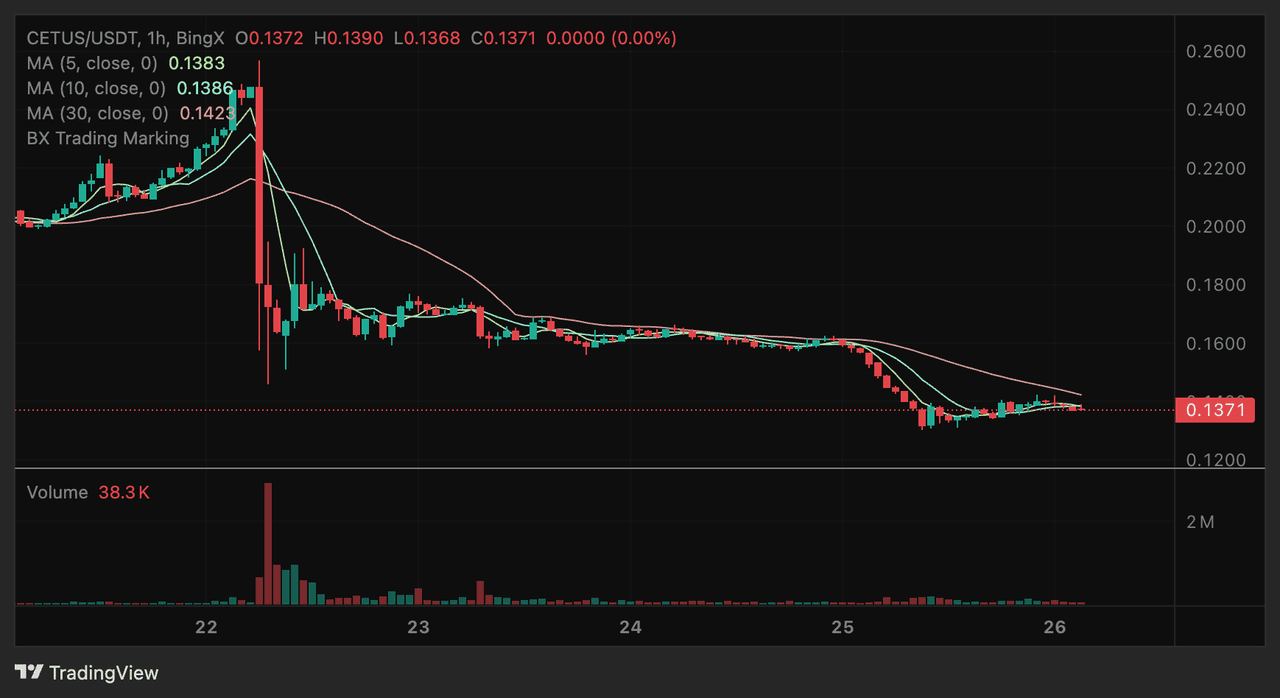

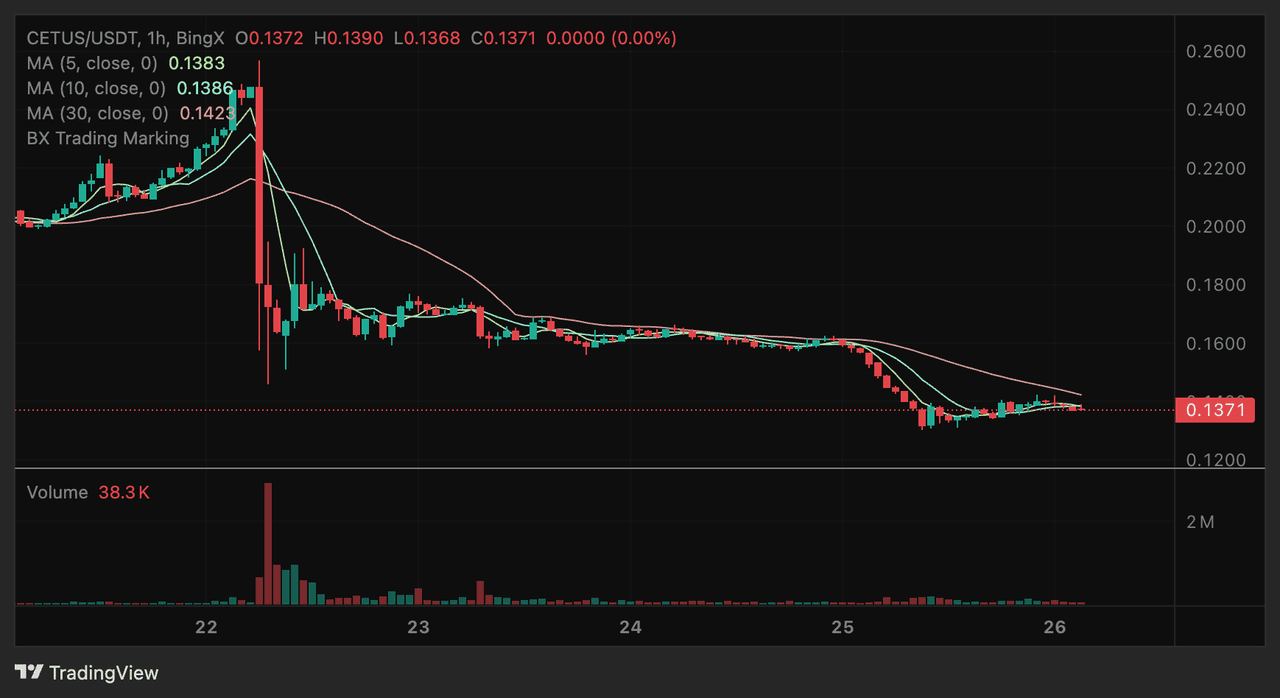

CETUS-Token stürzte nach der Sicherheitsverletzung in 24 Stunden um 40% ab, bevor es sich erholte

Marktperformance des CETUS-Tokens | Quelle: BingX

Der Hack des Cetus-Protokolls am 22. Mai 2025 sorgte für Aufsehen im Sui-Ökosystem und dem breiteren DeFi-Markt. Nach der Ausnutzung fiel CETUS, der native Token des Protokolls, stark von 0,26 $ auf 0,15 $, was einen Rückgang von über 40 % in weniger als 24 Stunden ausmachte. SUI, der Token, der die Sui-Blockchain betreibt, verlor ebenfalls fast 14%, fiel von 4,19 $ auf 3,62 $, was durch Ängste vor systemischen Risiken und einem schwindenden Vertrauen in die On-Chain-Sicherheit bedingt war.

In den Tagen nach dem Vorfall zeigten jedoch beide Token Anzeichen einer Erholung. Zum Zeitpunkt des Schreibens befindet sich SUI bei etwa 3,64 $, und CETUS hat sich bei etwa 0,13 $ stabilisiert, nachdem es unmittelbar nach dem Vorfall noch weiter gefallen war. Obwohl die Token noch nicht vollständig auf das Niveau vor dem Hack zurückgekehrt sind, deutet die Erholung darauf hin, dass das Anlegervertrauen langsam zurückkehrt, unterstützt durch die schnelle Reaktion des Protokolls und eine teilweise Wiederherstellung der Mittel.

Das Handelsvolumen auf Cetus stieg am Tag des Hacks von 320 Millionen $ auf mehr als 2,9 Milliarden $, was durch Exploit-Transaktionen und Panikabhebungen angetrieben wurde. Die Auswirkungen waren weitreichend. Kleinere Token, die auf Cetus gelistet sind, darunter LBTC, AXOLcoin und SLOVE, verzeichneten Verluste von 50 % bis fast 99 %. Einige Vermögenswerte verloren vorübergehend fast ihren gesamten Wert aufgrund von Kaskaden-Liquiditätsabflüssen und Ungleichgewichten in den Pools.

Dieser Verstoß führte auch zu einem vorübergehenden Entkopplung von USDC, deckte Schwachstellen in der Smart-Contract-Logik von Cetus auf und führte zu einem Rückgang von über 200 Millionen Dollar im Total Value Locked (TVL) auf der Sui-Blockchain. Obwohl 162 Millionen Dollar an gestohlenen Vermögenswerten erfolgreich von Sui-Validatoren eingefroren wurden, tauchten Bedenken hinsichtlich der Validatoren-Macht und der Dezentralisierung auf, nachdem Transaktionen von

Sui-Wallets, die mit den Angreifern verbunden sind, blockiert wurden.

Inzwischen hat das Cetus-Team einen Dual-Track-Wiederherstellungsplan gestartet, der ein 6-Millionen-Dollar-Belohnung für den Hacker anbietet und eine Community-Abstimmung zur Genehmigung von Rückzahlungsprotokollen eingeleitet, um das Vertrauen der Benutzer wiederherzustellen und die Integrität des Protokolls zu sichern. Während die Wiederherstellungsbemühungen weiterlaufen, werden sowohl CETUS als auch SUI genau beobachtet, nicht nur als Investitionsgüter, sondern auch als Indikatoren dafür, wie widerstandsfähig aufstrebende DeFi-Ökosysteme gegenüber hochriskanten Exploits sein können.

Die Cetus-Hack-Kontroverse: Dezentralisierung vs. Notfallintervention

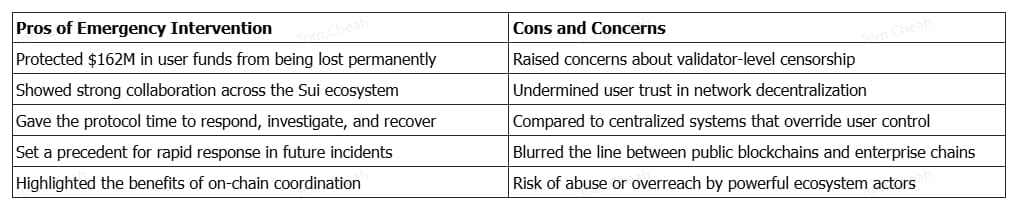

Eine der größten Kontroversen rund um den Cetus-Hack war nicht nur die Ausnutzung selbst, sondern die Reaktion darauf. Insbesondere löste das Einfrieren von 162 Millionen $ an gestohlenen Mitteln durch die Sui-Validatoren eine hitzige Debatte darüber aus, was Dezentralisierung in der Praxis wirklich bedeutet.

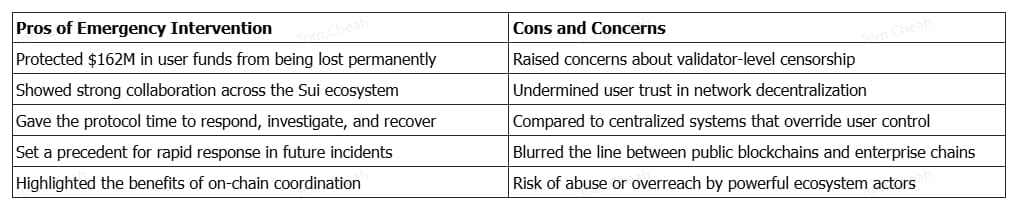

Auf der einen Seite lobten viele die schnelle Reaktion. Durch Zusammenarbeit konnten das Cetus-Team, die Sui Foundation und die Validatoren die meisten gestohlenen Vermögenswerte innerhalb weniger Stunden zurückverfolgen und einfrieren. Dies half, die Benutzer zu schützen und gab dem Protokoll eine Chance zur Erholung. Befürworter argumentierten, dass dies ein echtes Beispiel dafür sei, wie Dezentralisierung als ein koordiniertes, gemeinschaftlich geführtes Abwehrsystem funktioniert.

Aber nicht alle stimmten zu.

Vor- und Nachteile der Notfallintervention nach dem Cetus-Protokoll-Hack

Kritiker wiesen darauf hin, dass das Einfrieren von Wallet-Adressen, selbst von denen, die mit Hackern in Verbindung stehen, ernsthafte Bedenken hinsichtlich der Zentralisierung aufwarf. Wenn Validatoren Transaktionen einseitig blockieren oder Vermögenswerte beschlagnahmen können, bedeutet das dann, dass Benutzer wirklich die Kontrolle über ihre Gelder haben? Und wenn eine Blockchain das Verhalten von Smart Contracts während einer Krise überschreiben kann, wo liegt der Unterschied zu traditionellen Finanzsystemen?

Einige verglichen Sui mit einer „Enterprise-Blockchain“ und behaupteten, dass ihre Validator-Struktur einer kleinen Gruppe von Akteuren zu viel Kontrolle gebe. Andere argumentierten, dass Dezentralisierung nicht Untätigkeit bedeutet; sie bedeutet verantwortungsvolle Governance, besonders wenn die Gelder der Benutzer gefährdet sind.

Dieses Ereignis zwang die Krypto-Community, sich mit einer schwierigen Frage auseinanderzusetzen: Kann ein Netzwerk dezentralisiert sein und dennoch in Notfällen eingreifen? Oder macht jede Form von Kontrolle den Zweck von unaufhaltsamem, nicht erlaubnisfreiem Code zunichte?

Die Antwort ist noch nicht klar. Aber der Cetus-Hack hat diese Diskussion zu einer, die nicht ignoriert werden kann, gemacht.

Gelehrte Lektionen und zukünftige Vorsichtsmaßnahmen

Der Hack des Cetus-Protokolls ist eine klare Erinnerung daran, dass Sicherheit die oberste Priorität im DeFi-Bereich sein muss. Selbst gut gestaltete Plattformen können große Verluste erleiden, wenn eine einzelne Schwachstelle übersehen wird. In diesem Fall führte ein Fehler in der Liquiditätsberechnung zu einem Exploit in Höhe von 260 Millionen Dollar, einem der größten Hacks im Jahr 2025. Wie können sich DeFi-Entwickler und -Nutzer also künftig besser schützen?

Für DeFi-Entwickler: Wie man sicherere Protokolle erstellt

• Führen Sie mehrere Audits von Smart Contracts mit unabhängigen, erfahrenen Unternehmen durch.

• Verwenden Sie formale Verifikation für wichtige Berechnungen, insbesondere in AMMs und Liquiditätslogik.

• Implementieren Sie Circuit Breaker, um Aktivitäten bei abnormen Transaktionen oder Volumenanstiegen zu pausieren.

• Verlassen Sie sich auf gut getestete Orakel und vermeiden Sie interne Preisbildungsmechanismen für kritische Funktionen.

Für DeFi-Nutzer: Wie man sicher bleibt

• Überprüfen Sie Audit-Berichte und sehen Sie sich an, wie ein Protokoll auf vergangene Probleme reagiert hat.

• Vermeiden Sie Überexposition durch Diversifizierung auf mehrere Plattformen.

• Verwenden Sie sichere Wallets und aktivieren Sie die Zwei-Faktor-Authentifizierung (2FA), wo immer dies möglich ist.

• Bleiben Sie informiert über die Protokolle, die Sie verwenden, einschließlich des Lesens von Updates und Community-Feedback.

Im Web3 ist eine der besten Möglichkeiten, das Risiko zu minimieren, informiert und proaktiv zu bleiben. Egal, ob Sie entwickeln oder teilnehmen, Sicherheitsbewusstsein ist entscheidend, um verantwortungsbewusst durch das DeFi-Ökosystem zu navigieren.

Fazit

Der Hack des Cetus-Protokolls, bei dem mehr als 260 Millionen Dollar verloren gingen, hat eine kritische Schwachstelle in der Liquiditätslogik der Plattform aufgedeckt. Obwohl ein Großteil der gestohlenen Mittel schnell durch koordinierte Maßnahmen eingefroren wurde, hatte der Vorfall einen erheblichen Einfluss auf das Vertrauen in den Markt und löste breitere Bedenken hinsichtlich der Sicherheit von DeFi-Protokollen aus.

Mit der zunehmenden Komplexität von dezentralen Finanzsystemen steigen auch die Risiken. Dieses Ereignis unterstreicht die Bedeutung kontinuierlicher Verbesserungen bei der Auditierung von Smart Contracts, der Transparenz in der Governance und der Notfallreaktionsstrategien. Sowohl Entwickler als auch Nutzer spielen eine Rolle – indem sie mit Sicherheit im Hinterkopf entwickeln und sich über die Funktionsweise der Protokolle und die Verwaltung potenzieller Bedrohungen informieren.

Verwandte Lektüre

Mysten, Sui-Whitelist-Funktion | Quelle: Cointelegraph

Mysten, Sui-Whitelist-Funktion | Quelle: Cointelegraph Die Gelder des Cetus-Hackers | Quelle: Arkham Intelligence

Die Gelder des Cetus-Hackers | Quelle: Arkham Intelligence Marktperformance des CETUS-Tokens | Quelle: BingX

Marktperformance des CETUS-Tokens | Quelle: BingX Vor- und Nachteile der Notfallintervention nach dem Cetus-Protokoll-Hack

Vor- und Nachteile der Notfallintervention nach dem Cetus-Protokoll-Hack